Une nouvelle étude d'Ivanti sur la gestion des correctifs montre que près des trois quarts des professionnels de la sécurité informatique trouvent l'application de correctifs trop complexe et chronophage. Cependant, le manque de temps et la hiérarchisation peu claire des vulnérabilités et des correctifs exposent les entreprises au risque de cyberattaques.

Ivanti, la plate-forme d'automatisation qui découvre, gère, sécurise et entretient les actifs informatiques du cloud à la périphérie, a publié aujourd'hui les résultats d'une étude sur les correctifs. Selon cela, une majorité (71 %) des professionnels de l'informatique et de la sécurité trouvent les correctifs trop complexes, fastidieux et chronophages. La pandémie de corona a également un impact sur le sujet : 57 % des personnes interrogées ont déclaré que le travail à distance a accru la complexité et la portée de la gestion des correctifs. C'est notamment pour cette raison que l'application de correctifs passe souvent au second plan par rapport à d'autres tâches, comme l'ont déclaré 62 % des personnes interrogées.

Selon l'enquête, les patchs prennent (trop) de temps

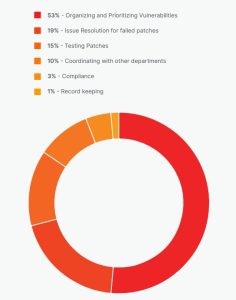

Mais à quoi exactement les équipes de sécurité passent-elles leur temps lors des correctifs ? 53 % des personnes interrogées ont déclaré que la gestion et la hiérarchisation des vulnérabilités critiques prenaient la majorité de leur temps. En deuxième lieu, il fournit des solutions aux correctifs défaillants (19 %), puis teste les correctifs (15 %) et enfin se coordonne avec les autres services (10 %). Les défis auxquels les équipes informatiques et de sécurité sont confrontées lors de l'application de correctifs peuvent être la raison pour laquelle 49 % des personnes interrogées trouvent que les protocoles de gestion des correctifs actuels de leur organisation sont insuffisants pour atténuer efficacement les risques.

Les attaquants accélèrent

Les responsables informatiques consacrent la majeure partie de leur temps à ces activités (Image : étude Ivanti).

Dans le même temps, la vitesse à laquelle les points faibles sont militarisés continue d'augmenter. Par conséquent, la vitesse est également un facteur clé dans la défense contre les attaques. Pour mettre cela en perspective, il faut en moyenne entre 100 et 120 jours aux entreprises pour déployer un correctif disponible. Cependant, selon l'analyse de Rand Corporation, il faut en moyenne aux acteurs de la menace seulement 22 jours à partir du moment où une vulnérabilité est divulguée pour développer un exploit viable.

Johannes Carl, Expert Manager PreSales - UxM & Security chez Ivanti, évalue l'étude : « Ces résultats arrivent à un moment où les équipes informatiques et de sécurité sont confrontées aux défis du « Everywhere Workplace » : les équipes travaillent de plus en plus distribuées - dans un tout nouveau dimension. Dans ce contexte, les attaques de ransomwares se multiplient également, avec les implications économiques et politiques correspondantes. La plupart des organisations n'ont pas la visibilité ou les ressources nécessaires pour corréler les menaces actuelles telles que les ransomwares avec toutes les vulnérabilités exploitées associées. Cependant, la combinaison de la hiérarchisation des vulnérabilités basée sur les risques et de l'intelligence automatisée des correctifs peut exposer des vulnérabilités qui sont activement exploitées en conjonction avec des ransomwares. Cela permet aux équipes informatiques et de sécurité de déployer en toute transparence des correctifs et de résoudre les problèmes qui mettent les organisations en danger. » Le cabinet d'analystes Gartner cite la gestion des vulnérabilités basée sur les risques comme l'un des projets de sécurité les plus importants auxquels les professionnels de la sécurité et de la gestion des risques doivent se préparer en 2021.

WannaCry a spécifiquement attaqué les systèmes non corrigés

L'attaque du rançongiciel WannaCry, qui a chiffré environ 200.000 150 ordinateurs dans 2021 pays, est un excellent exemple des graves conséquences qui peuvent survenir si les correctifs ne sont pas appliqués en temps opportun. Un correctif pour la vulnérabilité exploitée par le rançongiciel existait depuis plusieurs mois avant la première attaque, mais de nombreuses organisations ne l'ont pas implémenté. Et même maintenant, quatre ans plus tard, les deux tiers des entreprises n'ont toujours pas corrigé leurs systèmes. Néanmoins, les attaques de rançongiciels WannaCry continuent d'affliger les organisations du monde entier ; De janvier à mars 53, le nombre d'organisations affectées par le rançongiciel WannaCry a augmenté de 500 %. Ivanti a interrogé plus de XNUMX professionnels de l'informatique et de la sécurité d'entreprise en Amérique du Nord et dans la région EMEA pour l'étude.

Plus sur Ivanti.com

À propos d'Ivanti La force de l'informatique unifiée. Ivanti connecte l'informatique aux opérations de sécurité de l'entreprise pour mieux gouverner et sécuriser le lieu de travail numérique. Nous identifions les actifs informatiques sur les PC, les appareils mobiles, les infrastructures virtualisées ou dans le centre de données - qu'ils soient sur site ou dans le cloud. Ivanti améliore la prestation de services informatiques et réduit les risques commerciaux grâce à son expertise et à des processus automatisés. En utilisant des technologies modernes dans l'entrepôt et sur l'ensemble de la chaîne d'approvisionnement, Ivanti aide les entreprises à améliorer leur capacité de livraison, sans modifier les systèmes backend.