L'importance des données réseau pour sécuriser les charges de travail cloud. Les données réseau fournissent des informations uniques et le contexte nécessaire pour assurer la visibilité et combler les failles de sécurité dans le cloud via la détection et la réponse du réseau.

Il existe de nombreuses façons de surveiller et de protéger les charges de travail cloud, y compris les solutions tierces basées sur des agents, les services de surveillance et de journalisation des fournisseurs de cloud, les pare-feu de périmètre cloud et les WAF. Comme pour tout dans la vie, les technologies de sécurité présentent des avantages et des inconvénients distincts, de sorte que les organisations utilisent souvent une variété de solutions de sécurité pour les charges de travail cloud en fonction de leur environnement réglementaire, de la posture de sécurité souhaitée et de l'appétit pour le risque.

Les technologies de sécurité classiques ont leurs limites

Les solutions basées sur des agents telles que Cloud Workload Protection Platforms (CWPP) et Endpoint Detection and Response (EDR) sont idéales pour contrer les menaces. Cependant, les déployer partout dans un environnement cloud peut être problématique car ils doivent être intégrés dans le flux de travail DevOps ou déployés ad hoc et doivent prendre en charge plusieurs plates-formes et versions de système d'exploitation. Les agents peuvent analyser les terminaux à la recherche de logiciels malveillants, mais ne voient que leur propre trafic réseau et n'ont aucune visibilité sur les activités des autres charges de travail ou sur l'environnement dans lequel ils s'exécutent. Les attaquants déterminés désactivent souvent les agents de sécurité des terminaux ou ne font tout simplement rien pour éviter la détection, comme ce fut le cas avec l'attaque massive de logiciels malveillants SUNBURST.

Les solutions de journalisation sont souvent disponibles nativement auprès des fournisseurs de cloud et peuvent alimenter des fournisseurs de cloud ou des outils tiers de gestion des informations et des événements de sécurité (SIEM). Cependant, le stockage et le traitement des journaux par un SIEM peuvent prendre un temps précieux avant de générer des alertes, et le manque de contexte des journaux peut entraîner un nombre élevé de faux positifs. Les attaquants désactivent souvent les solutions de journalisation ou suppriment les fichiers journaux pour contrecarrer la détection et l'investigation et augmenter le temps d'attente.

Les outils CSPM échouent en raison de la détection en temps réel

Les outils Cloud Security Posture Management (CSPM) peuvent détecter les charges de travail et déterminer leur configuration de sécurité à des fins de conformité, mais ils ne peuvent pas détecter les menaces ou les violations de données en temps réel, inspecter le trafic réseau ou arrêter les attaques en cours.

Les entreprises qui connaissent le modèle de responsabilité partagée pour la sécurité du cloud savent qu'elles doivent assumer l'entière responsabilité de la sécurité de leurs charges de travail dans le cloud. Cela nécessite une évaluation minutieuse des lacunes de visibilité et de sécurité laissées par leurs solutions de sécurité cloud existantes, et finalement une décision sur les technologies de sécurité supplémentaires qu'ils doivent utiliser pour combler ces lacunes.

NDR fournit une sécurité contextuelle dans la sécurité de la charge de travail

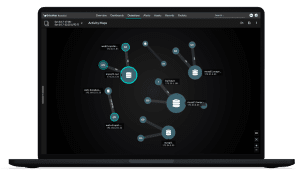

ExtraHop Reveal(x) 360 vous offre une solution de sécurité unifiée pour les environnements hybrides, multi-cloud et IoT avec des capacités de détection et de réponse réseau natives du cloud (Image : ExtraHop).

Ces dernières années, Network Detection and Response (NDR) a été largement déployé dans les environnements de centres de données traditionnels, principalement pour inspecter le trafic est-ouest entre les charges de travail à la recherche de menaces et d'anomalies. Désormais, ses avantages sont également pleinement exploités par les entreprises exécutant des charges de travail dans des environnements cloud. Avec ExtraHop Reveal(x) 360, vous disposez d'une solution de sécurité unifiée pour les environnements hybrides, multi-cloud et IoT avec des capacités NDR (Network Detection and Response) natives du cloud.

NDR n'exige pas que les agents perturbent les flux de travail DevOps et exploite les données réseau riches en contexte - la source fondamentale de vérité dans les environnements de centre de données cloud et sur site - pour générer des alertes exploitables en temps réel. NDR offre une visibilité instantanée sur tout le trafic réseau circulant entre toutes les charges de travail, appareils et services de l'environnement.

Parce que NDR fonctionne hors bande, il ne peut pas être vu ou désactivé par les attaquants. Il fournit une base permanente et inattaquable à partir de laquelle les équipes SecOps et SOC peuvent automatiquement détecter et répondre aux attaques et aux tentatives de violation de données en temps réel. De cette façon, NDR comble les lacunes laissées par d'autres technologies de sécurité de charge de travail.

Plus sur ExtraHop.com

À propos d'ExtraHop

ExtraHop se consacre à aider les entreprises avec une sécurité qui ne peut être sapée, déjouée ou compromise. La plateforme de cyberdéfense dynamique Reveal(x) 360 aide les entreprises à détecter et à répondre aux menaces avancées - avant qu'elles ne mettent l'entreprise en danger. Nous appliquons l'IA à l'échelle du cloud à des pétaoctets de trafic par jour, en effectuant un décodage de débit de ligne et une analyse comportementale sur toutes les infrastructures, charges de travail et données à la volée. Grâce à la visibilité complète d'ExtraHop, les entreprises peuvent identifier rapidement les comportements malveillants, traquer les menaces avancées et mener des enquêtes médico-légales sur chaque incident en toute confiance.