La sécurité informatique a un problème : elle ne fait aucun profit. Pour beaucoup, c'est encore trop cher. Cependant, les avantages de la cyberdéfense peuvent être démontrés par une analyse coûts-avantages avec une plate-forme de sécurité informatique. Il y a cinq facteurs qui peuvent faire cela.

Sans aucun doute, la cyberdéfense entraîne des coûts supplémentaires au-delà du prix de la licence pure. Parce que les logiciels de sécurité ne doivent pas seulement être obtenus et installés rapidement. Les heures supplémentaires qui consomment des ressources en temps ne peuvent jamais être exclues. Ses avantages ne deviennent souvent apparents que lorsque les équipes informatiques sont disposées et capables de travailler avec. La sécurité doit être gourmande en ressources. C'est possible, car sa valeur est dérivée de cinq facteurs dans une analyse coûts-avantages :

Facteur 1 : Base peu coûteuse des technologies de base

Même les technologies standard sous-estimées et négligées telles que l'antivirus (protection des terminaux) et les pare-feu n'entraînent pas seulement des coûts. Ils constituent la base de la défense automatisée contre les cyberattaques déjà connues, qui constituent la majorité inaperçue des attaques réelles - car elles sont rapidement repoussées. Mais les pirates aiment d'abord emprunter la voie facile et essayer les outils qu'ils connaissent ou ont à portée de main. Ils soupçonnent à juste titre qu'une grande partie des administrateurs informatiques n'ont pas encore mis à jour leurs systèmes. Les outils classiques offrent donc une sécurité prête à l'emploi efficace contre de telles attaques. La défense automatisée évite également les alarmes dues aux routines de défense qui détournent l'attention des véritables nouvelles menaces.

Facteur 2 : Plates-formes pour une sécurité informatique allégée

Les attaques de plus en plus complexes et vraiment dangereuses ne peuvent pas être défendues par une telle défense. Ils nécessitent des technologies de défense en interaction. Tout d'abord, cela augmente les coûts. Cependant, cette augmentation peut être ralentie par les architectures de plate-forme. Le "rapport prix/performance" d'une architecture de sécurité informatique dépend avant tout de la disponibilité des informations sur un système et sa situation de sécurité sous une forme centralisée et permettant une défense efficace.

Les plates-formes centrales indépendantes des fabricants pour Endpoint Detection and Response (EDR) ou Extended Endpoint Detection and Response (XDR) corrèlent donc les informations provenant de différentes sources telles qu'Office 365, les charges de travail cloud, le réseau, le matériel Internet des objets dans le réseau d'entreprise ou Active Directory une plate-forme centrale. Les nouvelles technologies ne nécessitent pas la construction longue et coûteuse d'une nouvelle cybersécurité, mais s'appuient sur ce qui existe déjà. L'intégration de différents modules de sécurité donne très rapidement aux responsables un aperçu complet de la situation en matière de sécurité. Un arsenal de défense complet est disponible moyennant un effort financier supplémentaire raisonnable.

Facteur 3 : valeur ajoutée grâce à des aides externes

Sans aide extérieure, les entreprises sont rapidement débordées. Parce que les petites et moyennes entreprises deviennent désormais la cible d'attaques complexes en plusieurs étapes. Ceux-ci ne peuvent plus être repoussés par les seuls outils de sécurité. L'administrateur informatique, qui ne peut consacrer qu'une partie de son temps de travail à la cybersécurité, n'a souvent pas le temps de prendre des mesures défensives ou a trop peu de connaissances préalables. Même se tenir au courant des attaques lui coûte du temps et de l'argent. Il a donc besoin de l'aide d'une équipe d'experts et généralement d'au moins un analyste de sécurité pour évaluer les alarmes et prendre des mesures supplémentaires. Quiconque achète les connaissances, l'expertise et, surtout, le temps d'analystes externes en sécurité informatique sous la forme d'un service de détection et de réponse géré acquiert des parts dans les spécialistes de la cybersécurité qu'il recherche.

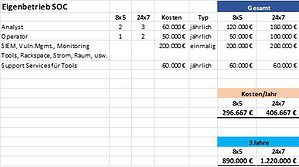

Ces ressources humaines et autres outils nécessaires à la réponse aux incidents et à l'investigation de la sécurité génèrent des coûts. Cependant, une défense guidée par des analystes de sécurité externes - comme un SOC dans le cadre d'un service de détection et de réponse gérées (MDR) - fait grimper la spirale des coûts moins qu'on ne le pense. Le calcul de comparaison suivant entre le propre SOC d'une entreprise et un SOC MDR basé sur les prix catalogue des services et des technologies exprime cela en chiffres.

Combien coûte un SOC à une entreprise autonome

Seul un SOC 24×7 offre la protection nécessaire, car les cybercriminels opèrent à différents moments de la journée. Par rapport au SOC interne avec un effort de plus de 1,2 million d'euros sur trois ans, indépendamment du nombre d'utilisateurs, un service MDR avec un SOC externe pour 500 utilisateurs incluant l'expertise achetée ne coûte qu'un dixième : Annuellement environ 40.000 120.000 euros, XNUMX XNUMX euros calculés sur trois ans.

La différence de coût entre SOC interne et externe devient encore plus importante si l'on considère que de nombreux fournisseurs sur le marché proposent souvent des licences MDR inférieures au prix catalogue. De plus, les frais de personnel pour un analyste de sécurité dans votre propre SOC sont très bas à 60.000 8 €. De plus, compte tenu du manque de personnel, il peut ne pas être possible de trouver et de garder un expert approprié. Après tout, le nombre d'employés est également fixé au minimum absolu avec trois pour un fonctionnement 5×24 et cinq pour un fonctionnement 7×XNUMX.

Les petites et moyennes entreprises en particulier peuvent également réduire leurs coûts supplémentaires avec un Managed Security Service Partner (MSSP). Parce qu'ils ont la possibilité d'allouer des coûts fixes aux différents clients. De plus, la sécurité de l'entreprise bénéficie d'un partenaire qui peut transférer de manière rentable des connaissances à valeur ajoutée à différents clients.

Facteur 4 : Ticket d'entrée à la couverture d'assurance

La sécurité informatique au niveau actuel est désormais une condition préalable à la couverture d'assurance informatique et ne permet pas seulement de réduire les primes. Les compagnies d'assurance exigent de plus en plus l'utilisation de diverses technologies de sécurité telles que l'authentification multifacteur, l'antivirus, le pare-feu et la détection des logiciels malveillants ou la détection et la réponse aux points finaux (EDR). Les exigences des prestataires ne cessent d'augmenter et ils recherchent des critères formels pour pouvoir rejeter d'emblée les entreprises.

Facteur 5 : Compenser les dommages évités

Malgré toutes les tentatives souvent très académiques, la sécurité informatique n'ouvre pas de retour sur investissement réellement vérifiable (ROSI). Toutes les tentatives de calcul restent dans les mathématiques économiques sans aucune valeur pratique. Surtout, les attaques de ransomwares qui ont été repoussées avec succès et liées à des coûts réels ne peuvent pas être prises en compte, mais augmenteraient considérablement le facteur bénéfice d'une sécurité informatique fonctionnelle. C'est là que les statistiques prêtent à confusion. Si vous évaluez les logiciels malveillants dans la télémétrie, les rançongiciels - un danger sans aucun doute important - n'ont qu'une part statistique négligeable. Car dans la grande majorité des cas, l'EDR réussit à bloquer le cheval de Troie de phishing, qui est le prélude à de nombreuses attaques d'extorsion.

Le calcul des dommages éventuels n'est pas facile. Cela inclut non seulement les défaillances théoriques mesurables de la production ou du service, mais également les processus de récupération chronophages des données chiffrées ou détruites. De plus, les petites et grandes entreprises doivent répondre à des exigences plus strictes concernant la disponibilité de leurs services ou produits - dans le cadre d'une chaîne d'approvisionnement ou même d'une infrastructure critique. Les pénalités dues en cas d'urgence rendent ces dommages mesurables. Compte tenu des chaînes d'approvisionnement actuellement tendues, il pourrait même y avoir des dommages économiques. La perte de réputation et de clientèle souvent recherchée ne peut être estimée qu'approximativement, mais elle est bien réelle.

Analyse coûts-avantages et calcul des dommages

Les coûts et les avantages de la cybersécurité et les dommages à éviter ne peuvent pas simplement être additionnés. Mais ils ne peuvent pas être discutés. De nombreux acteurs du marché proposent suffisamment de technologies de cyberdéfense. La sécurité informatique ne développe sa valeur que grâce à des plateformes et des services de sécurité complets qui orchestrent diverses technologies de sécurité informatique. Et grâce à une analyse et une gestion individuelles de la sécurité informatique par des experts externes en sécurité. L'aide crée des bénéfices et y investir crée de la valeur.

Plus sur Bitdefender.com

À propos de Bitdefender Bitdefender est un leader mondial des solutions de cybersécurité et des logiciels antivirus, protégeant plus de 500 millions de systèmes dans plus de 150 pays. Depuis sa création en 2001, les innovations de l'entreprise ont régulièrement fourni d'excellents produits de sécurité et une protection intelligente pour les appareils, les réseaux et les services cloud pour les particuliers et les entreprises. En tant que fournisseur de choix, la technologie Bitdefender se trouve dans 38 % des solutions de sécurité déployées dans le monde et est approuvée et reconnue par les professionnels du secteur, les fabricants et les consommateurs. www.bitdefender.de