Depuis la mi-février 2022, NETSCOUT surveille le paysage des menaces en Russie et en Ukraine. L'analyse a révélé que les attaques DDoS contre l'Ukraine avaient augmenté de 2022 % en février 2021 par rapport à la même période en 134.

D'autre part, depuis le début du conflit, les attaques DDoS contre la Russie ont augmenté d'environ 236 % par rapport au mois précédent. Alors que la fréquence et le volume des attaques DDoS contre la Russie et l'Ukraine ont considérablement augmenté, les attaques contre la région EMEA dans son ensemble ont diminué de 2021 % par rapport à la même période en 32.

DDoS comme principale cyberattaque

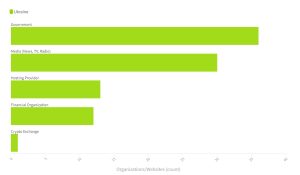

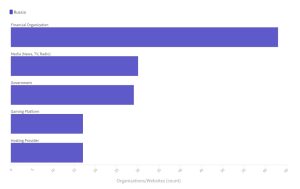

Alors que la cyberguerre russo-ukrainienne partage de nombreuses similitudes en termes de sélection de vecteurs DDoS et de critères de ciblage, les volumes d'attaques diffèrent considérablement. Jusqu'à présent, l'attaque à bande passante la plus élevée (bps) observée par NETSCOUT contre des cibles russes a été mesurée à environ 454 Gbps. L'attaque à débit le plus élevé (pps) a été mesurée à ~ 173 mpps sur la même période. Bien que ces chiffres ne se rapprochent pas des plus grandes attaques DDoS observées dans le monde, des attaques de cette ampleur ont le potentiel non seulement de perturber gravement les opérations Internet des individus ciblés, mais peuvent également avoir un impact significatif sur les organisations tierces et le trafic Internet.

DDoS-as-a-Service à l'avant-garde

La grande majorité des attaques semblent provenir de services DDoS-For-Hire accessibles au public, également connus sous le nom de services booter/stresser. Cependant, certaines des attaques les plus importantes observées par NETSCOUT contre la Russie sont atypiques pour bon nombre de ces services souterrains, indiquant peut-être l'utilisation de conceptions d'attaque spécialisées.

Des attaques ont également été identifiées qui semblaient également utiliser des botnets privés de PC et d'appareils IoT. Toutes les attaques basées sur des botnets observées ont utilisé des vecteurs d'attaque DDoS connus et ont été attribuées à des groupes de bots DDoS tels que Mirai, XOR.DDoS, Meris et Dvinis.

Jusqu'à présent, des méthodes connues et couramment utilisées telles que la réflexion/amplification DNS et SNMP, l'inondation SYN, RST et ACK, et l'inondation UDP avec de petits paquets ont été observées dans les attaques DDoS contre la Russie. Une inondation de requêtes DNS a également été observée contre des cibles russes, indiquant potentiellement l'implication d'attaquants plus sophistiqués.

Plus sur netscout.com

À propos de NETSCOUT SYSTÈMES NETSCOUT, INC. aide à sécuriser les services commerciaux numériques contre les perturbations de la sécurité, de la disponibilité et des performances. Notre leadership sur le marché et la technologie repose sur la combinaison de notre technologie brevetée de données intelligentes avec des analyses intelligentes. Nous fournissons aux clients les informations approfondies en temps réel dont ils ont besoin pour accélérer et sécuriser leur transformation numérique. Notre plate-forme avancée de détection et de réponse aux menaces de cybersécurité Omnis® offre une visibilité complète du réseau, une détection des menaces, des enquêtes contextuelles et des atténuations automatisées à la périphérie du réseau.