Los ataques a VMware ESXi nunca terminan. Continúan amenazando a decenas de miles de servidores y requieren una actualización a la última versión de VMware ESXi, según los expertos de Bitdefender. Incluso los scripts de rescate ya no funcionan porque el ransomware se ha adaptado.

Los ataques a los hipervisores VMware ESXi, que explotan la vulnerabilidad CVE-2021-21974 recientemente descubierta con poco esfuerzo para reproducir una amplia variedad de cargas útiles como código remoto, tienen un enorme potencial de propagación. Por tanto, se están convirtiendo en ataques masivos para ciberdelincuentes oportunistas y son un ejemplo actual de ataques híbridos:

VMware-ESXi: ejemplo de ataque híbrido

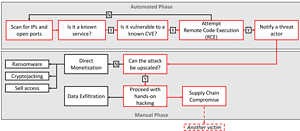

🔎 Ataques híbridos: después de un inicio automático, los atacantes cambian al trabajo manual (Imagen: Bitdefender).

En la primera fase, los piratas informáticos proceden automáticamente, luego evalúan los resultados de la búsqueda y, en la segunda fase, continúan ejecutando el ataque dirigido manualmente. Es de esperar que muchos usuarios utilicen la vulnerabilidad de los ataques a la cadena de suministro para atacar a la empresa notificada realmente a través de sus proveedores.

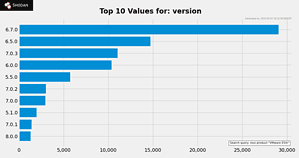

El alcance de los ataques aún no se puede estimar con precisión. La ola de ataques apenas comienza ahora. Sin embargo, el potencial numérico de los sistemas afectados es enorme. De acuerdo con los resultados de búsqueda de la herramienta Shodan, que está disponible abiertamente y también es utilizada por piratas informáticos, la cantidad de usuarios de un host VMware ESXi es de decenas de miles. Se pueden ver hasta 7.0 60.000 hosts en Internet, especialmente de las versiones anteriores a ESXi 7.0. El servicio OpenSLP, que abre la brecha de seguridad, solo está desactivado por defecto a partir de la versión XNUMX. OpenSLP también es una puerta de enlace ideal para la toma de control del hipervisor después de que cualquier máquina virtual haya sido secuestrada.

Además, 60.000 servidores ESXi 6.x vulnerables

🔎 La herramienta de análisis Shodan encuentra más de 60.000 XNUMX servidores VMware ESXi vulnerables en una consulta de búsqueda (Imagen: Bitdefender).

“Cualquiera que quiera protegerse debe, por lo tanto, tomar medidas defensivas básicas. Y eso solo puede ser actualizar a las últimas versiones de hipervisores. El bloqueo general por parte de un firewall del puerto 427 (TCP/UDP), que utiliza OpenSLP para su comunicación, no puede evitar que un hacker ataque directamente a una máquina virtual. Aunque es la primera línea de defensa, no proporciona ninguna seguridad real. Y las oleadas de ataques que ahora se observan son solo un presagio de más ataques este año por parte de grupos de ciberdelincuentes experimentados y avanzados”, dijo Martin Zugec, director de soluciones técnicas de Bitdefender.

Más en Sophos.com

Acerca de Bitdefender Bitdefender es líder mundial en soluciones de ciberseguridad y software antivirus, y protege más de 500 millones de sistemas en más de 150 países. Desde su fundación en 2001, las innovaciones de la compañía han brindado regularmente excelentes productos de seguridad y protección inteligente para dispositivos, redes y servicios en la nube para clientes privados y empresas. Como proveedor elegido, la tecnología de Bitdefender se encuentra en el 38 por ciento de las soluciones de seguridad implementadas en el mundo y cuenta con la confianza y el reconocimiento de profesionales de la industria, fabricantes y consumidores por igual. www.bitdefender.de