Emotet sigue más que activo: en marzo se triplicaron con creces los ataques con Emotet. Alemania se encuentra entre los países más atacados del mundo. El mayor problema: Emotet se propaga a través del spam.

Emotet, el malware más peligroso del mundo según Europol [1], actualmente está "celebrando" un triste regreso un año después de su destrucción. Según la telemetría de Kaspersky, la cantidad de ataques a través de esta botnet se triplicó solo de febrero a marzo de 2022 [2]. El 2,2 por ciento de las empresas y particulares atacados en el primer trimestre procedían de Alemania, que es uno de los 10 principales países afectados. Este crecimiento indica que, por primera vez desde su regreso en noviembre de 2021, los actores de amenazas detrás de la botnet han tomado medidas concretas para aumentar significativamente su actividad maliciosa nuevamente.

Emotet: botnet y malware

Emotet es tanto una botnet como un malware y se descubrió por primera vez en 2014. Originalmente destinado a espiar los datos de acceso a la banca en línea, se ha convertido en un botnet peligroso a través de numerosas modificaciones [3]. A principios de 2021, Emotet fue aplastado gracias a los esfuerzos conjuntos de las autoridades internacionales de investigación. Sin embargo, la botnet reapareció en noviembre de 2021 y desde entonces ha ido aumentando sus actividades. Primero se propagó a través del troyano bancario Trickbot [4]; ahora es capaz de propagarse por sí solo.

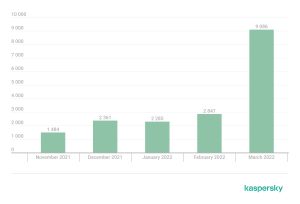

Los datos de telemetría de Kaspersky muestran un aumento en el número de víctimas de 2.843 en febrero de 2022 a 9.086 en marzo. En consecuencia, el número de ataques registrados casi se triplicó durante este período: de 16.897 en febrero a 48.597 en marzo.

Emotet se propaga a través del spam

Desde el regreso de Emotet en noviembre de 2021, hemos observado que su actividad aumenta gradualmente. Si bien todavía eran 2022 en febrero de 2.847, ya se habían disparado a 2022 en marzo de 9.086, más del triple (Imagen: Kaspersky).

La infección de Emotet generalmente ocurre a través de correos electrónicos no deseados con archivos adjuntos de Microsoft Office que contienen macros maliciosas. Un comando de PowerShell descarga un cargador. Controlado por el servidor de comando y control, luego descarga otros módulos maliciosos con diferentes funcionalidades en el dispositivo infectado. Los investigadores de Kaspersky pudieron identificar y analizar 10 de los 16 módulos, la mayoría de los cuales han sido utilizados por Emotet de una forma u otra en el pasado.

La versión actual de Emotet puede generar automáticamente spam, que se propaga aún más en la red desde los dispositivos infectados. Los correos electrónicos y las direcciones de correo electrónico se extraen de las aplicaciones Thunderbird y Outlook y las contraseñas de los navegadores web más populares, como Internet Explorer, Mozilla Firefox, Google Chrome, Safari y Opera, se recopilan para recuperar los datos de las cuentas de correo electrónico de varios clientes de correo electrónico de captura.

Nuevo impulso en Emotet

“Emotet era una red altamente desarrollada que afectaba a muchas empresas en todo el mundo. Por lo tanto, su desmantelamiento representó un paso significativo hacia la reducción de las amenazas globales a las redes corporativas y eliminó a Emotet de la lista de las diez principales amenazas cibernéticas durante casi un año”, concluye Alexey Shulmin, investigador de seguridad de Kaspersky. “Aunque los números de ataques actuales no son comparables con las actividades anteriores de Emotet, el impulso renovado apunta a un aumento significativo de las actividades por parte de los operadores de botnets. Existe una alta probabilidad de que Emotet se generalice aún más en los próximos meses”.

Recomendaciones de Kaspersky para que las empresas se protejan contra Emotet y botnets similares

- Esté atento a los últimos desarrollos en Emotet, por ejemplo, a través del Centro de recursos de Kaspersky [5].

- No descargue archivos adjuntos ni haga clic en enlaces sospechosos en correos electrónicos no deseados. Verifique los correos electrónicos sospechosos devolviendo la llamada al remitente. Bajo ninguna circunstancia debe cumplir con la solicitud de ejecutar macros, pero elimine los archivos correspondientes de inmediato.

- Solo use la banca en línea con autenticación multifactor.

- Las empresas también deben realizar capacitaciones periódicas a los empleados, como Kaspersky Security Awareness [7], sobre las amenazas de Internet y probar su eficacia mediante ataques de phishing simulados.

Kaspersky ha publicado un documental sobre cómo combatir la botnet Emotet en su canal de YouTube Tomorrow Unlocked [8].

Más en Kaspersky.com

Acerca de Kaspersky Kaspersky es una empresa internacional de ciberseguridad fundada en 1997. La profunda inteligencia de amenazas y la experiencia en seguridad de Kaspersky sirven como base para soluciones y servicios de seguridad innovadores para proteger empresas, infraestructura crítica, gobiernos y consumidores en todo el mundo. La cartera de seguridad integral de la empresa incluye una protección líder para puntos finales y una variedad de soluciones y servicios de seguridad especializados para defenderse contra amenazas cibernéticas complejas y en constante evolución. Más de 400 millones de usuarios y 250.000 XNUMX clientes corporativos están protegidos por las tecnologías de Kaspersky. Más información sobre Kaspersky en www.kaspersky.com/

[ 1 ] https://www.europol.europa.eu/media-press/newsroom/news/world%E2%80%99s-most-dangerous-malware-emotet-disrupted-through-global-action

[ 2 ] https://securelist.com/emotet-modules-and-recent-attacks/106290/

[ 3 ] https://securelist.com/the-chronicles-of-emotet/99660/

[ 4 ] https://www.kaspersky.com/blog/trickbot-new-tricks/42622/

[ 5 ] https://www.kaspersky.com/resource-center/threats

[ 6 ] https://www.kaspersky.de/internet-security

[ 7 ] https://www.kaspersky.de/enterprise-security/security-awareness

[ 8 ] https://www.youtube.com/watch?v=s3o3qOipHhk

Artículos relacionados con el tema