Nuevo estudio de Barracuda revela banderas rojas geográficas y de red para ataques de phishing. El país de origen de los correos electrónicos y la cantidad de países por los que pasan en su camino hacia su destino final son importantes señales de advertencia de ataques de phishing.

Un nuevo estudio realizado por Barracuda en colaboración con la Universidad de Columbia analizó la geolocalización y la infraestructura de red de más de 2 mil millones de correos electrónicos enviados en enero de 2020, incluidos 218.000 XNUMX correos electrónicos de phishing. La investigación mostró que era más probable que los correos electrónicos de phishing se originaran en ciertos países en partes de Europa del Este, América Central, Medio Oriente y África.

2 mil millones de correos electrónicos = casi 220.000 XNUMX correos electrónicos de phishing

También es más probable que se enruten a través de una mayor cantidad de ubicaciones que el correo electrónico inofensivo. Una sorprendente cantidad de ataques también provino de grandes proveedores de nube legítimos. Presumiblemente, esto se debe a la capacidad de los atacantes para comprometer servidores legítimos y/o cuentas de correo electrónico alojadas por estos proveedores.

Aquí hay una mirada más cercana a cómo la geografía y la infraestructura de la red afectan los ataques de phishing y las soluciones para ayudar a detectar, bloquear y mitigar estos ataques.

Características geográficas y de red de los ataques de phishing

En los ataques de phishing, los atacantes utilizan tácticas de ingeniería social para engañar a las víctimas para que revelen información personal, como nombres de usuario, contraseñas, números de tarjetas de crédito o datos bancarios. La detección de phishing se centra en gran medida en el contenido de los correos electrónicos de phishing y el comportamiento de los atacantes. Sin embargo, a medida que los ataques de phishing se vuelven más complejos, aquellos que quieran protegerse de estos ataques también deben emplear métodos cada vez más sofisticados.

Barracuda examinó las características a nivel de red de los correos electrónicos de phishing porque son más persistentes y más difíciles de manipular para los atacantes. Los investigadores de seguridad extrajeron las direcciones IP de los campos "Recibido" de los encabezados de los correos electrónicos, que registran información sobre los servidores atravesados durante la transmisión. El examen de estos datos arrojó luz sobre la ruta que toma un correo electrónico de phishing entre el remitente y los destinatarios. El análisis reveló tres hallazgos clave:

Los correos electrónicos de phishing se enrutan a través de al menos 2 países

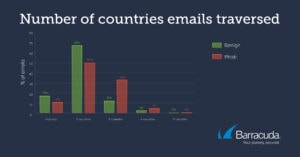

Más del 80 por ciento del buen correo electrónico pasa por dos o menos países. Por el contrario, este es el caso de poco más del 60 por ciento de los correos electrónicos de phishing. Por lo tanto, la cantidad de países diferentes por los que pasa un correo electrónico puede servir como un buen indicador para la detección de phishing.

Países con mayor probabilidad de phishing en partes de Europa del Este, América Central, Medio Oriente y África

Los investigadores de seguridad también han determinado la probabilidad de phishing para diferentes países. Para ello, se identificó el país del remitente con los datos de geolocalización y se calculó la probabilidad de phishing para cada país de la siguiente manera:

Probabilidad de phishing = número de correos electrónicos de phishing del país/número total de correos electrónicos del país

Algunos países que tienen un alto tráfico de phishing tienen una probabilidad de phishing extremadamente baja. Por ejemplo, 129.369 0,02 correos electrónicos de phishing en el conjunto de datos se enviaron desde los EE. UU., pero los EE. UU. solo tienen una probabilidad de phishing del 10 por ciento. En general, la mayoría de los países tenían un 1.000 por ciento o menos de posibilidades de phishing. Los remitentes que produjeron un mayor volumen de correos electrónicos de phishing (más de XNUMX correos electrónicos en el conjunto de datos) con una mayor probabilidad de phishing provenían de los siguientes países o territorios (en orden descendente):

Estudio de Barracuda: número de países diferentes mapeados desde la matriz de IP (Imagen: Barracuda).

- Lituania

- Letonia

- Serbia

- Ucrania

- Rusia

- Bahamas

- Puerto Rico

- Colombia

- Irán

- Palestina

- Kazajstán

Si bien no tiene sentido bloquear todo el tráfico de correo electrónico de países con una alta probabilidad de phishing, puede ser una buena idea marcar los correos electrónicos de estos países para un análisis más detallado.

Correos electrónicos de phishing: a menudo a través de proveedores de nube legítimos

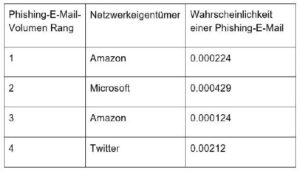

Las 4 redes principales: probabilidad de que un correo electrónico dado de la red sea un correo electrónico de phishing (Gráfico: Barracuda).

Sorprendentemente, las redes con el mayor número de ataques de phishing pertenecen a grandes proveedores de nube. Esto es de esperar, ya que también tienen el mayor volumen general de correos electrónicos enviados. Con tales redes, la probabilidad de que un correo electrónico determinado sea un correo electrónico de phishing es muy pequeña. Es probable que la mayoría de los ataques que se originan en estas redes se originen en cuentas de correo electrónico o servidores comprometidos para los cuales los atacantes pudieron robar las credenciales.

También mostró que algunos de los atacantes de phishing de mayor volumen (por red) que también tienen una alta probabilidad de phishing aún provienen de redes que pertenecen a proveedores de servicios en la nube (Rackspace, Salesforce). Estas redes tienen un tráfico de correo electrónico general más bajo que las principales redes, pero aun así envían un volumen significativo de correos electrónicos de phishing. Por lo tanto, la probabilidad de que un correo electrónico que envían sea malicioso es mucho mayor (Tabla 2).

Las mejores prácticas para protegerse contra los ataques de phishing

1. Soluciones utilizando inteligencia artificial

Los ciberdelincuentes adaptan sus tácticas para eludir las puertas de enlace de correo electrónico y los filtros de spam. Por lo tanto, es importante implementar una solución que detecte y proteja contra los ataques de phishing selectivo, incluida la suplantación de identidad de marca, el compromiso del correo electrónico comercial y la apropiación de cuentas. Las empresas deben implementar una solución que no dependa únicamente de la verificación de enlaces o archivos adjuntos maliciosos. Una tecnología que utiliza el aprendizaje automático para analizar los patrones normales de comunicación dentro de la organización puede detectar anomalías que podrían indicar un ataque.

2. Implementación de protección contra robo de cuenta

La estrategia de seguridad debe pensar más allá de los mensajes de correo electrónico externos porque algunos de los ataques de phishing más dañinos y persuasivos se envían desde cuentas internas comprometidas. Por lo tanto, se debe evitar que los atacantes utilicen la empresa como campamento base para campañas de phishing selectivo. Debe emplear tecnología de seguridad que use inteligencia artificial para detectar cuándo las cuentas se han visto comprometidas y poder tomar medidas correctivas en tiempo real, advirtiendo a los usuarios y eliminando correos electrónicos maliciosos enviados desde cuentas comprometidas.

3. Mejorar la conciencia de seguridad a través de la capacitación

Los usuarios deben mantenerse actualizados sobre los últimos ataques y tácticas de spear phishing. Las empresas deben asegurarse de que sus empleados puedan detectar ataques y saber cómo informarlos al departamento de TI de inmediato. Se recomiendan simulaciones de phishing para correo electrónico, correo de voz y SMS para capacitar a los usuarios para que reconozcan los ataques cibernéticos, prueben la efectividad de la capacitación e identifiquen a los usuarios con mayor riesgo.

El phishing seguirá siendo una de las tácticas más utilizadas por los ciberdelincuentes. Sin embargo, con las medidas anteriores, las empresas pueden defenderse adecuadamente contra la avalancha de estos ataques y reducir significativamente el riesgo de una brecha de seguridad.

[ID de starbox = 5]