El estudio de IDC "Construyendo el caso para un ciclo virtuoso en ciberseguridad" pide la introducción de un modelo de "ciclo virtuoso" en su análisis para una mayor resiliencia cibernética a fin de cerrar las brechas de seguridad críticas. El estudio también destaca que la IA puede ser la solución para mejorar la detección y la respuesta.

El mayor desafío para los profesionales de la ciberseguridad es administrar la gran cantidad de datos que reciben de varios sistemas de alerta. Luchan por priorizar y contextualizar estos de manera efectiva. También tienen dificultades para identificar las acciones clave necesarias para contener eficazmente las amenazas y vulnerabilidades. Eso muestra el publicado por Darktrace Estudio de IDC "Construyendo el caso para un ciclo virtuoso en ciberseguridad". También importante: solo el 29% de los encuestados puede probar sus entornos de TI contra las amenazas actuales.

Los resultados más importantes del estudio de un vistazo

- Los vectores de ataque en constante cambio dificultan la preparación para los ataques cibernéticos. Solo el 31% de los encuestados está muy seguro de que sus herramientas se adaptarán continuamente a las nuevas configuraciones.

- El 65 % cree que las pruebas de penetración proporcionan una instantánea de valor limitado, ya que los resultados se vuelven obsoletos rápidamente. Por lo tanto, hay una falta de opciones de prueba dinámica.

- El 76 % cree que visualizar las rutas de ataque tiene una importancia media o alta. Sin embargo, solo el 29 % está muy seguro de que cuenta con un mecanismo sólido para probar sus entornos frente a los vectores de amenazas actuales.

- Solo entre el 24 % y el 31 % de las organizaciones pueden realizar ejercicios preventivos de forma continua, como pruebas de penetración y evaluación de la superficie de ataque.

En su evaluación, IDC pide la introducción de un modelo de "círculo virtuoso" para cerrar las brechas críticas de seguridad. Debe incluir prevención, detección, respuesta y recuperación. Además, IDC recomienda un enfoque de varias capas que incluye mantener una postura de seguridad, administrar de forma proactiva el acceso y los activos, monitorear el entorno y realizar copias de seguridad y recuperación ante desastres.

Las soluciones de IA aumentan la capacidad de respuesta

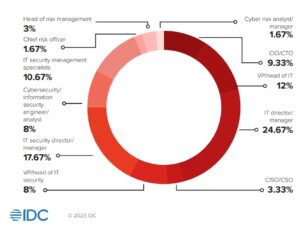

🔎 Para el estudio, IDC solo encuestó a expertos del sector de TI y seguridad informática (Imagen: IDC).

El estudio también destaca que la IA es la solución para mejorar la detección y la respuesta, así como el monitoreo continuo. La IA también juega un papel esencial en el "ciclo virtuoso", ya que puede detectar cambios sutiles en el comportamiento dentro de una red. "De este estudio se desprende claramente que solo un enfoque holístico puede mejorar la preparación de las organizaciones", dijo Christopher Kissel, vicepresidente de investigación de Security & Trust Products de IDC. “La solución está en crear un círculo virtuoso con la ayuda de la IA para implementar un sistema de defensa para toda la empresa. Esto debería ser capaz de probar continuamente los entornos, responder de inmediato y determinar si las acciones correctivas están funcionando”.

“Los equipos de seguridad no necesitan más datos, necesitan una priorización clara y una automatización inteligente para aliviar la carga. El informe muestra eso en términos concretos”, dice John Allen, vicepresidente de riesgo cibernético y cumplimiento de Darktrace. “Los profesionales de la seguridad están abrumados por las vulnerabilidades y no pueden solucionarlas todas a tiempo. En Darktrace, proporcionamos un Cyber AI Loop que permite una visibilidad continua, prioriza acciones sensibles para los equipos de seguridad y fortalece las vulnerabilidades. De esta forma, ayudamos a los equipos de seguridad a trabajar de forma proactiva”.

los antecedentes del estudio

En julio de 2022, IDC encuestó a profesionales de seguridad senior en 300 empresas en Europa y Estados Unidos. El objetivo fue determinar qué dificultades encuentran al implementar medidas preventivas de seguridad y qué brechas necesitan cerrar en sus estructuras de seguridad. Todas las empresas involucradas tienen más de 500 empleados. Las personas entrevistadas eran en su mayoría directores de TI, gerentes de TI, especialistas en gestión de seguridad de TI, CIO y CTO.

Más en Darktrace.com

Acerca de Darktrace

Darktrace, líder mundial en inteligencia artificial para la ciberseguridad, protege a las empresas y organizaciones con tecnología de IA de los ciberataques. La tecnología de Darktrace registra patrones de tráfico atípicos que indican posibles amenazas. Al hacerlo, reconoce métodos de ataque novedosos y previamente desconocidos que otros sistemas de seguridad pasan por alto.