Nuevas oportunidades para los piratas informáticos: aumento del número de ataques bastante menos sofisticados en los sistemas OT. Mandiant ha estado rastreando grupos de piratas informáticos que afirman negociar o vender acceso a sistemas OT habilitados para Internet desde al menos 2012, pero la frecuencia y la gravedad relativa de los incidentes han aumentado considerablemente en los últimos años. Un análisis.

Los ataques a los procesos de control de tecnología operativa (OT) se consideran muy complejos, porque la interrupción o modificación dirigida de un proceso de control para un propósito específico generalmente no solo es bastante complicada, sino que también requiere mucho tiempo y recursos.

Más ataques, pero también sin pulir

Sin embargo, Mandiant Threat Intelligence también ha observado ataques más simples, en los que grupos de piratas informáticos con diversos grados de habilidad técnica y recursos utilizaron herramientas y métodos de TI comunes para acceder e interactuar con los sistemas OT.

Estas actividades no suelen ser muy sofisticadas técnicamente y no están orientadas a empresas específicas. Los atacantes persiguen objetivos ideológicos, egoístas o financieros y luego aprovechan las oportunidades que ofrecen los numerosos sistemas OT conectados a Internet. Dado que los piratas informáticos no buscan ningún resultado específico, simplemente atacan cualquier objetivo accesible en Internet.

Equipo de Inteligencia Física Cibernética

El equipo de Cyber Physical Intelligence de Mandiant ha observado un aumento de los ataques a los sistemas OT habilitados para Internet en los últimos años. En esta publicación de blog, presentamos algunos ataques no revelados anteriormente y mostramos las conexiones con incidentes de seguridad conocidos públicamente. Si bien estos ataques no parecen haber tenido un impacto significativo en el mundo real, a medida que se vuelven más comunes y potencialmente graves, proporcionamos un análisis y proporcionamos información sobre los posibles riesgos y consecuencias.

Los ataques a los sistemas OT habilitados para Internet están aumentando

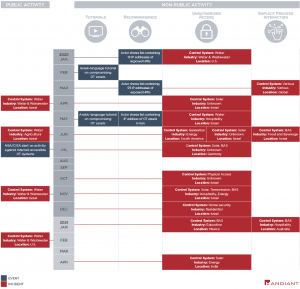

Algunos de los ataques OT menos sofisticados observados; Ene. 2020 a abril 2021 (Foto: Fireeye / Mandiant)

Mandiant ha estado rastreando grupos de piratas informáticos que afirman negociar o vender acceso a sistemas OT habilitados para Internet desde al menos 2012, pero la frecuencia y la gravedad relativa de los incidentes han aumentado considerablemente en los últimos años. En la mayoría de los casos, los atacantes intentan monetizar el acceso a los sistemas comprometidos, pero algunos simplemente transmiten su conocimiento. Recientemente, hemos notado que atacantes menos calificados usan tácticas, técnicas y procesos (TTP) bien conocidos y herramientas estándar para obtener acceso, interactuar con o recuperar datos de recursos conectados a Internet. Tales ataques rara vez han ocurrido en el pasado.

Estos ataques relativamente poco sofisticados tenían diversos objetivos en diversas industrias, desde paneles solares y sistemas de control de agua hasta automatización de edificios (BA) y sistemas de seguridad en instituciones académicas y hogares. Algunos objetivos en infraestructuras críticas son muy sensibles, mientras que otros casi no representan ningún riesgo.

La línea de tiempo muestra un crecimiento significativo

La línea de tiempo a continuación muestra algunos ataques conocidos públicamente y no revelados previamente en sistemas OT que Mandiant observó entre 2020 y principios de 2021. Nos gustaría señalar que es muy posible que haya una interacción con los procesos en estos incidentes. Sin embargo, esto no se puede probar de manera confiable, ya que la evidencia generalmente proviene de los propios atacantes. Una publicación de blog en Fireeye o Mandiant muestra un análisis extenso y pasos individuales.

Más en FireEye.com

Acerca de Trellix Trellix es una empresa global que redefine el futuro de la ciberseguridad. La plataforma abierta y nativa de detección y respuesta extendida (XDR) de la empresa ayuda a las organizaciones que enfrentan las amenazas más avanzadas de la actualidad a ganar confianza en que sus operaciones están protegidas y son resistentes. Los expertos en seguridad de Trellix, junto con un amplio ecosistema de socios, aceleran la innovación tecnológica a través del aprendizaje automático y la automatización para brindar soporte a más de 40.000 XNUMX clientes empresariales y gubernamentales.