La guerra en Ucrania es también una guerra cibernética que promueve el espionaje cibernético. Bitdefender Labs descubre ataques recientes en el framework Elephant. También se producen ataques mediante phishing con la descarga del supuesto software Bitdefender AV. Un resumen del ciberespionaje actual.

Las empresas en el país atacado o en las naciones de apoyo conectadas con Ucrania se ven amenazadas por los clásicos mecanismos de ataque de TI, cuyos perpetradores esta vez tienen motivaciones políticas. Además de borrar información, estos incluyen espionaje. Bitdefender Labs ha analizado los sofisticados mecanismos de ataque del llamado Elephant Framework utilizado para esto.

La ciberguerra empeora la situación de ciberseguridad mundial

Los expertos en inteligencia de amenazas y los analistas de los equipos administrados de detección y respuesta han estado monitoreando el panorama de la ciberseguridad desde el estallido de la guerra. Como era de esperar, las empresas y organizaciones en Ucrania, especialmente en las áreas de las autoridades públicas y la infraestructura crítica, se encuentran entre las víctimas preferidas. El grupo prorruso UAC-2021 ha estado involucrado activamente en el espionaje cibernético desde marzo de 0056. El grupo, también conocido por los nombres Lorec53, UNC2589, EmberBear, LorecBear, BleedingBear, SaintBear y TA471, es responsable de los ataques de exfiltración de datos utilizando malware ladrón como OutSteel o GraphSteel. GraphSteel, en particular, utiliza un conjunto sofisticado de técnicas para encontrar contraseñas o información en los formatos de Office ampliamente utilizados, como .docx o .xlsx, y otros tipos de datos importantes, como .ssh, .crt, .key, .ovpn o .json. exfiltrar

GraphSteel - Parte del marco Elephant

La complejidad y la profesionalidad de este tipo de ataques quedan demostradas por los ataques con GraphSteel, cuyos autores muy probablemente pertenecen al entorno del grupo UAC-0056. El malware GraphSteel es parte del marco Elephant, un conjunto de herramientas de malware escrito en el lenguaje de programación Go. Los atacantes los usaron recientemente en una serie de ataques de phishing contra agencias gubernamentales de Ucrania (objetivos de gov.ua).

Primero, comenzaron con un sofisticado ataque de spear phishing. Los piratas informáticos demostraron una gran experiencia en ataques de ingeniería social y utilizaron direcciones de correo electrónico ucranianas falsificadas. El contenido de los correos electrónicos falsos eran supuestos anuncios oficiales o temas relacionados con Corona. En un correo electrónico, el presunto autor advirtió sobre un aumento de los ciberataques rusos, dio consejos de seguridad y se refirió a una supuesta descarga del software Bitdefender. Las víctimas comprometieron sus computadoras al hacer clic en un enlace en el texto del correo electrónico o al abrir una hoja de cálculo de Excel con macros incrustadas.

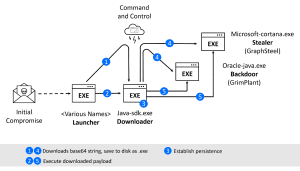

Lanzador: secuencia de comandos Python peligrosa

En algunos casos, los piratas informáticos utilizan un script de Python como iniciador, que se ha convertido en un archivo ejecutable. En otros casos, como todo el framework de Elephant, escribieron el código en el lenguaje de programación Go. Quizás un factor en la decisión fue que no todo el software de seguridad detecta malware escrito en Go. Esto, a su vez, probablemente se deba al hecho de que los programadores, tanto buenos como malos, no usan Go con mucha frecuencia. Otra ventaja del lenguaje para los piratas informáticos es que la carga útil se puede compilar tanto para Windows como para Linux sin cambiar el código. También es fácil de usar y se puede ampliar con módulos de malware de terceros. Luego, el lanzador actúa como un descargador combinado o cuentagotas, conectando el sistema de la víctima al servidor de comando y control para anunciar su disponibilidad y recibir una carga útil de malware ejecutable cuando llegue el momento.

Descargador: transporta malware

El descargador luego carga dos archivos de malware diferentes: GraphSteel (Microsoft-cortana.exe) y GrimPlant (Oracle-java.exe), los cuales se ejecutan automáticamente. GrimPlant permite ejecutar comandos de PowerShell de forma remota. GraphSteel roba datos como datos de acceso, certificados, contraseñas u otra información confidencial.

Ladrón de GraphSteel

El propósito principal de GraphSteel es la exfiltración de archivos, que luego el malware transmite cifrados con cifrado AES a través del puerto 442. La herramienta utiliza websockets y el lenguaje GraphQL para comunicarse con el servidor de comando y control. El ladrón roba datos de acceso a Wifi, Chrome, Firefox, así como datos de las bóvedas de contraseñas, Windows Credential Manager o sesiones SSH y Thunderbird.

Supuestamente en nombre de Bitdefender

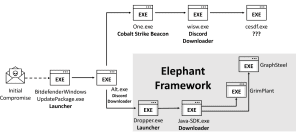

🔎 Ataques paralelos con dos payloads después de descargar malware disfrazado de software Bitdefender AV (Imagen: Bitdefender).

Según una entrada del 11 de marzo de 2022 en el CERT-UA, otros ataques del entorno UAC-0056 utilizan llamamientos urgentes para aumentar la seguridad informática y para descargar un supuesto producto antivirus Bitdefender de un supuesto sitio Bitdefender.fr sus ataques. Pero detrás de Bitdefender.fr está el dominio forkscenter.fr con un sitio web de Bitdefender.fr falsificado.

Este ataque primero instala un descargador de Discord, que luego implementa dos archivos ejecutables: Alt.exe, un conocido lanzador de Go que descarga Elephant Framework, y One.Exe, un Cobalt Strike Beacon. Al final, en este último caso, se descarga un cesdf.exe que lamentablemente no está disponible para su análisis en este momento porque los administradores de la organización atacada han apagado su servidor mientras tanto.

Repeler ataques tan complejos requiere seguridad cibernética escalonada que pueda repeler un ataque durante varias fases: desde el bloqueo del correo electrónico de phishing, la ejecución de la carga útil o la prevención de un mayor compromiso y la comunicación con el servidor C&C.

Más en Bitdefender.com

Acerca de Bitdefender Bitdefender es líder mundial en soluciones de ciberseguridad y software antivirus, y protege más de 500 millones de sistemas en más de 150 países. Desde su fundación en 2001, las innovaciones de la compañía han brindado regularmente excelentes productos de seguridad y protección inteligente para dispositivos, redes y servicios en la nube para clientes privados y empresas. Como proveedor elegido, la tecnología de Bitdefender se encuentra en el 38 por ciento de las soluciones de seguridad implementadas en el mundo y cuenta con la confianza y el reconocimiento de profesionales de la industria, fabricantes y consumidores por igual. www.bitdefender.de