Así como los ciberdelincuentes se han aprovechado de la pandemia con ataques de phishing relacionados con Corona, ahora están tratando de abusar del tema de las vacunas para robar dinero e información personal.

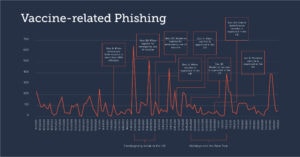

El FBI emitió una alerta en diciembre sobre intentos de fraude emergentes relacionados con las vacunas COVID-19. Un análisis de Barracuda realizado entre octubre de 2020 y enero de 2021 mostró que los piratas informáticos utilizan cada vez más correos electrónicos relacionados con vacunas en sus ataques de phishing dirigidos.

Aumento de ataques desde noviembre de 2020

Después de que compañías farmacéuticas como Pfizer y Moderna anunciaran la disponibilidad de vacunas en noviembre de 2020, la cantidad de ataques de phishing relacionados con las vacunas aumentó en un 12 por ciento. A fines de enero, la cantidad promedio de ataques de phishing selectivo relacionados con vacunas había aumentado en un 26 por ciento desde octubre. Durante la temporada navideña, las cifras se estabilizaron, como suele ocurrir con los ataques a las empresas.

Si bien la mayoría de los ataques de phishing relacionados con las vacunas analizados fueron estafas, surgieron dos tipos predominantes de ataques de phishing selectivo que utilizan temas relacionados con las vacunas: ataques de suplantación de identidad de marca y compromisos de correo electrónico comercial.

Ataques de suplantación de marca

Aquí, los ciberdelincuentes utilizaron correos electrónicos de phishing relacionados con vacunas para hacerse pasar por una marca u organización conocida. Los mensajes incluían un enlace a un sitio web de phishing que promovía el acceso temprano a las vacunas, ofrecía vacunas pagas o incluso se hacía pasar por un profesional de la salud que solicitaba información personal para verificar la elegibilidad para una vacuna.

Compromiso de correo electrónico comercial

Los atacantes utilizan el compromiso de correo electrónico comercial (BEC) para hacerse pasar por personas dentro de una organización o sus socios comerciales. Esta ha sido una de las amenazas de correo electrónico más dañinas en los últimos años, con un costo para las organizaciones de más de $ 26 mil millones. Recientemente, estos ataques altamente dirigidos se han centrado en cuestiones relacionadas con las vacunas. Barracuda detectó ataques en los que los ciberdelincuentes se hacían pasar, por ejemplo, por empleados que necesitan un favor urgente mientras se vacunan, o un especialista en recursos humanos que anunciaba que la empresa tenía aseguradas las vacunas para sus empleados.

Uso indebido de cuentas secuestradas

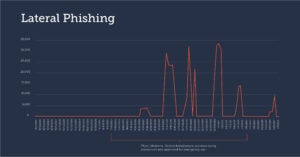

Los ciberdelincuentes utilizan ataques de phishing para comprometer y secuestrar cuentas comerciales. Una vez dentro de la empresa, los hackers sofisticados realizan actividades de reconocimiento antes de lanzar ataques dirigidos. En la mayoría de los casos, utilizan estas cuentas legítimas para enviar campañas masivas de phishing y spam a tantas personas como sea posible antes de que se detecten sus actividades y se les bloquee el acceso a una cuenta.

Barracuda no solo tiene visibilidad del correo electrónico que proviene de fuera de la organización, sino también de las comunicaciones internas. Como resultado, es posible rastrear mensajes fraudulentos enviados internamente, generalmente desde cuentas comprometidas. La investigación mostró que los ataques de phishing laterales relacionados con las vacunas van en aumento al mismo tiempo que se anuncian y aprueban las principales vacunas contra el COVID-19 en todo el mundo.

Medidas de seguridad contra el phishing relacionado con las vacunas

1. Escepticismo sobre todos los correos electrónicos relacionados con las vacunas

Algunas estafas por correo electrónico incluyen ofertas para obtener la vacuna contra el COVID-19 antes de tiempo, para que lo pongan en una lista de espera o para que le envíen la vacuna por correo directamente. Los usuarios no deben hacer clic en enlaces ni abrir archivos adjuntos en estos correos electrónicos, ya que suelen ser maliciosos.

2. Uso de la inteligencia artificial

Los estafadores adaptan sus tácticas de correo electrónico para eludir las puertas de enlace y los filtros de spam. Por eso es importante implementar una solución de seguridad que detecte y proteja contra los ataques de phishing selectivo, incluidos los ataques de suplantación de identidad de marca, el correo electrónico comercial comprometido y la apropiación de cuentas de correo electrónico. Las empresas deben usar tecnología especialmente diseñada que no solo dependa de la búsqueda de enlaces o archivos adjuntos maliciosos. Al utilizar el aprendizaje automático para analizar los patrones de comunicación normales dentro de la organización, la solución puede detectar anomalías que podrían indicar un ataque.

3. Protección contra la usurpación de cuentas

Las empresas no deberían centrar sus defensas únicamente en los mensajes de correo electrónico externos. Algunos de los ataques de spear phishing más devastadores y exitosos provienen de cuentas internas comprometidas. Por lo tanto, se debe garantizar que los estafadores no utilicen la empresa como campo base para estos ataques. Una vez más, la tecnología que utiliza inteligencia artificial para detectar cuándo las cuentas se han visto comprometidas y tomar medidas correctivas en tiempo real alertando a los usuarios y eliminando correos electrónicos maliciosos enviados desde cuentas comprometidas es una buena opción.

4. Capacitación del personal para reconocer y reportar ataques

Las organizaciones deben proporcionar a sus empleados una formación actualizada sobre la concienciación sobre el phishing en relación con las vacunas, las estafas estacionales y otras amenazas potenciales. Se debe garantizar que los empleados puedan detectar los últimos ataques y saber cómo informarlos inmediatamente al departamento de TI. También se recomienda utilizar simulaciones de phishing para correo electrónico, correo de voz y SMS para capacitar a los usuarios para detectar ataques cibernéticos, probar la efectividad de la capacitación e identificar a los usuarios con mayor riesgo.

5. Fuertes políticas internas de prevención de fraude

Las empresas deben establecer y revisar periódicamente las políticas para el manejo adecuado de la información personal y financiera. Pueden ayudar a sus empleados a evitar errores costosos al establecer procedimientos para confirmar todas las solicitudes de transferencias y cambios de pago por correo electrónico. Se debe requerir la verificación y/o aprobación de varias personas en persona o por teléfono para todas las transacciones financieras.

La avalancha de nuevas campañas de phishing no se estabilizará en un futuro próximo. Sin embargo, con las medidas anteriores, las organizaciones pueden construir una defensa sólida de varias capas de capacitación de empleados y tecnologías de seguridad para mitigar significativamente el riesgo de estos ataques.

Obtenga más información en Barracuda.com[ID de starbox = 5]