El proveedor de gasolina Oiltanking es una víctima destacada del nuevo grupo de ransomware ALPHV – BlackCat. Varonis Threat Labs: reclutamiento dirigido de socios a través de ofertas financieramente atractivas con pagos de hasta el 90 por ciento de las ganancias.

Desde finales de 2021, Varonis Threat Labs ha observado una mayor actividad del grupo de ransomware ALPHV (también conocido como BlackCat), que está reclutando activamente nuevos socios como proveedor de ransomware como servicio (RaaS), incluidos (antiguos) miembros. de otras bandas como REvil, Black Matter y Dark Side. El ataque al proveedor de gasolineras Oiltanking, que afectó a Shell entre otros, se remonta a BlackCat. Otros objetivos incluyen empresas más grandes en una amplia gama de industrias, incluidos servicios comerciales, construcción, energía, moda, finanzas, logística, fabricación, productos farmacéuticos, comercio minorista y tecnología. Las víctimas proceden en particular de Australia, Francia, Alemania, Italia, Países Bajos, España, Gran Bretaña y Estados Unidos. Las reclamaciones oscilan entre 400.000 y 3 millones de dólares estadounidenses.

BlackCat exige rescates por millones

ALPHV se observó por primera vez en noviembre de 2021 y ofrece ransomware como servicio. La táctica habitual de la doble extorsión, en la que se roban datos confidenciales antes del cifrado y se amenaza a las víctimas con publicarlos, se amplía con un nivel de escalada adicional (triple extorsión): los ciberdelincuentes también amenazan con un ataque DDoS (Distributed Denial of Service) en. Esto indica cierta experiencia en el campo, razón por la cual se puede decir que ALPHV es un reagrupamiento de atacantes conocidos en lugar de recién llegados a este 'negocio'. Esto también lo indican las publicaciones en los foros de ciberdelincuencia, en las que se supone que ALPHV es posiblemente un desarrollo posterior o un cambio de marca de BlackMatter, que a su vez es un "derivado" o sucesor de REvil y DarkSide. También es digno de mención la tasa de pago muy alta para los afiliados de hasta el 90 por ciento del dinero del rescate recibido, con lo cual se reclutan y encuentran nuevos socios de manera muy activa en las comunidades relevantes.

Los socios afiliados deberían obtener hasta un 90 por ciento de rescate

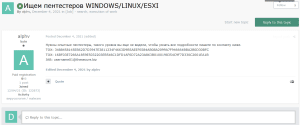

En los foros de ciberdelincuencia en ruso, se realiza una búsqueda específica de socios (Imagen: Varonis).

Cuando se trabaja con estos nuevos socios, la primera intrusión en la red de la víctima generalmente se realiza utilizando técnicas comprobadas, como la explotación de vulnerabilidades comunes en dispositivos de infraestructura de red, como puertas de enlace VPN y el abuso de credenciales a través de hosts RDP (Protocolo de escritorio remoto) desprotegidos. Después de eso, los atacantes de ALPHV a menudo usan PowerShell para cambiar la configuración de seguridad de Windows Defender en la red de la víctima y ejecutar el ransomware en múltiples hosts usando PsExec.

Una vez que se ha accedido a los sistemas de la víctima, como en Oiltanking, comienza la fase de reconocimiento, identificando datos sensibles y valiosos para la exfiltración y posterior cifrado, así como el movimiento lateral en la red. El ransomware se crea de nuevo para cada víctima e incluye, por ejemplo, el tipo de cifrado (por ejemplo, solo se cifran partes de archivos grandes) y las credenciales integradas de la víctima para permitir que el ransomware se propague automáticamente a otros servidores.

ALPHV - BlackCat funciona en Windows y Linux

A diferencia de muchos otros programas ransomware, ALPHV se desarrolló en Rust. Este lenguaje de programación se caracteriza por un alto rendimiento y funciones multiplataforma. En consecuencia, ya se han identificado las variantes de Linux y Windows.

Se puede encontrar más información sobre ALPHV (BlackCat / Oiltanking), como información detallada sobre configuraciones, procesos e indicadores de compromiso, en la publicación de blog de Varonis correspondiente.

Más en Varonis.com

Sobre Varonis Desde su fundación en 2005, Varonis ha adoptado un enfoque diferente para la mayoría de los proveedores de seguridad de TI al colocar los datos corporativos almacenados tanto en las instalaciones como en la nube en el centro de su estrategia de seguridad: archivos y correos electrónicos confidenciales, información confidencial de clientes, pacientes y pacientes. Registros de empleados, registros financieros, planes estratégicos y de productos, y otra propiedad intelectual. La plataforma de seguridad de datos (DSP) de Varonis detecta amenazas internas y ataques cibernéticos mediante el análisis de datos, la actividad de la cuenta, la telemetría y el comportamiento del usuario, previene o mitiga las infracciones de seguridad de los datos mediante el bloqueo de datos confidenciales, regulados y obsoletos, y mantiene un estado seguro de los sistemas. a través de una automatización eficiente.,