La importancia de los datos de red para proteger las cargas de trabajo en la nube. Los datos de la red brindan información única y el contexto necesario para garantizar la visibilidad y cerrar las brechas de seguridad en la nube a través de la detección y respuesta de la red.

Hay muchas maneras de monitorear y proteger las cargas de trabajo en la nube, incluidas las soluciones basadas en agentes de terceros, los servicios de registro y monitoreo del proveedor de la nube, los firewalls perimetrales de la nube y los WAF. Como todo en la vida, las tecnologías de seguridad tienen claras ventajas y desventajas, por lo que las organizaciones a menudo emplean una variedad de soluciones de seguridad para las cargas de trabajo en la nube según su entorno regulatorio, la postura de seguridad deseada y el apetito por el riesgo.

Las tecnologías de seguridad clásicas tienen sus límites

Las soluciones basadas en agentes como Cloud Workload Protection Platforms (CWPP) y Endpoint Detection and Response (EDR) son excelentes para contrarrestar las amenazas. Sin embargo, implementarlos en todas partes en un entorno de nube puede ser problemático, ya que deben integrarse en el flujo de trabajo de DevOps o implementarse ad hoc y deben ser compatibles con múltiples plataformas y versiones de sistemas operativos. Los agentes pueden escanear puntos finales en busca de malware, pero solo ven su propio tráfico de red y no tienen visibilidad de las actividades de otras cargas de trabajo o del entorno en el que se ejecutan. Los atacantes decididos a menudo desactivan los agentes de seguridad de punto final o simplemente no hacen nada para evitar la detección, como fue el caso del ataque masivo de malware SUNBURST.

Las soluciones de registro a menudo están disponibles de forma nativa de los proveedores de la nube y pueden alimentar a los proveedores de la nube o a las herramientas de administración de eventos e información de seguridad (SIEM) de terceros. Sin embargo, un SIEM puede tardar un tiempo valioso en almacenar y procesar los registros antes de generar alertas, y la falta de contexto de los registros puede generar una gran cantidad de falsos positivos. Los atacantes a menudo desactivan las soluciones de registro o eliminan los archivos de registro para frustrar la detección y la investigación y aumentar el tiempo de permanencia.

Las herramientas CSPM fallan debido a la detección en tiempo real

Las herramientas de Cloud Security Posture Management (CSPM) pueden detectar cargas de trabajo y determinar su configuración de seguridad con fines de cumplimiento, pero no pueden detectar amenazas en tiempo real o filtraciones de datos, inspeccionar el tráfico de red o detener ataques en curso.

Las empresas que conocen el modelo de responsabilidad compartida para la seguridad en la nube saben que deben asumir la responsabilidad total por la seguridad de sus cargas de trabajo en la nube. Esto requiere una evaluación cuidadosa de las brechas de visibilidad y seguridad que dejan sus soluciones de seguridad en la nube existentes y, en última instancia, una decisión sobre qué tecnologías de seguridad adicionales necesitan emplear para cerrar esas brechas.

NDR proporciona seguridad contextual en la seguridad de la carga de trabajo

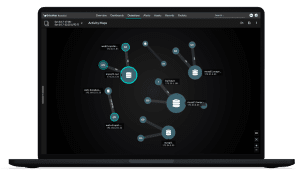

ExtraHop Reveal(x) 360 le brinda una solución de seguridad unificada para entornos híbridos, de múltiples nubes y de IoT con capacidades de detección y respuesta de red nativas de la nube (Imagen: ExtraHop).

En los últimos años, la detección y respuesta de red (NDR) se ha implementado ampliamente en entornos de centros de datos tradicionales, principalmente para inspeccionar el tráfico este-oeste entre cargas de trabajo en busca de amenazas y anomalías. Ahora, las empresas que ejecutan cargas de trabajo en entornos de nube también aprovechan plenamente sus beneficios. Con ExtraHop Reveal(x) 360, tiene una solución de seguridad unificada para entornos híbridos, multinube y de IoT con capacidades NDR (detección y respuesta de red) nativas de la nube.

NDR no requiere que los agentes interrumpan los flujos de trabajo de DevOps y aprovecha los datos de red ricos en contexto, la fuente fundamental de verdad en entornos de centros de datos tanto en la nube como en las instalaciones, para generar alertas procesables en tiempo real. NDR brinda visibilidad instantánea de todo el tráfico de red que fluye entre todas las cargas de trabajo, dispositivos y servicios en el entorno.

Debido a que NDR funciona fuera de banda, los atacantes no pueden verlo ni desactivarlo. Proporciona una base siempre activa e inexpugnable desde la cual los equipos de SecOps y SOC pueden detectar y responder automáticamente a ataques e intentos de filtración de datos en tiempo real. De esta forma, NDR llena los vacíos que dejan otras tecnologías de seguridad de cargas de trabajo.

Más en ExtraHop.com

Acerca de ExtraHop

ExtraHop se dedica a ayudar a las empresas con una seguridad que no puede ser socavada, burlada o comprometida. La plataforma dinámica de ciberdefensa Reveal(x) 360 ayuda a las empresas a detectar y responder a amenazas avanzadas, antes de que pongan en peligro a la empresa. Aplicamos IA a escala de nube a petabytes de tráfico por día, realizando decodificación de velocidad de línea y análisis de comportamiento en toda la infraestructura, cargas de trabajo y datos sobre la marcha. Con la visibilidad completa de ExtraHop, las organizaciones pueden identificar rápidamente el comportamiento malicioso, buscar amenazas avanzadas y realizar investigaciones forenses de cada incidente con confianza.