La seguridad informática tiene un problema: no genera beneficios. Para muchos sigue siendo demasiado caro. Sin embargo, los beneficios de la defensa cibernética se pueden demostrar mediante un análisis de costo-beneficio con una plataforma de seguridad de TI. Hay cinco factores que pueden hacer esto.

Sin duda, la ciberdefensa genera costos adicionales más allá del precio puro de la licencia. Porque el software de seguridad no es solo para obtenerlo e instalarlo rápidamente. Nunca se pueden descartar las horas extraordinarias que consumen recursos de tiempo. Sus beneficios a menudo solo se hacen evidentes cuando los equipos de TI están dispuestos y pueden trabajar con él. La seguridad debe ser intensiva en recursos. Puede, porque su valor se deriva de cinco factores en un análisis de costo-beneficio:

Factor 1: Fundación económica de las tecnologías básicas

Incluso las tecnologías estándar subestimadas y desatendidas, como antivirus (protección de punto final) y firewalls, no solo generan costos. Son la base de la defensa automatizada contra los ciberataques ya conocidos, que constituyen la mayoría de los ataques reales que pasan desapercibidos, porque se repelen rápidamente. Pero a los hackers les gusta tomar primero la ruta fácil y probar las herramientas que conocen o tienen a mano. Sospechan con razón que una gran proporción de los administradores de TI aún no han actualizado sus sistemas. Por lo tanto, las herramientas clásicas ofrecen seguridad lista para usar eficiente contra tales ataques. La defensa automatizada también evita las alarmas debido a las rutinas de defensa que distraen la atención de las nuevas amenazas reales.

Factor 2: Plataformas para una seguridad de TI eficiente

Los ataques cada vez más complejos y realmente peligrosos no pueden ser defendidos por tal defensa. Requieren tecnologías de defensa que interactúen. En primer lugar, esto aumenta los costos. Sin embargo, este aumento puede verse frenado por las arquitecturas de plataforma. La "relación precio/rendimiento" de una arquitectura de seguridad informática depende sobre todo de si la información sobre un sistema y su situación de seguridad está disponible de forma centralizada y permite una defensa eficaz.

Las plataformas centrales independientes del fabricante para Endpoint Detection and Response (EDR) o Extended Endpoint Detection and Response (XDR), por lo tanto, correlacionan información de diferentes fuentes, como Office 365, cargas de trabajo en la nube, red, hardware de Internet de las cosas en la red corporativa o Active Directory. una plataforma central. La nueva tecnología no requiere la construcción costosa y que requiere mucho tiempo de nueva seguridad cibernética, sino que se basa en lo que ya existe. La integración de varios módulos de seguridad brinda a los responsables una visión completa de la situación de seguridad muy rápidamente. Un amplio arsenal de defensa está disponible por un esfuerzo financiero adicional razonable.

Factor 3: valor agregado a través de ayudantes externos

Sin ayuda externa, las empresas se ven abrumadas rápidamente. Porque las pequeñas y medianas empresas ahora se están convirtiendo en el objetivo de complejos ataques en varias etapas. Estos ya no pueden ser repelidos solo con herramientas de seguridad. El administrador de TI, que solo puede dedicar una parte de su tiempo de trabajo a la ciberseguridad, a menudo no tiene tiempo para tomar medidas defensivas o tiene muy pocos conocimientos previos. Incluso mantenerse al día con los ataques le cuesta tiempo y dinero. Por lo tanto, necesita la ayuda de un equipo de expertos y, por lo general, al menos un analista de seguridad para evaluar las alarmas y tomar medidas adicionales. Cualquiera que compre el conocimiento, la experiencia y, sobre todo, el tiempo de analistas de seguridad de TI externos en forma de un servicio gestionado de detección y respuesta adquiere acciones de los especialistas en ciberseguridad que está buscando.

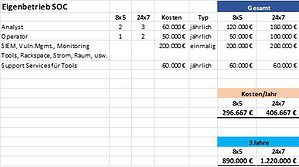

Estos recursos humanos y otras herramientas necesarias para la respuesta a incidentes y el análisis forense de seguridad generan costos. Sin embargo, una defensa guiada por analistas de seguridad externos, como un SOC como parte de un servicio de Detección y respuesta administrada (MDR), aumenta los costos en espiral menos de lo que uno podría pensar. El siguiente cálculo de comparación entre el SOC propio de una empresa y un SOC MDR basado en los precios de lista de los servicios y tecnologías expresa esto en cifras.

¿Cuánto cuesta un SOC a una empresa autogestionada?

Solo un SOC 24×7 brinda la protección necesaria, porque los ciberdelincuentes operan en diferentes momentos del día. En comparación con el SOC interno con un esfuerzo de más de 1,2 millones de euros durante tres años, independientemente del número de usuarios, un servicio MDR con un SOC externo para 500 usuarios, incluida la experiencia adquirida, cuesta solo una décima parte: Anualmente aproximadamente 40.000 120.000 euros, XNUMX euros calculados en tres años.

La diferencia de costo entre el SOC interno y externo se vuelve aún mayor cuando considera que muchos proveedores en el mercado a menudo ofrecen licencias MDR por debajo del precio de lista. Además, los costes de personal de un analista de seguridad en su propio SOC son muy bajos, 60.000 €. Además, dada la falta de personal, puede que no sea posible encontrar y mantener a un experto adecuado. Después de todo, la cantidad de personal también se establece en el mínimo absoluto con tres para operaciones de 8×5 y cinco para operaciones de 24×7.

Las pequeñas y medianas empresas en particular también pueden ahorrar costos adicionales con un socio de servicios de seguridad administrados (MSSP). Porque tienen la oportunidad de asignar costos fijos a los distintos clientes. Además, la seguridad de la empresa se beneficia de un socio que puede transferir conocimiento de valor agregado a diferentes clientes de manera rentable.

Factor 4: Boleto de entrada a la cobertura de seguro

La seguridad de TI al nivel actual es ahora un requisito previo para la cobertura de seguro de TI y no solo permite primas más bajas. Las compañías de seguros exigen cada vez más el uso de diversas tecnologías de seguridad, como autenticación multifactor, antivirus, firewall y detección de malware o detección y respuesta de punto final (EDR). Las exigencias de los proveedores son cada vez mayores y buscan criterios formales para poder rechazar empresas desde el primer momento.

Factor 5: Compensar el daño evitado

A pesar de todos los intentos, a menudo muy académicos, la seguridad de TI no abre ningún retorno de la inversión en seguridad (ROSI) realmente verificable. Todos los intentos de calcularlos quedan en las matemáticas económicas sin ningún valor práctico. Sobre todo, los ataques de ransomware que han sido repelidos con éxito y vinculados a costos reales no pueden contabilizarse, pero aumentarían drásticamente el factor de beneficio de la seguridad de TI en funcionamiento. Aquí es donde las estadísticas son confusas. Si evalúa el malware en la telemetría, el ransomware, un peligro sin duda importante, tiene solo una participación estadística insignificante. Porque en la gran mayoría de los casos, el EDR bloquea con éxito el troyano de phishing, que es el preludio de muchos ataques de extorsión.

El cálculo de los posibles daños no es fácil. Esto incluye no solo la producción teórica medible o las fallas del servicio, sino también los procesos de recuperación de datos cifrados o destruidos que consumen mucho tiempo. Además, las pequeñas y grandes empresas deben cumplir requisitos más estrictos en cuanto a la disponibilidad de sus servicios o productos, como parte de una cadena de suministro o incluso como una infraestructura crítica. Las sanciones debidas en una emergencia hacen que este daño sea medible. En vista de las cadenas de suministro actualmente tensas, incluso puede haber daños económicos. La pérdida de reputación y de clientes que a menudo se busca solo puede estimarse de manera aproximada, pero es muy real.

Análisis de costo-beneficio y cálculo de daños

Los costes y beneficios de la ciberseguridad y los daños que deben evitarse no pueden simplemente sumarse. Pero no pueden ser discutidos. Muchos participantes del mercado ofrecen suficientes tecnologías de ciberdefensa. La seguridad de TI solo desarrolla su valor gracias a las plataformas y servicios de seguridad integrales que orquestan varias tecnologías de seguridad de TI. Y mediante un análisis y gestión individual de la seguridad informática por expertos externos en seguridad. La ayuda crea beneficios e invertir en ella crea valor.

Más en Bitdefender.com

Acerca de Bitdefender Bitdefender es líder mundial en soluciones de ciberseguridad y software antivirus, y protege más de 500 millones de sistemas en más de 150 países. Desde su fundación en 2001, las innovaciones de la compañía han brindado regularmente excelentes productos de seguridad y protección inteligente para dispositivos, redes y servicios en la nube para clientes privados y empresas. Como proveedor elegido, la tecnología de Bitdefender se encuentra en el 38 por ciento de las soluciones de seguridad implementadas en el mundo y cuenta con la confianza y el reconocimiento de profesionales de la industria, fabricantes y consumidores por igual. www.bitdefender.de