Según las autoridades, Europol, el FBI y la NCA británica han desmantelado el grupo APT LockBit. Al menos tiene todos los sitios de filtración de la darknet bajo control y probablemente ya esté distribuyendo herramientas de descifrado. Las autoridades incluso utilizaron el sistema de sitios de filtración para distribuir información y herramientas.

Suena demasiado bueno para ser verdad: una red mundial de autoridades como el FBI, Eruopol, la NCA y muchas más han logrado asestar un duro golpe al grupo APT LockBit. Oficialmente, la red del grupo ha sido desmantelada, los servidores tomados, los códigos fuente y los documentos confiscados e incluso todos los sitios de filtración tomados. Según un informe de la Agencia Nacional contra el Crimen británica (NCA). La NCA ha tomado el control del entorno de gestión principal de LockBit, que permitió a sus socios crear y llevar a cabo ataques, así como el sitio de filtración de acceso público del grupo en la web oscura, donde alojaba y compartía datos previamente robados de las víctimas que habían amenazado con ser publicado.

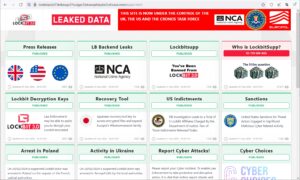

Los sitios de filtración ahora están ayudando a las víctimas

🔎 Las autoridades no han bloqueado la página de filtración de LockBit en la darknet, pero la están utilizando como plataforma de información (Imagen: B2B-CS).

Normalmente, las páginas de filtración de un grupo simplemente se bloquean después del arresto. Pero eso es diferente ahora: el sitio web ahora muestra una variedad de información sobre las capacidades y procesos de LockBit. Sin embargo, todo esto debería ser una ayuda para las víctimas. Allí encontrará información sobre puntos de contacto, ayuda después del pago, claves de descifrado y enlaces a herramientas con herramientas de descifrado. La página transferida con la información ahora se puede encontrar en esta dirección de puerta: a la página LockBit (dirección cebolla).

Los datos de las víctimas siguen disponibles a pesar de la promesa de eliminarlos

Las autoridades tienen acceso a todo el sistema de administración del Grupo LockBit. Estos son los sitios de filtración y sus controles, así como el chat en el que se mantuvieron negociaciones con las víctimas. Toda la gestión de los datos extraídos de las víctimas también está en manos de las autoridades, incluido el código fuente del malware y la plataforma de afiliados para los socios del Grupo LockBit. Uno de los hallazgos más interesantes son los datos robados en los que las víctimas habían pagado el rescate. LockBit había prometido repetidamente que los datos se eliminarían después del pago. Pero los mafiosos son mafiosos.

Herramienta de exfiltración de datos y servidor confiscados

LockBit tenía una herramienta de filtración de datos personalizada llamada Stealbit que los socios utilizaban para robar datos de las víctimas. Las autoridades confiscaron esta infraestructura a miembros del grupo de trabajo Op Cronos ubicados en tres países, y también se cerraron 28 servidores pertenecientes a las subsidiarias de LockBit. Al mismo tiempo, las primeras personas que supuestamente trabajaron con LockBit ya han sido arrestadas en Polonia y Ucrania. Según Europol, también se han congelado 200 cuentas de Bitcoin.

Más en Europol.Europa.eu