Los atacantes aprovechan la vulnerabilidad SSRF para tomar el control de servidores Exchange a una escala extremadamente grande. Sin embargo: los piratas informáticos de Exchange capitulan ante Office 365. Un comentario del Dr. Klaus Gheri, Gerente General de Seguridad de Redes en Barracuda Networks.

Una protesta se ha desatado en la comunidad de servidores de correo electrónico de Exchange desde la semana pasada después de que Microsoft anunciara que un grupo de delitos cibernéticos conocido como Hafnium había lanzado su campaña de ataques para explotar las vulnerabilidades en torno a las vulnerabilidades de la interfaz Outlook Web Access de Microsoft Exchange. Y hay muchas debilidades. Los titulares que se han producido desde entonces son igualmente drásticos. En general, las empresas de toda Alemania se ven afectadas, en particular varias autoridades federales, incluida la Agencia Federal de Medio Ambiente, que luego puso en cuarentena todo su sistema de correo electrónico, o el Instituto Paul Ehrlich. Básicamente, la seguridad informática en Alemania es desastrosa.

Pero esta campaña no es del todo nueva. Las últimas investigaciones han demostrado que los ataques se vienen produciendo desde hace más de dos meses. Sin embargo, tienen un impacto masivo y hasta ahora han alcanzado alrededor de 60.000 XNUMX objetivos en todo el mundo. Pero, ¿qué hay exactamente detrás de esto? Y lo que es más importante, ¿qué pueden hacer las organizaciones al respecto?

Adquisición de intercambio en sistemas vulnerables

Las vulnerabilidades que se explotaron fueron CVE-2021-26855, CVE-2021-26857, CVE-2021-26858 y CVE-2021-27065. CVE-2021-26855 es una vulnerabilidad de falsificación de solicitud del lado del servidor (SSRF) en Exchange que permite a un atacante enviar solicitudes HTTP arbitrarias y autenticarse como un servidor de Exchange. CVE-2021-26855 se utiliza preferentemente para identificar sistemas vulnerables. Las vulnerabilidades restantes parecen estar encadenadas a esta vulnerabilidad para ejecutar otros exploits, incluidos los llamados webshells. Un webshell es una interfaz maliciosa basada en la web que permite el acceso remoto y el control de un servidor web mediante la ejecución de comandos arbitrarios.

URL atacadas

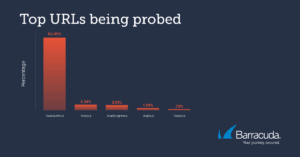

Antes del ataque de Exchange, los atacantes probaron algunas URL con especial frecuencia (Imagen: Barracuda).

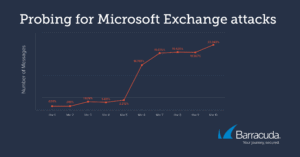

Los analistas de seguridad de Barracuda han notado un aumento inicialmente moderado y luego significativo en los intentos de sondeo de CVE-2021-26855 desde principios de marzo. Un número significativo de estos fueron contra sistemas que no ejecutaban Exchange en el backend. Las URL más comunes que probaron los atacantes fueron:

- /owa/auth/x.js

- /ecp/y.js

- /ecp/programa.js

- /ecp/x.js

- //ecp/x.js

Aparentemente, la mayoría de estas sondas utilizaron las cookies X-AnonResource-Backend y X-BEResource. Ambos terminaron con el parámetro “?~3”. El script de Microsoft describe esto para escanear riesgos de seguridad. Los UserAgents utilizados por estos escáneres fueron principalmente ExchangeServicesClient, python-requests y nmap. Además, también se utilizaron encabezados de navegador estándar. Se puede suponer que los atacantes seguirán buscando las vulnerabilidades mencionadas y explotándolas durante algunas semanas más antes de que los ataques se estabilicen a un nivel más bajo.

Ataques fallidos en entornos de correo electrónico de Office 365

Un hallazgo importante de los análisis de seguridad es que los piratas informáticos ejecutaron sus ataques contra empresas que usan Office 365 contra puertas de seguridad cerradas y no tuvieron éxito. Como muchos expertos en seguridad han enfatizado repetidamente, la nube es obviamente más segura que las soluciones locales obsoletas. Por lo tanto, Hafnium ha demostrado que la nube aún no es una opción para muchas organizaciones y empresas. ¿Porqué es eso?

Información faltante

Desde principios de marzo ha habido un aumento inicialmente moderado y luego significativo en los intentos de sondeo para CVE-2021-26855 (Imagen: Barracuda).

O los beneficios de migrar a la nube no se entienden completamente o las personas son reacias a dar el primer paso hacia la migración. Así que todo permanece igual por el momento, es decir, con el enfoque local existente.

Miedo a perder el control

A menudo, existe la sensación de tener menos control sobre los recursos y las cargas de trabajo en la nube que en los servidores locales, a pesar de que tardan más en administrarse y no son tan seguros.

Regulaciones Existentes

En ciertas industrias altamente reguladas, las organizaciones enfrentan una variedad de requisitos de almacenamiento y retención de datos, lo que puede dificultar la migración a la nube.

El uso de un proveedor de correo electrónico alojado en la nube permite una entrega más rápida de actualizaciones del sistema y parches de seguridad para protegerse contra ataques de día cero como el reciente de Hafnium. Dado que Microsoft es una de las plataformas atacadas con mayor frecuencia por ataques cibernéticos, generalmente se recomienda complementar la seguridad existente de Microsoft con un tercero.

OWA sin protección de firewall es atrevido

En general, poner Outlook Web Access (OWA) en Internet sin protección adicional por parte de un servidor de seguridad siempre ha sido un enfoque arriesgado. Sin embargo, el incidente puede servir como una llamada de atención de que la operación independiente de dichos servicios de infraestructura es un anacronismo en la era de la nube pública. La contraparte moderna es Microsoft 365 con Azure Active Directory. Microsoft mantiene y protege el servicio, por lo que las vulnerabilidades se solucionan de inmediato. Ya es hora de que todos los afectados piensen en un cambio y, hasta entonces, administren la administración de parches y la seguridad adicional de Outlook Web App. Desafortunadamente, el camino no es tan fácil para todos, ya que en algunas áreas las regulaciones restringen el uso de servicios en la nube pública. Esto es algo en lo que pensar seriamente dada la pérdida masiva de datos que acaba de ocurrir en muchas organizaciones aquí.

Obtenga más información en Barracuda.com

Acerca de Barracuda Networks Barracuda se esfuerza por hacer del mundo un lugar más seguro y cree que todas las empresas deben tener acceso a soluciones de seguridad para toda la empresa habilitadas para la nube que sean fáciles de comprar, implementar y usar. Barracuda protege el correo electrónico, las redes, los datos y las aplicaciones con soluciones innovadoras que crecen y se adaptan a lo largo del viaje del cliente. Más de 150.000 XNUMX empresas en todo el mundo confían en Barracuda para poder concentrarse en hacer crecer su negocio. Para obtener más información, visite www.barracuda.com.