Trend Micro está ampliando la cooperación en el área de los automóviles conectados. En cooperación con Fujitsu, Hitachi y Microsoft Japan, Trend Micro desarrolla medidas de ciberseguridad para vehículos conectados. Sin embargo, debido a su conexión a internet, los vehículos inteligentes se ven amenazados por ciberataques.

Trend Micro, uno de los principales proveedores mundiales de soluciones de ciberseguridad, está desarrollando soluciones de seguridad para vehículos conectados con Fujitsu, Hitachi y Microsoft Japón. Estos ayudan a los fabricantes de automóviles a implementar las normas de seguridad cibernética actuales para la industria.

Regulaciones de Ciberseguridad para Autos Conectados

El mercado de vehículos conectados está creciendo rápidamente y los datos sobre los vehículos y las condiciones del tráfico a su alrededor juegan un papel cada vez más importante en el desarrollo de soluciones de movilidad preparadas para el futuro. Sin embargo, debido a su conexión a Internet, los vehículos inteligentes están expuestos a la amenaza de ciberataques. Por lo tanto, se requiere un monitoreo continuo de seguridad y amenazas en los propios vehículos conectados, así como en toda la plataforma, para detectar y responder de manera confiable a incidentes y señales de ataques cibernéticos. Esta es la única manera de obtener una visión general completa de los datos del vehículo.

Fujitsu y Trend Micro mejoran la seguridad de los vehículos conectados

A partir de este año, Fujitsu Limited y Trend Micro están trabajando con fabricantes de automóviles de todo el mundo para mejorar las medidas de seguridad de los vehículos conectados y su infraestructura en la nube.

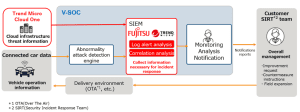

Como parte de la asociación, Fujitsu proporciona una solución de seguridad para vehículos conectados con el servicio V-SOC (Vehicle Security Operations Center), con Trend Micro Cloud One, la plataforma integral de seguridad en la nube del proveedor japonés de seguridad de TI, que complementa la nube backend. -La infraestructura protege. Ambas soluciones trabajan juntas para detectar anomalías en el vehículo. Estos incluyen, por ejemplo, mal funcionamiento del pedal del acelerador o los frenos. Además, ofrecen funciones de detección adicionales para comunicaciones no autorizadas e intentos de manipular servidores telemáticos y datos de seguridad en la infraestructura de la nube. Los elementos individuales se registran y analizan holísticamente.

Visualización de posibles ciberataques

Los nuevos servicios permiten la visualización de una imagen completa de posibles ataques cibernéticos. Porque detectan amenazas que emanan de la infraestructura en la nube, lo que resulta atractivo para los ciberdelincuentes, y además vinculan estas funciones de detección con avisos en el vehículo. Además, los servicios se pueden utilizar para determinar los puntos de partida de las amenazas y los efectos de los ciberataques. Esto hace posible iniciar las medidas de seguridad apropiadas.

Hitachi, Microsoft Japan y Trend Micro unen fuerzas para proteger los autos conectados

Una solución capaz de monitorear y asegurar muchos vehículos globales contra el número cada vez mayor de ataques requiere una cuidadosa coordinación entre la seguridad en la nube, los sistemas de TI y la infraestructura automotriz. Las soluciones de TI y para vehículos de Hitachi, las soluciones de seguridad para vehículos y en la nube de Trend Micro y la inteligencia de amenazas y, además, la plataforma en la nube de Microsoft forman una solución holística para vehículos conectados. Esto también incluye soluciones de seguridad en coches conectados que detectan, analizan y combaten ciberataques a vehículos y sistemas periféricos. La solución desarrollada conjuntamente se implementará entre los fabricantes y proveedores de automóviles en Japón a finales de año y luego estará disponible a nivel mundial.

Los siguientes servicios se proporcionan como parte de la cooperación:

- Detectar y prevenir ciberataques y riesgos a los vehículos

- Proporcionar una plataforma en la nube potente y segura

- Visualización de una visión general completa de los ataques cibernéticos en relación con los datos del vehículo

Obtenga más información sobre las regulaciones de ciberseguridad

Actualmente, las regulaciones de ciberseguridad automotriz se basan en el grupo de trabajo del Foro Mundial para la Armonización de las Regulaciones de Vehículos (WP.29) de la Comisión Económica para Europa de las Naciones Unidas (CEPE). El reglamento WP.29 describe la necesidad de un sistema para recopilar, monitorear y analizar la inteligencia de amenazas tanto dentro como fuera del vehículo para permitir la conducción autónoma. Los fabricantes de vehículos de todo el mundo están implementando contramedidas basadas en esta guía.

Además, Trend Micro publicó un estudio sobre ciberseguridad en vehículos conectados. Esto apoya a los fabricantes, proveedores, autoridades y proveedores de servicios en la implementación de la nueva regulación de la ONU sobre seguridad cibernética para vehículos conectados. También analiza los riesgos cibernéticos que aún no se tienen en cuenta en las directrices actuales. El informe completo"Identificación de áreas de enfoque de ciberseguridad en automóviles conectados según WP.29 UN R155 Vectores de ataque y más alláestá disponible en línea en inglés.

Más en TrendMicro.com

Acerca de Trend Micro Como uno de los principales proveedores de seguridad de TI del mundo, Trend Micro ayuda a crear un mundo seguro para el intercambio de datos digitales. Con más de 30 años de experiencia en seguridad, investigación de amenazas globales e innovación constante, Trend Micro ofrece protección para empresas, agencias gubernamentales y consumidores. Gracias a nuestra estrategia de seguridad XGen™, nuestras soluciones se benefician de una combinación intergeneracional de técnicas de defensa optimizadas para entornos de vanguardia. La información de amenazas en red permite una protección mejor y más rápida. Optimizadas para cargas de trabajo en la nube, terminales, correo electrónico, IIoT y redes, nuestras soluciones conectadas brindan visibilidad centralizada en toda la empresa para una detección y respuesta más rápidas a las amenazas.