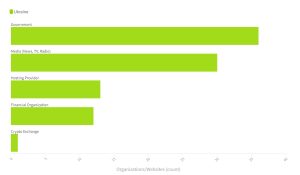

Desde mediados de febrero de 2022, NETSCOUT ha estado monitoreando el panorama de amenazas en Rusia y Ucrania. El análisis reveló que los ataques DDoS contra Ucrania aumentaron un 2022 % en febrero de 2021 en comparación con el mismo período de 134.

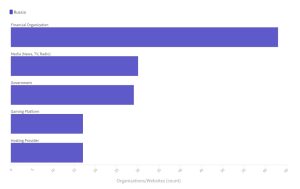

Por otro lado, desde que comenzó el conflicto, los ataques DDoS contra Rusia han aumentado alrededor de un 236 por ciento en comparación con el mes anterior. Si bien la frecuencia y el volumen de los ataques DDoS contra Rusia y Ucrania aumentaron significativamente, los ataques contra la región EMEA en su conjunto disminuyeron un 2021 % en comparación con el mismo período en 32.

DDoS como ciberataque principal

Si bien la guerra cibernética entre Rusia y Ucrania comparte muchas similitudes en términos de selección de vectores DDoS y criterios de orientación, los volúmenes de ataque difieren significativamente. Hasta ahora, el ataque de mayor ancho de banda (bps) observado por NETSCOUT contra objetivos rusos se midió en ~454 Gbps. El ataque de mayor rendimiento (pps) se midió en ~173 mpps durante el mismo período. Si bien estos números no se acercan a los ataques DDoS más grandes observados en todo el mundo, los ataques de esta magnitud tienen el potencial no solo de interrumpir seriamente las operaciones de Internet de las personas objetivo, sino que también pueden tener un impacto significativo en las organizaciones de espectadores y el tráfico de Internet.

DDoS-as-a-Service a la vanguardia

La gran mayoría de los ataques parecen provenir de servicios DDoS-For-Hire disponibles públicamente, también conocidos como servicios booter/stresser. Sin embargo, algunos de los ataques más grandes observados por NETSCOUT contra Rusia son atípicos para muchos de estos servicios clandestinos, lo que posiblemente indica el uso de diseños de ataque especializados.

También se identificaron ataques que también parecían utilizar botnets de PC y dispositivos IoT controlados de forma privada. Todos los ataques basados en botnet observados utilizaron vectores de ataque DDoS conocidos y se asignaron a grupos de bots DDoS como Mirai, XOR.DDoS, Meris y Dvinis.

Hasta ahora, se han observado métodos conocidos y utilizados de forma rutinaria, como la reflexión/amplificación de DNS y SNMP, la inundación SYN, RST y ACK, y la inundación UDP con paquetes pequeños en ataques DDoS contra Rusia. También se observó inundación de consultas DNS contra objetivos rusos, lo que podría indicar la participación de atacantes más sofisticados.

Más en netscout.com

Acerca de NETSCOUT SISTEMAS NETSCOUT, INC. ayuda a proteger los servicios comerciales digitales contra las interrupciones de seguridad, disponibilidad y rendimiento. Nuestro liderazgo en el mercado y la tecnología se basa en la combinación de nuestra tecnología patentada de datos inteligentes con análisis inteligentes. Brindamos el conocimiento profundo y en tiempo real que los clientes necesitan para acelerar y asegurar su transformación digital. Nuestra avanzada plataforma de respuesta y detección de amenazas de ciberseguridad Omnis® brinda visibilidad integral de la red, detección de amenazas, investigaciones contextuales y mitigaciones automatizadas en el perímetro de la red.