El equipo de investigación de seguridad de Palo Alto Networks evaluó a más de 100 empresas en múltiples industrias para mapear sus superficies de ataque no administradas. Los resultados se compilaron en el Informe de amenazas de superficie de ataque actual.

Los profesionales de seguridad experimentados saben que, si bien los días cero ocupan los titulares, los problemas reales surgen de las docenas de pequeñas decisiones que se toman todos los días en una organización. Incluso una sola configuración errónea accidental puede crear un punto débil en la defensa.

Descuidos y configuraciones incorrectas apuntadas

Los atacantes oportunistas apuntan cada vez más a estos descuidos y configuraciones erróneas, ya que se ha vuelto fácil y económico encontrar vulnerabilidades, exposiciones u otras puertas abiertas desconocidas. Incluso los atacantes menos habilidosos pueden configurar una infraestructura de escaneo para rastrear Internet de manera aproximada y descubrir objetos comprometidos. Algunos incluso pueden intentar descifrar esta vulnerabilidad, pero los atacantes mucho más emprendedores venden estos datos de escaneo a los postores en la web oscura, quienes luego pueden lanzar ataques más sofisticados. Por lo tanto, es una gran ventaja para los defensores si conocen la superficie de ataque de un atacante.

Para un análisis más profundo, los investigadores examinaron una muestra de datos CVE (vulnerabilidades críticas y exposición) de enero a febrero de 2022 para los cuales ya se sabía que los exploits estaban activos y se destacaron en las recomendaciones clave de seguridad cibernética de las agencias federales de EE. UU.

Estos son algunos de los hallazgos clave del Informe de amenazas ASM de 2022 de Palo Alto Networks, que se basa en datos observables de más de 100 empresas en lugar de encuestas autoinformadas:

- La nube sigue siendo una pesadilla de seguridad: Casi el 80 por ciento de todos los problemas observados en la superficie de ataque global ocurrieron en la nube. Si bien las implementaciones en la nube son simples, dan lugar a numerosos ataques no deseados debido a configuraciones incorrectas y TI en la sombra.

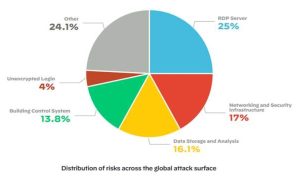

- Las frutas colgantes siguen colgando: Las amenazas de día distinto de cero están en todas partes. Casi uno de cada cuatro problemas que los investigadores encontraron en la superficie de ataque estaba relacionado con un servidor RDP desprotegido, que se ha convertido en la puerta de entrada preferida para el ransomware. La investigación de Xpanse también descubrió más de 700 páginas de inicio de sesión sin cifrar para varios servicios de TI que no estaban cifrados y eran de acceso público. Casi 3.000 sistemas de análisis y almacenamiento de bases de datos y más de 2.500 sistemas críticos de control de edificios (BCS) también eran accesibles a través de la Internet pública.

- Software al final de su vida útil = fin de vida útil para la seguridad: El 30 por ciento de las organizaciones usaban versiones de fin de vida útil (EOL) de software afectado por CVE que tenían vulnerabilidades activas conocidas y figuraban en los avisos de seguridad cibernética del gobierno de EE. UU.

- La superficie de ataque descontrolada está aumentando: Los investigadores también descubrieron que, si bien varias empresas tenían una gran cantidad de problemas activos que solucionaron en un mes, nunca estaban realmente seguros. Estas empresas permanecieron vulnerables durante todo el mes, ya que su superficie de ataque no administrada siguió creciendo mientras se solucionaban otros problemas de seguridad.

- Persistente, complejo, pero único: La investigación de Xpanse encontró que, si bien la superficie de ataque de cada industria es única, las vulnerabilidades permanecen. Por ejemplo, casi el 23 por ciento de todos los problemas en el sector de servicios públicos y energía se debieron a sistemas de control de edificios comprometidos. Casi el 50 por ciento de todos los problemas de servicios profesionales y legales involucraron sistemas de almacenamiento de datos e inicios de sesión sin cifrar expuestos a la Internet pública. Esto puso en riesgo la propiedad intelectual, los datos importantes de los clientes y otra información altamente confidencial.

encontrar vulnerabilidades

Informe de amenazas de la superficie de ataque de Cortex Xpanse de 2022 (Imagen: Palo Alto Networks).

Si los equipos de seguridad no saben dónde están las vulnerabilidades, es imposible garantizar que se solucionen los problemas. Para muchas organizaciones, la nube y RDP serán objetivos constantes, pero la constelación de riesgos y vulnerabilidades en su superficie de ataque seguirá creciendo a medida que las superficies de ataque se vuelvan más complejas.

Los atacantes se benefician de la complejidad y las superficies de ataque en constante cambio porque pueden buscar estas vulnerabilidades en todo Internet. Con la perspectiva de un atacante, las organizaciones pueden identificar problemas y priorizarlos para solucionarlos. También significa que centrarse en métricas como el tiempo medio de detección (MTTD) y el tiempo medio de respuesta (MTTR) es inherentemente defectuoso.

MTTD y MTTR para brechas de seguridad

En caso de una brecha de seguridad, MTTD y MTTR son aceptables, pero Palo Alto Networks cree que la seguridad debe centrarse en hacer todo lo posible para evitar las brechas de seguridad antes de que sucedan. Esto significa que las organizaciones deberían poner más énfasis en el tiempo medio de inventario (MTTI), ya que es imposible proteger activos desconocidos de riesgos desconocidos.

Las superficies de ataque modernas son dinámicas. Sin una visión general clara que se actualice constantemente, es muy fácil tener vulnerabilidades persistentes y activos no administrados. Los profesionales de la seguridad solo pueden ser tan buenos como los datos que tienen a su disposición. Palo Alto Networks cree que una base sólida de detección y monitoreo continuos garantiza que las organizaciones puedan seguir el ritmo de las superficies de ataque modernas y dinámicas para encontrar, priorizar y mitigar las vulnerabilidades a medida que surgen.

Más en PaloAltoNetworks.com

Acerca de Palo Alto Networks Palo Alto Networks, el líder mundial en soluciones de ciberseguridad, está dando forma al futuro basado en la nube con tecnologías que transforman la forma en que trabajan las personas y las empresas. Nuestra misión es ser el socio de ciberseguridad preferido y proteger nuestra forma de vida digital. Lo ayudamos a abordar los mayores desafíos de seguridad del mundo con innovación continua aprovechando los últimos avances en inteligencia artificial, análisis, automatización y orquestación. Al ofrecer una plataforma integrada y potenciar un ecosistema creciente de socios, somos líderes en la protección de decenas de miles de empresas en nubes, redes y dispositivos móviles. Nuestra visión es un mundo donde cada día sea más seguro que el anterior.