Según un nuevo estudio de Bitdefender Labs, todas las aplicaciones de MS Office (incluidas Outlook, Word, Excel, OneNote y PowerPoint) son vulnerables a los ataques de phishing homógrafo de nombres de dominio internacionales (IDN) para redirigir a los usuarios a diferentes direcciones.

Bitdefender ha observado constantemente este tipo de phishing homógrafo durante varios meses y recomienda encarecidamente a las empresas que tomen contramedidas para evitar los riesgos asociados. Bitdefender Labs informó este problema a Microsoft en octubre de 2021 y el Centro de respuestas de seguridad de Microsoft confirmó que los resultados son válidos. Todavía no está claro si Microsoft solucionará este problema o cuándo lo hará.

El dominio IDN está falsificado para un ataque

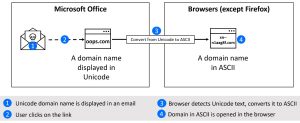

En la práctica, estas posibilidades de ataque significan lo siguiente: Un dominio IDN también consta de caracteres que no pertenecen al conjunto de caracteres ASCII estándar y contienen diéresis o caracteres especiales. Este dominio puede convertirse en la máscara perfecta para el dominio legítimo original que el usuario cree que está visitando. Los ataques de phishing de homógrafos que ocurren regularmente se basan en el hecho de que los caracteres aparentemente idénticos, como la "a" cirílica y la "a" latina, son caracteres diferentes según el estándar Unicode. El estándar Unicode especifica cómo se almacena electrónicamente un carácter. La "a" latina tiene el código "U+0061", la "a" cirílica el código "U+0430". Por lo tanto, el IDN "apple.com" no puede contener una "a" cirílica o una "e" cirílica. Cualquiera que haga clic en ellos no termina con el fabricante del hardware, sino con un sitio web operado y utilizado por piratas informáticos.

Por ejemplo, en la vista previa de Word, se muestran los IDN homógrafos que supuestamente apuntan a sitios web legítimos, que en realidad apuntan a un sitio web falso. El sitio web legítimo y el IDN falso son indistinguibles y permanecen ocultos en Office incluso cuando se visualizan, lo que aumenta en gran medida la probabilidad de hacer clic en un enlace malicioso.

Los dominios incorrectos en Microsoft Office permanecen enmascarados

La idea no es nueva. Sin embargo, ahora afecta a todo el paquete de Microsoft Office. Aunque el riesgo de ataques homógrafos de IDN en los navegadores web ha aumentado, Bitdefender descubrió que los IDN maliciosos permanecen enmascarados en las aplicaciones de MS Office, lo que aumenta la probabilidad de que incluso un usuario consciente de la seguridad haga clic en el dominio incorrecto. (Figuras 1-3). La vista en el navegador desenmascara el sitio malicioso, pero solo en la mayoría de los casos. Además, los usuarios agitados o de acción rápida pueden no notar el desenmascaramiento en el navegador o pueden notarlo demasiado tarde, cometer el error y abrir el sitio web previamente camuflado.

Bitdefender probó otras aplicaciones además de Microsoft Office con resultados mixtos: algunas siempre mostraban visiblemente la dirección real, es decir, maliciosa, en la que llegaba el usuario, mientras que otras mostraban el homógrafo.

Microsoft Office normalmente muestra el IDN en Unicode, pero sin escaparse en ASCII es malicioso. (Imagen: Bitdefender).

Apuntando a instituciones financieras y criptoexchanges

Los ataques basados en IDN homógrafos no son fáciles de realizar. Sin embargo, son una herramienta eficaz para los ciberdelincuentes que quieren lanzar ataques complejos con sus Amenazas Persistentes Avanzadas (APT) y para el ransomware como servicio. Bitdefender observó suplantación de identidad contra instituciones financieras e intercambios de criptomonedas.

Recomendaciones de seguridad de Bitdefender

Las empresas y los usuarios pueden protegerse contra ataques con IDN homógrafos con las siguientes medidas:

- Sensibilización: Las empresas deben llamar especialmente la atención sobre el peligro que corren aquellos empleados que, por su puesto, son una posible víctima de ataques de spear phishing. Una comprobación de la URL y el icono del candado no es suficiente en este caso.

- Endpoint Protection: Endpoint Detection and Response detecta y bloquea sitios web maliciosos.

- Verificación de reputación: los servicios de reputación de IP y URL deben ejecutarse en todos los dispositivos. Una regla general: si la URL comienza con xn--, el sitio web es sospechoso.

- La identificación de múltiples factores en las páginas propiedad de la empresa significa que dicho ataque es en vano y los piratas informáticos ya no pueden acceder a la información de inicio de sesión.

- Actualizaciones del navegador: los navegadores web y otras herramientas de productividad siempre deben estar actualizados.

- Esté atento a la cadena de suministro: los homógrafos pueden ingresar a la TI de la empresa a través de la cadena de suministro. Por lo tanto, se deben verificar los documentos de proveedores, clientes o socios.

- Registre dominios de manera amplia: las empresas deben conocer todos los dominios en sus diversas grafías Unicode que podrían estar asociados con su empresa. Entonces los piratas informáticos no pueden monopolizar estas páginas por sí mismos. Dado que los IDN están limitados a un solo conjunto de caracteres Unicode, las combinaciones posibles y, por lo tanto, la cantidad de sitios web que se registrarán son limitadas. Bitdefender Labs descubrió que pocas empresas registran de forma proactiva todos los posibles dominios de suplantación de identidad.

Acerca de Bitdefender Bitdefender es líder mundial en soluciones de ciberseguridad y software antivirus, y protege más de 500 millones de sistemas en más de 150 países. Desde su fundación en 2001, las innovaciones de la compañía han brindado regularmente excelentes productos de seguridad y protección inteligente para dispositivos, redes y servicios en la nube para clientes privados y empresas. Como proveedor elegido, la tecnología de Bitdefender se encuentra en el 38 por ciento de las soluciones de seguridad implementadas en el mundo y cuenta con la confianza y el reconocimiento de profesionales de la industria, fabricantes y consumidores por igual. www.bitdefender.de