Está aumentando una nueva estafa de phishing que abusa de Adobe InDesign y lo utiliza para distribuir enlaces maliciosos. Al parecer, la campaña tuvo tanto éxito que Barracuda vio un aumento en dichos correos electrónicos de phishing de 75 a 2.000 por día.

Los ataques de phishing son cada vez más sofisticados y utilizan diversos métodos para evadir la detección y atrapar a las víctimas. Actualmente hay un aumento de los ataques de phishing que abusan de Adobe InDesign, un sistema de publicación de documentos conocido y confiable.

Incrementar en un factor de 30: phishing con enlaces de Adobe InDesign

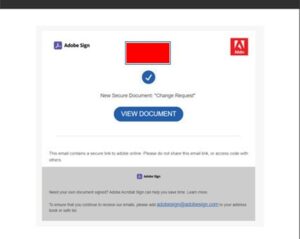

🔎 El correo electrónico es un phishing clásico, pero actualmente tiene mucho éxito (Imagen: Barracuda).

Según Barracuda Telemetry, la cantidad de correos electrónicos que contienen enlaces de Adobe InDesign se ha multiplicado casi por 30 desde octubre. Si bien anteriormente el número diario era de alrededor de 75 por correo electrónico por día, ahora ha aumentado a alrededor de 2.000. Casi uno de cada 10 (9 por ciento) de estos correos electrónicos contiene enlaces de phishing activos. Muchos de estos enlaces tienen el dominio de nivel superior “.ru” y están alojados detrás de una red de entrega de contenido (CDN) que actúa como proxy para el sitio de origen. Esto ayuda a ocultar la fuente del contenido y dificulta que las tecnologías de seguridad detecten y bloqueen los ataques.

Además, en los correos electrónicos de phishing se utilizan logotipos de marcas legítimas porque son conocidos por las personas objetivo e inspiran confianza. Esto sugiere que los atacantes invirtieron tiempo y recursos en crear estos mensajes. Los mensajes solicitan al destinatario que haga clic en un enlace que lo llevará a otro sitio web alojado en el subdominio indd.adobe(.)com pero que en realidad está controlado por los atacantes para llevar a cabo la siguiente fase del ataque.

Por qué estos ataques tienen éxito

Los ataques que explotan Adobe InDesign utilizan varias tácticas para evadir la detección y engañar a sus víctimas:

- Utiliza un dominio conocido y confiable que normalmente no está bloqueado.

- Además, al utilizar un programa de publicación, pueden crear ataques de ingeniería social muy convincentes.

- Tan pronto como el destinatario haga clic en el enlace, será redirigido a otro sitio web. Esto significa que no hay ningún enlace URL malicioso conocido en el cuerpo del mensaje que las herramientas de seguridad tradicionales puedan detectar y bloquear.

- Para los ataques alojados detrás de la CDN, esto ayuda a ocultar la fuente maliciosa del contenido y dificulta que las tecnologías de seguridad detecten y bloqueen el ataque.

Medidas de protección

Para defenderse de estos ataques, es importante que las organizaciones cuenten con una seguridad de correo electrónico avanzada, de múltiples capas y basada en inteligencia artificial, capaz de detectar amenazas tanto nuevas como conocidas. Esto también debería incluir una función de protección de enlaces para garantizar que los usuarios no hagan clic en URL maliciosas. La tecnología verifica cada URL en el momento de hacer clic para determinar si el enlace es seguro antes de permitir una redirección. Como capa de protección entre el correo electrónico y el destinatario, esta función proporciona una última línea de defensa fundamental cuando las amenazas son nuevas o desconocidas.

Más en Barracuda.com

Acerca de Barracuda Networks Barracuda se esfuerza por hacer del mundo un lugar más seguro y cree que todas las empresas deben tener acceso a soluciones de seguridad para toda la empresa habilitadas para la nube que sean fáciles de comprar, implementar y usar. Barracuda protege el correo electrónico, las redes, los datos y las aplicaciones con soluciones innovadoras que crecen y se adaptan a lo largo del viaje del cliente. Más de 150.000 XNUMX empresas en todo el mundo confían en Barracuda para poder concentrarse en hacer crecer su negocio. Para obtener más información, visite www.barracuda.com.