Los ataques destinados a la suplantación de identidad y la apropiación de cuentas se han vuelto cada vez más sofisticados con el tiempo, proporcionando a los ciberdelincuentes una puerta de entrada fácil a la red de una empresa para acceder a datos confidenciales o llevar a cabo más ataques. Ahora debería ponerse fin a la apropiación de cuentas, BEC y compañía.

En la primera mitad de 2023, Barracuda recopiló casi un billón de eventos de TI, y los incidentes de alto riesgo detectados con mayor frecuencia requirieron una mitigación inmediata que involucrara algún tipo de suplantación.

Sin embargo, con la ayuda de perfiles de cuentas basados en IA, estos ataques pueden detectarse y bloquearse. En el contexto laboral, cada persona tiene un perfil digital distintivo en cuanto a cómo, dónde y cuándo trabaja. Si un evento de TI queda fuera de este patrón, el sistema genera una alarma. Incluso cuando los ataques son tan sutiles y sofisticados que se requiere experiencia humana para investigarlos, la detección basada en IA garantiza que un analista de SOC experimentado confirme la intención maliciosa del ataque.

Los ataques de alto riesgo descubiertos con más frecuencia: resultados en detalle

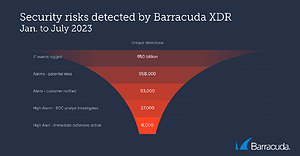

Entre enero y julio de 2023, la plataforma Managed XDR de Barracuda recopiló 950 mil millones de eventos de TI de las herramientas de seguridad integradas de red, nube, correo electrónico, terminales y servidores de sus empresas clientes. Estos casi un billón de eventos incluyen de todo, desde inicios de sesión (exitosos y fallidos), conexiones de red y flujos de tráfico hasta mensajes de correo electrónico y archivos adjuntos, archivos creados y guardados, procesos de aplicaciones y dispositivos, cambios de configuración y registro, y alertas de seguridad específicas.

El 0,1 por ciento de estos eventos (985.000) fueron clasificados como alarmas, actividades que podrían ser maliciosas y requerir mayor investigación. De estos, 1 de cada 10 (9,7 por ciento) se informó al cliente para su revisión, mientras que otro 2,7 por ciento se identificó como de alto riesgo y se envió a un analista de SOC para un análisis más detallado. 6.000 ataques requirieron medidas defensivas inmediatas para contener y neutralizar la amenaza.

Los tres principales ataques de alto riesgo detectados y estudiados por los analistas de SOC en los primeros seis meses de 2023 fueron:

1. Evento de inicio de sesión "Viaje imposible"

Estos eventos ocurren cuando una detección muestra que un usuario está intentando iniciar sesión en una cuenta en la nube desde dos ubicaciones geográficamente diferentes en rápida sucesión, donde la distancia entre las dos ubicaciones es imposible de superar en el tiempo entre inicios de sesión. Si bien esto puede significar que el usuario está usando una VPN para una de las sesiones, a menudo es una señal de que un atacante ha obtenido acceso a la cuenta del usuario. Por lo tanto, las reclamaciones por “viaje imposible” siempre deben investigarse. La detección de viajes imposibles de Barracuda XDR para cuentas de Microsoft 365 detectó y bloqueó cientos de intentos de ataques de compromiso de correo electrónico empresarial (BEC) solo entre enero y julio de 2023.

Un ejemplo del mundo real: en un incidente investigado por el equipo de Barracuda SOC, un usuario inició sesión en su cuenta de Microsoft 13 desde California y solo 365 minutos después desde Virginia. La dirección IP utilizada para iniciar sesión desde Virginia no estaba asociada con una dirección VPN conocida y el usuario normalmente no iniciaba sesión desde esa ubicación. El equipo SOC notificó a la empresa del cliente, que confirmó que se trataba de un inicio de sesión no autorizado, restableció inmediatamente las contraseñas y cerró la sesión del usuario en todas las cuentas activas.

2. Detecciones de anomalías

🔎 Dra. Klaus Gheri, vicepresidente y director general de seguridad de redes de Barracuda Networks (Imagen: Barracuda Networks).

La creación de perfiles de cuentas basada en IA también se puede utilizar para identificar actividades inusuales o inesperadas en la cuenta de un usuario. Estos incluyen tiempos de inicio de sesión poco frecuentes o únicos, patrones inusuales de acceso a archivos o creación excesiva de cuentas para un solo usuario u organización. Siempre se deben investigar las desviaciones del patrón de comportamiento habitual de una cuenta de usuario para determinar la causa de la anomalía, ya que esto puede ser un signo de una variedad de problemas, incluidas infecciones de malware, ataques de phishing y amenazas internas.

3. Comunicación con artefactos maliciosos conocidos

Estas detecciones identifican comunicaciones con direcciones IP, dominios o archivos maliciosos conocidos o sospechosos. Esto podría ser una señal de una infección de malware o un ataque de phishing. Si se descubre comunicación con un artefacto malicioso o sospechoso conocido, la computadora debe ponerse inmediatamente en cuarentena y analizarse en busca de infección.

IA en manos de atacantes

Si bien lo anterior muestra cómo la IA puede mejorar significativamente la seguridad, los atacantes también pueden utilizarla con fines maliciosos. Por ejemplo, los ciberdelincuentes pueden utilizar herramientas de lenguaje generativo de IA para crear correos electrónicos muy convincentes que se asemejen mucho al estilo de una empresa legítima, lo que hace mucho más difícil para las personas saber si un correo electrónico es legítimo o no, un phishing, una apropiación de cuentas o un ataque BEC.

También es probable que los atacantes utilicen herramientas de inteligencia artificial para automatizar y emular dinámicamente comportamientos de software malicioso, lo que hace que sus ataques sean más efectivos y difíciles de detectar. Por ejemplo, los programas de línea de comandos impulsados por IA pueden adaptarse rápidamente a los cambios en las defensas de un objetivo, identificar vulnerabilidades o incluso aprender de intentos fallidos anteriores para optimizar ataques posteriores. Un primer ejemplo de una herramienta de este tipo es "WormGPT", que ya se está promocionando en un foro clandestino y puede ser utilizada por actores de amenazas para automatizar la creación de scripts y comandos maliciosos, adaptándolos dinámicamente a cada objetivo específico.

Seguridad para un panorama de amenazas en rápida evolución

A medida que la IA sigue avanzando, las empresas deben ser conscientes de los riesgos potenciales y tomar medidas para mitigarlos. Esto incluye medidas de autenticación sólidas, como al menos la autenticación multifactor, pero idealmente también enfoques de confianza cero, así como una formación continua de los empleados, especialmente en lo que respecta a los ataques de phishing.

Los equipos de seguridad de TI y sus proveedores de seguridad externos deben intentar mantenerse informados sobre las últimas amenazas impulsadas por la IA y adaptar sus precauciones de seguridad. Pero es igualmente importante recordar lo básico: los sistemas y el software deben estar siempre actualizados y los profesionales deben tener una visión completa del entorno de TI.

Además, el uso de plataformas y servicios de seguridad integrados para soporte administrado, XDR y SOC-as-a-Service puede ayudar a las empresas y a su equipo de seguridad interno a monitorear, detectar y responder a las amenazas cibernéticas las XNUMX horas del día para defenderse contra amenazas cada vez más complejas. paisaje.

Más en Barracuda.com

Acerca de Barracuda Networks Barracuda se esfuerza por hacer del mundo un lugar más seguro y cree que todas las empresas deben tener acceso a soluciones de seguridad para toda la empresa habilitadas para la nube que sean fáciles de comprar, implementar y usar. Barracuda protege el correo electrónico, las redes, los datos y las aplicaciones con soluciones innovadoras que crecen y se adaptan a lo largo del viaje del cliente. Más de 150.000 XNUMX empresas en todo el mundo confían en Barracuda para poder concentrarse en hacer crecer su negocio. Para obtener más información, visite www.barracuda.com.