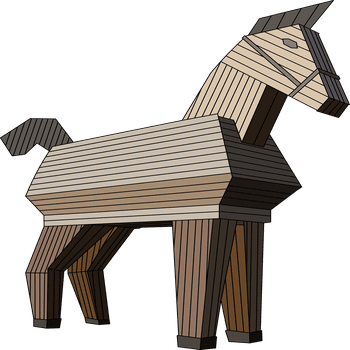

Los investigadores de seguridad descubrieron una falsificación fraudulenta del popular software 3CX Desktop que incluía malware o troyanos, un sistema de telefonía basado en estándares abiertos. Puede usarlo para hacer llamadas directamente en el escritorio con un auricular.

La versión troyana ahora descubierta contiene un archivo DLL malicioso que reemplaza un archivo original que viene incluido con la versión benigna de la aplicación. Cuando se carga la aplicación falsa, la aplicación de escritorio 3CX firmada ejecuta la DLL maliciosa como parte de su procedimiento de ejecución predefinido. De esta manera, la inofensiva y popular aplicación VoIP se convirtió en un malware completo que se conecta a servidores de terceros y puede ejecutar malware de segunda etapa, cargando así malware en la computadora de forma independiente. Según los hallazgos de los expertos, ya se ha descargado muchas veces sin saberlo.

Herramienta multifuncional

3CXDesktopApp es un cliente de escritorio para el sistema de Voz sobre IP (VoIP) de 3CX. La aplicación permite a los usuarios comunicarse dentro y fuera de la empresa a través de su computadora de escritorio o portátil. El programa puede grabar llamadas, habilitar videoconferencias y puede usarse en los sistemas operativos Windows, macOS y Linux, así como en plataformas en la nube. Es una herramienta que usan las empresas cuando tienen una fuerza laboral híbrida o distribuida. Los clientes incluyen proveedores de servicios gubernamentales como el Departamento de Salud del Reino Unido, así como grandes corporaciones como Coca-Cola, Ikea y Honda. Este es un ataque clásico a la cadena de suministro, aunque al momento de escribir este artículo no hay evidencia de ningún compromiso en el código fuente de 3CXDesktopApp. Nadie esperaba que la aplicación estuviera equipada con un implante malicioso.

Ataque a la cadena de suministro

Lotem Finkelstein, Director de Threat Intelligence & Research en Check Point, sobre la amenaza actual: “Este es un ataque clásico a la cadena de suministro diseñado para explotar las relaciones de confianza entre una organización y partes externas, incluidas las asociaciones con proveedores o el uso de software de terceros. partes en las que la mayoría de las empresas confían de alguna manera. Este incidente nos recuerda la importancia de examinar a nuestros socios comerciales. El simple hecho de preguntar qué están haciendo por la seguridad cibernética de su organización puede limitar el riesgo de su organización a medida que los actores de amenazas comprometen a una organización y luego ascienden en la cadena de suministro.

Malware personalizado

Los actores de amenazas evolucionan constantemente sus técnicas de ataque, y cada vez confían menos en el uso de malware personalizado y, en cambio, confían en herramientas no basadas en firmas. Aprovechan las funciones integradas del sistema operativo ya instaladas en la máquina del objetivo y aprovechan las herramientas comunes de administración de TI que levantan menos sospechas si se detectan. Las herramientas comerciales de pentesting y red team también se utilizan a menudo. Si bien este no es un fenómeno nuevo, lo que solía ser raro y reservado solo para actores sofisticados ahora es una técnica generalizada empleada por todos los actores de amenazas. De cara al futuro, es importante que prioricemos un enfoque de seguridad consolidado, integral y colaborativo que proteja nuestras redes del panorama cibernético en constante cambio”.

Los usuarios de Check Point pueden respirar tranquilos: todas las vulnerabilidades de software y las firmas de ataques encontradas o avistadas por Check Point Research, como esta versión troyana de la aplicación de escritorio 3CX original, se enrutan inmediatamente a ThreatCloud, el cerebro detrás de todos los productos de Check Point, que difunde la información adecuada. medidas de protección en todos los productos de Check-Point. Esto significa que todos los clientes de Check Point están inmediatamente protegidos sin parches. Esto es lo que sucedió en este caso: tan pronto como se informó la versión troyana del cliente 3CXDesktopApp, todas las protecciones relevantes se integraron en todos los productos de Check Point.

Más en Checkpoint.com

Sobre el punto de control Check Point Software Technologies GmbH (www.checkpoint.com/de) es un proveedor líder de soluciones de ciberseguridad para administraciones públicas y empresas de todo el mundo. Las soluciones protegen a los clientes de los ataques cibernéticos con una tasa de detección de malware, ransomware y otros tipos de ataques líder en la industria. Check Point ofrece una arquitectura de seguridad de varias capas que protege la información corporativa en la nube, la red y los dispositivos móviles, y el sistema de administración de seguridad de "un punto de control" más completo e intuitivo. Check Point protege a más de 100.000 XNUMX empresas de todos los tamaños.

Artículos relacionados con el tema