Нові можливості для хакерів: збільшення кількості менш складних атак на системи OT. Mandiant відстежує хакерські групи, які стверджують, що є посередниками або продають доступ до OT-систем з підтримкою Інтернету принаймні з 2012 року, але частота та відносна серйозність інцидентів різко зросла за останні роки. аналіз.

Атаки на процеси керування оперативними технологіями (ОТ) вважаються дуже складними, оскільки цілеспрямоване порушення або модифікація процесу керування з певною метою зазвичай не тільки досить складне, але й займає багато часу та ресурсів.

Більше атак – але також невідшліфовані

Однак Mandiant Threat Intelligence також спостерігала простіші атаки, під час яких групи хакерів з різним ступенем технічних навичок і ресурсів використовували звичайні ІТ-інструменти та методи для доступу та взаємодії з системами OT.

Ця діяльність, як правило, не дуже складна технічно і не орієнтована на конкретні компанії. Зловмисники переслідують ідеологічні, егоїстичні чи фінансові цілі, а потім використовують можливості, які надають численні системи OT, підключені до Інтернету. Оскільки хакери не прагнуть отримати певний результат, вони просто атакують будь-яку ціль, доступну в Інтернеті.

Команда Cyber Physical Intelligence

Команда Cyber Physical Intelligence Mandiant спостерігала за останніми роками збільшення атак на OT-системи з підтримкою Інтернету. У цій публікації блогу ми представляємо деякі раніше нерозголошені атаки та показуємо зв’язок із загальновідомими інцидентами безпеки. Хоча ці атаки, здається, не мали значного впливу в реальному світі, оскільки вони стають все більш поширеними та потенційно серйозними, ми надаємо аналіз і надаємо інформацію про потенційні ризики та наслідки.

Атаки на OT-системи з підтримкою Інтернету зростають

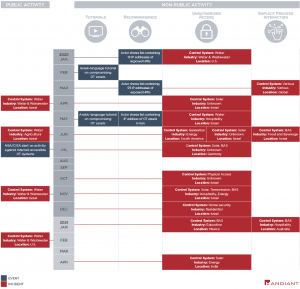

Деякі з менш складних атак OT, що спостерігаються; Січень 2020 – квітень 2021 (Фото: Fireeye / Mandiant)

Mandiant відстежує хакерські групи, які стверджують, що є посередниками або продають доступ до OT-систем з підтримкою Інтернету принаймні з 2012 року, але частота та відносна серйозність інцидентів різко зросла за останні роки. У більшості випадків зловмисники намагаються монетизувати доступ до скомпрометованих систем, але деякі просто передають свої знання. Нещодавно ми помітили, що менш досвідчені зловмисники використовують добре відомі тактики, прийоми та процеси (TTP) і стандартні інструменти для отримання доступу, взаємодії з ресурсами, підключеними до Інтернету, або отримання даних із них. Раніше такі напади траплялися рідко.

Ці досить нескладні атаки мали різні цілі в різних галузях, від сонячних панелей і систем контролю води до автоматизації будівель (BA) і систем безпеки в академічних установах і будинках. Деякі цілі в критично важливих інфраструктурах дуже чутливі, тоді як інші майже не становлять ризику.

Хронологія показує значне зростання

Хронологія нижче показує деякі загальновідомі та раніше нерозголошені атаки на системи OT, які Mandiant спостерігав у період з 2020 року до початку 2021 року. Ми хотіли б зазначити, що цілком можливо, що була взаємодія з процесами в цих інцидентах. Однак це неможливо достовірно довести, оскільки докази зазвичай надходять від самих нападників. Повідомлення в блозі Fireeye або Mandiant демонструє розширений аналіз і окремі кроки.

Більше на FireEye.com

Про Trellix Trellix — це глобальна компанія, яка переосмислює майбутнє кібербезпеки. Відкрита та рідна платформа компанії Extended Detection and Response (XDR) допомагає організаціям, які стикаються з найсучаснішими загрозами сучасності, отримати впевненість у тому, що їхні операції захищені та стійкі. Експерти з безпеки Trellix разом із розгалуженою партнерською екосистемою прискорюють технологічні інновації за допомогою машинного навчання та автоматизації для підтримки понад 40.000 XNUMX бізнес- та державних клієнтів.