Важливість мережевих даних для захисту хмарних робочих навантажень. Мережеві дані надають унікальну інформацію та контекст, необхідний для забезпечення видимості та усунення прогалин у безпеці в хмарі за допомогою мережевого виявлення та реагування.

Існує багато способів моніторингу та захисту робочих навантажень у хмарі, включаючи рішення на основі сторонніх агентів, служби моніторингу та журналювання постачальників хмари, брандмауери периметра хмари та WAF. Як і все в житті, технології безпеки мають певні переваги та недоліки, тому організації часто використовують різноманітні рішення безпеки для хмарних робочих навантажень залежно від свого нормативного середовища, бажаного стану безпеки та схильності до ризику.

Класичні технології безпеки мають свої межі

Рішення на основі агентів, такі як Cloud Workload Protection Platforms (CWPP) і Endpoint Detection and Response (EDR), чудово підходять для протидії загрозам. Однак розгортання їх скрізь у хмарному середовищі може бути проблематичним, оскільки їх потрібно інтегрувати в робочий процес DevOps або розгортати ad hoc і вони потребують підтримки кількох платформ і версій операційних систем. Агенти можуть сканувати кінцеві точки на наявність зловмисного програмного забезпечення, але бачать лише власний мережевий трафік і не бачать активності інших робочих навантажень або середовища, у якому вони працюють. Рішучі зловмисники часто відключають агенти безпеки кінцевих точок або просто нічого не роблять, щоб уникнути виявлення, як це було у випадку масової атаки зловмисного програмного забезпечення SUNBURST.

Рішення для ведення журналів часто доступні нативно від постачальників хмарних технологій і можуть подавати дані постачальникам хмарних технологій або стороннім інструментам безпеки та керування подіями (SIEM). Однак для SIEM може знадобитися дорогоцінний час для зберігання та обробки журналів перед створенням сповіщень, а відсутність контексту журналів може призвести до великої кількості помилкових спрацьовувань. Зловмисники часто відключають рішення для журналювання або видаляють файли журналів, щоб перешкодити виявленню та розслідуванню та збільшити час очікування.

Інструменти CSPM не працюють через виявлення в реальному часі

Інструменти Cloud Security Posture Management (CSPM) можуть виявляти робочі навантаження та визначати їхню конфігурацію безпеки для цілей відповідності, але вони не можуть виявляти загрози в реальному часі чи порушення даних, перевіряти мережевий трафік або зупиняти поточні атаки.

Підприємства, які знають про модель спільної відповідальності за хмарну безпеку, знають, що вони повинні взяти на себе повну відповідальність за безпеку своїх хмарних робочих навантажень. Це вимагає ретельної оцінки видимості та прогалин у безпеці, залишених їхніми існуючими хмарними рішеннями безпеки, і, зрештою, рішення про те, які додаткові технології безпеки їм потрібно застосувати, щоб усунути ці прогалини.

NDR забезпечує контекстну безпеку в безпеці робочого навантаження

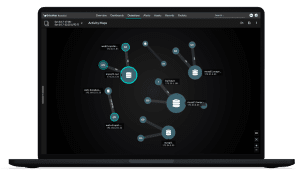

ExtraHop Reveal(x) 360 надає вам уніфіковане рішення безпеки для гібридних, багатохмарних середовищ і середовищ Інтернету речей із можливостями виявлення та реагування на власні хмарні мережі (Зображення: ExtraHop).

В останні роки мережеве виявлення та реагування (NDR) було широко розгорнуто в традиційних середовищах центрів обробки даних, головним чином для перевірки трафіку схід-захід між робочими навантаженнями на наявність загроз і аномалій. Тепер його переваги також повністю реалізуються компаніями, які працюють у хмарних середовищах. Завдяки ExtraHop Reveal(x) 360 у вас є уніфіковане рішення безпеки для гібридних, багатохмарних середовищ і середовищ Інтернету речей із хмарними можливостями NDR (виявлення та реагування мережі).

NDR не вимагає від агентів порушувати робочі процеси DevOps і використовує контекстно-багаті мережеві дані — фундаментальне джерело істини як у хмарі, так і в локальному середовищі центру обробки даних — для створення дієвих сповіщень у реальному часі. NDR забезпечує миттєве бачення всього мережевого трафіку між усіма робочими навантаженнями, пристроями та службами в середовищі.

Оскільки NDR працює поза діапазоном, зловмисники не можуть побачити або вимкнути його. Він забезпечує постійну, неприступну базу, з якої команди SecOps і SOC можуть автоматично виявляти атаки та спроби витоку даних і реагувати на них у режимі реального часу. Таким чином NDR заповнює прогалини, залишені іншими технологіями безпеки робочого навантаження.

Більше на ExtraHop.com

Про ExtraHop

ExtraHop прагне допомогти компаніям забезпечити безпеку, яку неможливо підірвати, перехитрити чи скомпрометувати. Динамічна платформа кіберзахисту Reveal(x) 360 допомагає компаніям виявляти сучасні загрози та реагувати на них, перш ніж вони загрожують компанії. Ми застосовуємо хмарний штучний інтелект до петабайтів трафіку на день, виконуючи декодування лінійної швидкості та поведінковий аналіз усієї інфраструктури, робочих навантажень і даних на льоту. Завдяки повній видимості ExtraHop організації можуть швидко виявляти зловмисну поведінку, виявляти складні загрози та з упевненістю проводити судові розслідування кожного інциденту.