Кілька днів тому Kaspersky виявив складне шкідливе програмне забезпечення на корпоративних iPhone. Кампанія під назвою «Операція «Тріангуляція»» є, очевидно, навіть більш небезпечною, ніж, скажімо, «Пегас», про яку чули навіть такі глави держав, як Макрон. Kaspersky проаналізував зловмисне програмне забезпечення та випустив безкоштовний інструмент triangle_check для macOS, Windows і Linux, який шукає зараження шкідливим програмним забезпеченням.

Це більше нагадує шпигунський фільм: група APT розробляє зловмисне програмне забезпечення, адаптоване до конкретної вразливості iPhone, і використовує його для зараження iPhone великого постачальника безпеки. Нападник повинен мати безмежну впевненість у собі. Але зловмисник не очікував, наскільки це внутрішньо безпечно в Kaspersky:

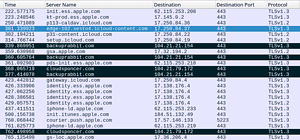

Оскільки Kaspersky ретельно відстежує та завжди аналізує всі комунікації у власній мережі, було помічено, що різні iPhone роблять дивні речі. Виявлена кампанія APT націлена на пристрої iOS. Подальший аналіз показав, що зловмисник заразив пристрої iOS, які належать десяткам співробітників компанії.

Інфіковані внутрішні iPhone Kaspersky

🔎 За словами Касперського, зловмисне програмне забезпечення для iPhone шукає контакт з різними командними та контрольними серверами.

Розслідування техніки атаки ще триває, але експерти Касперського вже змогли визначити загальний перебіг зараження. Жертви отримали повідомлення через iMessage із вкладенням, що містить експлойт без кліків. Без подальшої взаємодії повідомлення використало вразливість, яка призвела до виконання коду ескалації привілеїв, дозволяючи повністю контролювати заражений пристрій. Після того, як зловмисник успішно проник на пристрій, повідомлення було автоматично видалено. Крім того, зловмисне програмне забезпечення надсилало особисту інформацію на інші сервери, включаючи записи з мікрофона, фотографії з миттєвих повідомлень, дані про місцезнаходження та інші дані про ряд інших дій власника зараженого пристрою.

Продуктовий портфель не заражений

Атака повинна надати зловмисникові багато інформації. Однак зловмисники не змогли отримати доступ до внутрішніх даних для розробки або контролю продуктів Kaspersky. Компанія вже це проаналізувала. Розслідування під назвою «Операція тріангуляція» триває, і Касперський планує оприлюднити більше деталей якомога швидше. Також є обґрунтована підозра, що є й інші жертви цієї шпигунської кампанії, окрім Касперського.

Безкоштовний інструмент виявлення шкідливих програм

Оскільки зараз багато компаній не впевнені, чи вони теж зазнали атаки, Kaspersky пропонує безкоштовний інструмент перевірки через GitHub. Тому він загальнодоступний і доступний для macOS, Windows і Linux. Перш ніж інсталювати програму, користувачі повинні спочатку створити резервну копію пристрою; і тільки потім встановіть і запустіть інструмент. Для аналізу використовується лише резервна копія, яка аналізується. Єдиний спосіб повністю очистити пристрій - скинути iPhone до заводських налаштувань, встановити нову версію iOS і налаштувати пристрій з нуля. Однак вам слід негайно вимкнути iMessage.

Програма видає три повідомлення:

- "ВИЯВЛЕНО" підтверджує, що пристрій заражено.

- "ПІДОЗРА" з іншого боку, вказує на виявлення менш чітких ознак, які вказують на ймовірну інфекцію.

- «Слідів компрометації не виявлено» відображається, якщо індикаторів компрометації (IoC) взагалі не виявлено – і пристрій не інфіковано.

«Сьогодні ми з гордістю представляємо безкоштовний загальнодоступний інструмент, за допомогою якого користувачі можуть перевірити, чи зазнали вони впливу нововиявленої розширеної загрози. За допомогою кросплатформної «triangle_check» користувачі можуть автоматично сканувати свої пристрої», — коментує Ігор Кузнєцов, керівник підрозділу EEMEA Групи глобальних досліджень і аналізу (GReAT) Kaspersky. «Ми закликаємо спільноту кібербезпеки об’єднати зусилля в дослідженні цього нового APT, щоб створити безпечніший цифровий світ».

Хто може розробити таке шкідливе програмне забезпечення?

У кого є навички та засоби для розробки такої підступної програми для досі невідомої вразливості? Вже на Pegasus, який розробила ізраїльська компанія NSO Group, вважався видатним експертами. Зловмисне програмне забезпечення Operation Triangulation майже менш імовірне, і його надзвичайно важко виявити. Касперському довелося розібрати та проаналізувати резервні копії пристрою, щоб навіть знайти зловмисне програмне забезпечення. Час покаже, чи може за зловмисним програмним забезпеченням стояти контрольована державою група APT.

Ред./сел

Безпосередньо до інструменту пошуку Kaspersky.com