Jamf Threat Labs розробила техніку для iOS16, яка може імітувати режим польоту. Конкретно це означає, що хакери можуть скористатися цією можливістю, щоб змусити жертву подумати, що на пристрої ввімкнено режим польоту. Однак зловмисне програмне забезпечення працює у фоновому режимі.

Зловмисник фактично встановив режим штучного польоту (після успішного використання експлойта на пристрої). Це змінює інтерфейс користувача таким чином, що відображається символ режиму польоту, а підключення до Інтернету для всіх програм переривається, крім програми, яку хоче використовувати хакер. Ймовірно, ця технологія ще не використовувалася зловмисниками.

Більше безпеки завдяки режиму польоту?

Режим польоту гарантує, що пасажири можуть безпечно використовувати свої пристрої, наприклад смартфони чи ноутбуки під час польоту. Однак режим польоту тепер використовується не лише під час подорожі, але й для економії заряду батареї або для тимчасового відключення від нашого «завжди ввімкненого» світу. Інші очікують додаткової конфіденційності, коли ввімкнено режим польоту, наприклад під час конфіденційних зустрічей або під час відвідування безпечних об’єктів.

Але чи справді ввімкнення режиму польоту підвищує безпеку та конфіденційність? Дослідники з Jamf Threat Labs вивчили режим польоту від Apple і виявили, що зловмисники можуть підтримувати стільниковий зв’язок для програми, навіть якщо користувач вважає, що у нього ввімкнено режим польоту.

Як маніпулювали режимом польоту?

Дослідникам вдалося змінити базовий код так, щоб символ режиму польоту з’являвся, але підключення до Інтернету все ще підтримувалося для певних програм. Щоб зробити обман максимально реальним, внесено наступні зміни:

- Увімкнеться значок режиму польоту.

- Значок підключення до мережі або Wi-Fi буде неактивним.

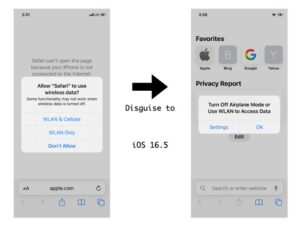

- Під час відкриття браузера з’являється повідомлення про помилку, яке очікується, коли ввімкнено режим польоту (див. зображення).

🔎 На дисплеї відображається режим польоту, але насправді шкідлива програма активна та має доступ до Інтернету (Зображення: Jamf).

Дослідникам також вдалося перервати доступ до стільникових даних або Wi-Fi для всіх програм, зберігаючи його лише для вибраної програми. Користувач вважає, що режим польоту активований і з’єднання з Інтернетом перервано, а хакери все ще можуть завантажувати або витягувати дані з пристрою через вибрані програми.

На скріншоті показано, як дослідники перетворили повідомлення, яке зазвичай спрацьовує, коли певним програмам заблоковано доступ до мобільних даних (ліворуч), у вікно сповіщень, яке виглядає як типове повідомлення режиму польоту (праворуч).

Як хакери можуть використати цю вразливість?

Команда Threat Labs створила відео, яке показує, як зловмисник може використовувати цю техніку в атаці спостереження. Наприклад, якщо підроблений режим польоту активний, тобто пристрій вказує, що він перебуває в режимі польоту, зловмисник може активувати камеру або мікрофон і здійснювати пряму трансляцію з пристрою, не підозрюючи про порушення.

Більше на Jamf.com

Про Джамфа

Більше 20 років Jamf зосереджена на Apple, і зараз вона є єдиною компанією в світі з повним рішенням для керування та захисту кінцевих точок, яке забезпечує безпеку на рівні підприємства, є простим у використанні та захищає конфіденційність кінцевих користувачів.