Згідно з новим звітом Barracuda Networks Spear Phishing Trends Report 55, у регіоні DACH 12 відсотків компаній стали жертвами фішингових атак за останні 2023 місяців.

Таким чином, DACH був трохи вищим за середній у міжнародному порівнянні (50 відсотків). Крім того, 24 відсотки всіх компаній мали принаймні один обліковий запис електронної пошти, на який вплинуло захоплення облікового запису. Кіберзлочинці надсилають в середньому 370 шкідливих листів з кожного зламаного облікового запису.

Звіт містить дані про фішинг Barracuda та аналіз на основі набору даних, що охоплює 50 мільярдів електронних листів у 3,5 мільйонах поштових скриньок, включаючи майже 30 мільйонів електронних листів з фішингом. Звіт також містить результати дослідження, проведеного на замовлення Barracuda. У дослідженні, проведеному незалежною дослідницькою компанією Vanson Bourne, взяли участь ІТ-фахівці найвищого рівня в 1.350 компаніях із кількістю співробітників від 100 до 2.500 у різних галузях промисловості в США, регіоні EMEA та APAC. З них 150 респондентів були з регіону DACH.

Атаки через електронну пошту стають масовими

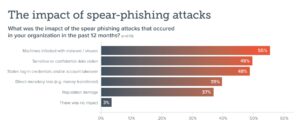

🔎 Який вплив мали фішингові атаки на вашу організацію за останні 12 місяців? (Зображення: Barracuda).

Загалом дослідження показує, що кіберзлочинці продовжують бомбардувати організації цілеспрямованими атаками на електронну пошту, і багатьом організаціям важко встигати. Хоча фішингові атаки невеликі за масштабом, вони широко поширені та дуже успішні порівняно з іншими типами атак електронною поштою.

- Фішинг поширений: У 50 році 2022 відсотків компаній, опитаних у всьому світі, стали жертвами фішингу, і типова компанія отримувала 5 дуже персоналізованих електронних листів із фішингом на день.

- Ці атаки дуже успішні: Згідно з даними Barracuda, фішингові атаки становлять лише 0,1 відсотка всіх атак на електронну пошту, але вони відповідальні за 66 відсотків усіх порушень безпеки.

- Компанії відчувають наслідки: 55 відсотків респондентів, які зазнали фішингової атаки, повідомили, що їхні комп’ютери були заражені шкідливим програмним забезпеченням або вірусами (50 відсотків у DACH). 49 відсотків сказали, що конфіденційні дані були вкрадені (56 відсотків у DACH). 48 відсотків постраждали від викрадення облікових даних та/або захоплення облікового запису - у регіоні DACH це було навіть 62 відсотки. 39 відсотків усіх опитаних компаній також повідомили про прямі фінансові втрати.

- Виявлення загроз і реагування на них залишаються проблемою: У середньому організаціям потрібно близько 100 годин, щоб виявити, відреагувати та усунути загрозу електронною поштою після доставки: 43 години для виявлення атаки та 56 годин для відповіді та усунення після виявлення атаки.

Інцидент: 22 години до відкриття

Компанії DACH показали тут трохи кращі результати: згідно з їхніми власними заявами, середній час до виявлення інциденту становив 22 години, а середній час від виявлення атаки до реакції та вирішення становив 44 години. Найбільшими перешкодами для швидкого реагування та обмеження збитків ІТ-спеціалісти DACH назвали відсутність автоматизації (40 відсотків), брак знань співробітників (38 відсотків) і брак персоналу (34 відсотки).

- Віддалена робота збільшує ризики: Користувачі в компаніях із понад 50 відсотками віддалених працівників повідомляють про більшу кількість підозрілих електронних листів — у середньому 12 на день (13 у DACH), порівняно з 9 на день (7 у DACH) для компаній із менш ніж 50 відсотками віддаленого персоналу. .

- Більше віддалених працівників сповільнюють виявлення та реагування в середньому: Організації, у яких понад 50 відсотків віддалених працівників, також повідомили, що інциденти безпеки електронної пошти потребують більше часу для виявлення та реагування: 55 годин для виявлення та 63 години для реагування та пом’якшення, порівняно із середнім 36 або 51 годиною для компаній із меншою кількістю віддалених працівників.

Однак у регіоні DACH це співвідношення було протилежним порівняно із середнім міжнародним показником. Організаціям із понад 50 відсотками віддалених працівників знадобилося лише 15 годин для виявлення та 30 годин для реагування та пом’якшення, порівняно з 24 годинами та 49 годинами відповідно для організацій із менш ніж 50 відсотками віддалених працівників.

Фішинг все ще успішний

«Хоча масштаб фішингу невеликий, ця техніка з її цілеспрямованою та соціально розробленою тактикою призводить до непропорційної кількості успішних атак, і вплив однієї успішної атаки може бути руйнівним», — сказав Флемінг Ши, технічний директор Barracuda. «Щоб випередити ці високоефективні атаки, організаціям потрібно інвестувати в рішення для захисту від захоплення облікових записів на основі штучного інтелекту. Такі інструменти набагато ефективніші, ніж механізми виявлення на основі правил. Покращена ефективність виявлення допоможе зупинити стрімкий фішинг і зменшить зусилля у відповідь під час атаки».

Більше на Barracuda.com

Про Barracuda Networks Barracuda прагне зробити світ безпечнішим і вважає, що кожен бізнес повинен мати доступ до хмарних рішень безпеки для всього підприємства, які легко придбати, розгорнути та використовувати. Barracuda захищає електронну пошту, мережі, дані та програми за допомогою інноваційних рішень, які розвиваються та адаптуються на шляху клієнта. Понад 150.000 XNUMX компаній у всьому світі довіряють Barracuda, щоб вони могли зосередитися на розвитку свого бізнесу. Для отримання додаткової інформації відвідайте www.barracuda.com.