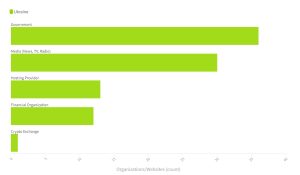

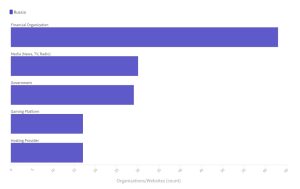

З середини лютого 2022 року NETSCOUT відстежує ландшафт загроз в Росії та Україні. Аналіз показав, що у лютому 2022 року кількість DDoS-атак проти України зросла на 2021 відсотки порівняно з тим же періодом 134 року.

З іншого боку, з початку конфлікту кількість DDoS-атак проти Росії зросла приблизно на 236 відсотків порівняно з попереднім місяцем. У той час як частота та обсяг DDoS-атак проти Росії та України значно зросли, атаки проти регіону EMEA в цілому зменшилися на 2021 відсотки порівняно з тим же періодом 32 року.

DDoS як основна кібератака

У той час як російсько-українська кібервійна має багато спільного з точки зору вибору вектора DDoS і критеріїв націлювання, обсяги атак значно відрізняються. Наразі найвища пропускна здатність (біт/с), зафіксована NETSCOUT проти російських цілей, була оцінена на рівні ~454 Гбіт/с. Атака з найвищою пропускною здатністю (pps) за цей же період була зафіксована на рівні ~173 mpps. Хоча ці цифри не наближаються до найбільших DDoS-атак, які спостерігаються в усьому світі, атаки такого масштабу можуть не лише серйозно порушити роботу Інтернет-операцій цільових осіб, але також можуть мати значний вплив на організації сторонніх осіб та Інтернет-трафік.

DDoS як послуга на передовій

Схоже, що переважна більшість атак походить від загальнодоступних DDoS-сервісів за наймом, також відомих як завантажувальні/стрессерні служби. Однак деякі з більш масштабних атак, які спостерігав NETSCOUT проти Росії, є нетиповими для багатьох із цих підпільних служб, що, можливо, вказує на використання спеціалізованих планів атак.

Було також виявлено атаки, які, як видається, також використовували приватні контрольовані ботнети ПК та пристроїв Інтернету речей. Усі спостережувані атаки на основі ботнету використовували відомі вектори атак DDoS і були призначені групам ботів DDoS, таким як Mirai, XOR.DDoS, Meris і Dvinis.

Наразі в DDoS-атаках проти Росії спостерігалися такі відомі та регулярно використовувані методи, як відображення/посилення DNS і SNMP, SYN, RST і ACK-флуд, а також UDP-флуд малими пакетами. Затоплення DNS-запитів також спостерігалося проти російських цілей, що потенційно вказує на участь більш досвідчених зловмисників

Більше на netscout.com

Про NETSCOUT NETSCOUT SYSTEMS, INC. допомагає захистити цифрові бізнес-послуги від перебоїв у безпеці, доступності та продуктивності. Наше лідерство на ринку та технології базується на поєднанні нашої запатентованої технології інтелектуальних даних з інтелектуальною аналітикою. Ми надаємо клієнтам глибоку аналітику в режимі реального часу, щоб прискорити та захистити свою цифрову трансформацію. Наша розширена платформа Omnis® для виявлення загроз кібербезпеки та реагування на них забезпечує повну видимість мережі, виявлення загроз, контекстне дослідження та автоматизоване попередження на межі мережі.