Нульова довіра — це відповідь на сучасну кіберзлочинність, і Sophos втілює цю віру в життя, включивши своє рішення Zero Trust Network Access (ZTNA) у своє рішення кінцевої точки Intercept X. Це ще більше спрощує та покращує захист від програм-вимагачів і майбутніх загроз на кіберпространстві. Інтерв’ю з Майклом Вейтом, експертом із безпеки Sophos.

У своїй історії продукти кібербезпеки в основному зосереджувалися на запобіганні проникненню шкідливого коду та запуску комп’ютерів. Однак наразі можна спостерігати тенденцію, яка потребує переосмислення: зростаюча впевненість у тому, що запобігання не є ідеальним, виявлення зловмисних спроб вторгнення в мережі виходить на перший план.

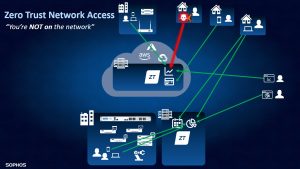

Доступ до мережі без довіри—ZTNA

У цьому контексті Sophos відповідає новим рішенням, яке легко інтегрується в адаптивну екосистему кібербезпеки: модуль Zero Trust Network Access, який можна повністю інтегрувати в кінцеве рішення Intercept X і, таким чином, представляє прозору та масштабовану модель безпеки. Можливість інтегрувати ZTNA в Intercept X, включаючи XDR (розширене виявлення та реагування) і MTR (кероване реагування на загрози), усуває велику частину складності, пов’язаної з керуванням кількома постачальниками та агентами, і забезпечує наскрізний захист для кінцевих точок, користувачів і їхні особисті дані, а також програми та мережі. Zero Trust або Zero Trust Network Access є однією з найважливіших стратегій Sophos на весь 2022 рік і надалі.

Там, де VPN дає збій, настав час для ZTNA

Кібербезпека B2B: Чи VPN зараз застарів?

Майкл Вейт, Sophos: «Багато традиційних рішень для віддаленого доступу, таких як віддалений робочий стіл, IPsec або SSL VPN, пропонують надійне шифрування, але в іншому випадку слабкий захист від сучасних загроз. Ми бачимо, як зловмисники все частіше використовують ці обмеження, впроваджуючи облікові дані для входу в RDP і VPN, щоб отримати доступ до мережі. Потрапивши в систему, вони вільно переміщуються, що надто часто призводить до дорогої крадіжки даних і інцидентів з програмами-вимагачами. Люди, програми, пристрої та дані більше не обмежуються офісним простором – вони всюди, і нам потрібно більше способів їх захисту. Нульова довіра — це дуже ефективний принцип безпеки, і Sophos ZTNA втілює його в життєздатному та простому у використанні рішенні, яке гарантує користувачам безпечний доступ до необхідних їм ресурсів».

Кібербезпека B2B: чи ZTNA краще, ніж VPN?

Майкл Вейт, Sophos: Мережа ZTNA розділяє мікросегменти для захисту від атак, прихованої активності в мережі та крадіжки даних. Модуль постійно перевіряє автентичність користувачів за допомогою багатьох факторів, перевіряє стан пристроїв, пропонує більш суворий контроль доступу користувачів і, таким чином, менше точок атаки для кіберзлочинців. На відміну від VPN, які забезпечують широкий доступ до мережі, ZTNA усуває цю мовчазну довіру та надає користувачеві доступ лише до певних програм і систем у мережі. «Нікому не довіряй, усе перевіряй» – з цією вірою ZTNA покращує захист, спрощує адміністрування для ІТ-менеджерів і пропонує співробітникам безпроблемну роботу, де б вони не працювали.

З ZTNA співробітники отримують доступ до веб-додатків зі своїми даними через хмару, а не безпосередньо в мережі компанії (Зображення: Sophos).

Кібербезпека B2B: чи зробить ZTNA доступ безпечнішим?

Майкл Вейт, Sophos: ZTNA допомагає компаніям захистити себе від класичних атак через викрадені дані доступу або зламаний доступ, який веде безпосередньо в мережу. Якщо зовнішній співробітник хоче отримати доступ до своїх робочих даних, раніше йому доводилося підключатися до мережі та діяти так, ніби він був за робочим столом. Але доступ до мережі міг потрапити в руки зловмисників. З ZTNA це безпечніше: якщо зовнішній співробітник має доступ до своїх даних, він отримує доступ лише до веб-програми, яка робить його дані доступними для використання. До мережі має доступ лише програма, але не користувач. Це усуває велику кількість поверхні атаки, і працівник може працювати без перешкод.

Більше на Sophos.com

Про Софос Sophos довіряють понад 100 мільйонів користувачів у 150 країнах. Ми пропонуємо найкращий захист від складних ІТ-загроз і втрати даних. Наші комплексні рішення безпеки прості в розгортанні, використанні та керуванні. Вони пропонують найнижчу сукупну вартість володіння в галузі. Sophos пропонує відзначені нагородами рішення для шифрування, рішення безпеки для кінцевих точок, мереж, мобільних пристроїв, електронної пошти та Інтернету. Також є підтримка від SophosLabs, нашої глобальної мережі власних аналітичних центрів. Штаб-квартири Sophos знаходяться в Бостоні, США, та Оксфорді, Великобританія.