Дослідницька група Palo Alto Networks з питань безпеки оцінила понад 100 компаній у різних галузях, щоб визначити їхні некеровані поверхні атак. Результати зібрано в поточному звіті про загрозу з поверхні атаки.

Досвідчені професіонали в галузі безпеки знають, що хоча нульові дні стають головними новинами, справжні проблеми виникають через десятки дрібних рішень, які щодня приймаються в організації. Навіть одна випадкова неправильна конфігурація може створити слабке місце в захисті.

Націлені недогляди та неправильні налаштування

Опортуністичні зловмисники все частіше націлюються на ці недогляди та неправильні конфігурації, оскільки знайти вразливості, уразливі місця чи інші невідомі відкриті двері стало легко та дешево. Навіть менш досвідчені зловмисники можуть налаштувати інфраструктуру сканування, щоб грубо прошукати Інтернет і виявити компрометовані об’єкти. Дехто може навіть спробувати зламати цю вразливість, але набагато більш заповзятливі зловмисники продають ці дані сканування учасникам торгів у темній мережі, які потім можуть здійснювати більш складні атаки. Тому для захисників є великою перевагою, якщо вони знають поверхню атаки нападника.

Для більш поглибленого аналізу дослідники вивчили вибірку даних CVE (критичних вразливостей і впливу) за період з січня по лютий 2022 року, для яких вже було відомо про активність експлойтів і виділено в ключових рекомендаціях щодо кібербезпеки від федеральних агентств США.

Ось деякі з ключових висновків зі звіту ASM про загрози Palo Alto Networks за 2022 рік, який ґрунтується на спостережуваних даних від понад 100 компаній, а не на опитуваннях, проведених власними звітами:

- Хмара продовжує залишатися кошмаром безпеки: Майже 80 відсотків усіх проблем, які спостерігаються на поверхні глобальних атак, відбуваються в хмарі. Незважаючи на те, що хмарні розгортання прості, вони призводять до численних ненавмисних атак через неправильні конфігурації та тіньові ІТ.

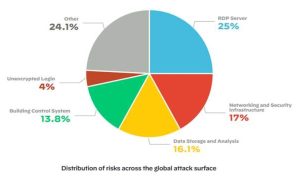

- Низько звисаючі плоди продовжують висіти: Загрози ненульового дня всюди. Майже кожна четверта проблема, яку дослідники виявили на поверхні атаки, була пов’язана з незахищеним сервером RDP, який став кращим шлюзом для програм-вимагачів. Розслідування Xpanse також виявило понад 700 незашифрованих сторінок входу в різні ІТ-сервіси, які були незашифрованими та загальнодоступними. Майже 3.000 систем зберігання та аналізу баз даних і понад 2.500 критичних систем управління будівлею (BCS) також були доступні через загальнодоступний Інтернет.

- Термін експлуатації програмного забезпечення = термін служби безпеки для безпеки: 30 відсотків організацій використовували вичерпані (EOL) версії програмного забезпечення, уражені CVE, які мали відомі активні експлойти та були зазначені в рекомендаціях уряду США щодо кібербезпеки.

- Поверхня неконтрольованої атаки збільшується: Дослідники також виявили, що хоча кілька компаній мали велику кількість активних проблем, з якими вони боролися протягом місяця, вони ніколи не були справді впевненими. Ці компанії залишалися вразливими протягом місяця, оскільки кількість їхніх некерованих атак продовжувала зростати, а інші проблеми безпеки вирішувалися.

- Наполегливий, складний, але унікальний: Дослідження Xpanse виявили, що, хоча поверхня атаки в кожній галузі є унікальною, вразливі місця залишаються. Наприклад, майже 23 відсотки всіх проблем у комунальному та енергетичному секторі були спричинені зламаними системами управління будівлею. Майже 50 відсотків усіх питань, пов’язаних із професійними та юридичними послугами, пов’язані із системами зберігання даних і незашифрованими логінами, відкритими для публічного Інтернету. Це поставило під загрозу інтелектуальну власність, важливі дані клієнтів та іншу дуже конфіденційну інформацію.

знайти вразливі місця

Якщо служби безпеки не знають, де є вразливі місця, неможливо гарантувати, що проблеми вирішено. Для багатьох організацій хмара та RDP будуть постійними цілями, але сукупність ризиків і вразливостей на вашій поверхні атаки продовжуватиме зростати, оскільки поверхні атаки стануть складнішими.

Зловмисники отримують вигоду від складності та постійної зміни поверхонь атак, оскільки вони можуть шукати ці вразливості в усьому Інтернеті. З погляду зловмисника організації можуть визначити проблеми та визначити їх пріоритетність, щоб їх виправити. Це також означає, що зосередження на таких показниках, як середній час виявлення (MTTD) і середній час відповіді (MTTR), за своєю суттю є помилковим.

MTTD і MTTR для порушень безпеки

У разі порушення безпеки MTTD і MTTR є прийнятними, але Palo Alto Networks вважає, що безпека повинна зосередитися на тому, щоб зробити все можливе, щоб запобігти порушенням безпеки, перш ніж вони відбудуться. Це означає, що організації повинні приділяти більше уваги середньому часу до інвентаризації (MTTI), оскільки неможливо захистити невідомі активи від невідомих ризиків.

Сучасні поверхні атаки динамічні. Без чіткого огляду, який постійно оновлюється, надто легко мати постійні вразливості та некеровані активи. Професіонали з безпеки можуть бути настільки якісними, наскільки вони мають у своєму розпорядженні дані. Palo Alto Networks вважає, що надійна основа безперервного виявлення та моніторингу гарантує, що організації зможуть йти в ногу з сучасними динамічними поверхнями атак, щоб знаходити, визначати пріоритети та пом’якшувати вразливості, щойно вони з’являються.

Більше на PaloAltoNetworks.com

Про Palo Alto Networks Palo Alto Networks, світовий лідер у сфері рішень для кібербезпеки, формує хмарне майбутнє за допомогою технологій, які змінюють спосіб роботи людей і компаній. Наша місія — бути кращим партнером із кібербезпеки та захищати наш цифровий спосіб життя. Ми допомагаємо вам вирішувати найбільші світові виклики безпеки за допомогою безперервних інновацій, використовуючи останні досягнення в області штучного інтелекту, аналітики, автоматизації та оркестровки. Пропонуючи інтегровану платформу та надаючи можливості зростаючій екосистемі партнерів, ми є лідерами у захисті десятків тисяч компаній у хмарах, мережах і мобільних пристроях. Наше бачення — це світ, у якому кожен день безпечніший за попередній.