Кілька днів тому стало відомо, що програмне забезпечення для передачі даних MOVEit, яке використовує AOK, має явну вразливість. BSI навіть зафіксував витік даних. Тим часом на сайті групи CLOP APT висить ультиматум: компанії, які постраждали у всьому світі, повинні звітувати до 14 червня та заплатити викуп за свої дані, інакше все буде опубліковано.

Хоча деякі експерти все ще сперечаються про те, хто використовував і атакував уразливість MOVEit Transfer у всьому світі, група APT опублікувала заяву на своїй сторінці витоку. Там зазначено, що вони хочуть викрасти масу даних у багатьох компаній. Компанії повинні звітувати електронною поштою на конкретні електронні адреси. Після цього вони отримають електронний лист із посиланням на чат. Там вони повинні обговорити вимогу викупу. Група називає це «тестом після проникнення» і розглядає оплату як послугу та хоче повернути дані. Проте: якщо компанія не платить, то всі дані мають бути опубліковані в Darknet.

Класична вимога викупу – тільки від компаній

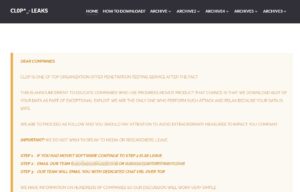

🔎 Група CLOP-APT опублікувала на своїй сторінці витоку заяву про те, що вони зібрали багато даних у всьому світі, використовуючи вразливість передачі MOVEit (Зображення: B2B-CS).

Потім у чаті CLOP хоче передати 10 відсотків викрадених даних компанії як доказ. Якщо компанії не звітують до 14 червня 2023 року, першим кроком є публікація назви відповідної компанії на сторінці витоку. Якщо постраждала компанія повідомляє, їй дається 3 дні для оплати. Якщо нічого не відбувається, CLOP хоче опублікувати дані через 10 днів. Водночас CLOP повідомляє, що «постраждалі державні, міські чи поліцейські органи не повинні повідомляти, оскільки вони не будуть зацікавлені в публікації цих даних». Однак чи можна довіряти цій інформації від кібергангстерів, ще невідомо.

Ультиматум до 14 червня 2023 року

Буде цікаво подивитися, які назви компаній з’являться на сторінці витоку інформації 14 червня 2023 року. Наразі багато компаній повідомили своїх клієнтів тощо про проблему з MOVEit Transfer, але дуже мало згадують про втрату даних. Залишається сподіватися, що у компаній вистачить сміливості не платити вимоги. Адже цим лише фінансуються нові атаки на себе та інші компанії. За даними Trend Micro, одна оплачена атака коштує ще 9.

Група CLOP рекламує на своїй сторінці витоку даних, що вона безпечно видалить дані, щойно компанія заплатить. Це було б доведено навіть відео. Однак будь-хто може зробити відео, видаливши дані, які, ймовірно, продовжують існувати як копія. Запис на сторінці витоку CLOP починається наступним чином. Однак ми видалили додаткові інструкції та адреси електронної пошти;

«ШАНОВНА КОМПАНІЯ.

CLOP — ОДНА З ПРОВІДНИХ ОРГАНІЗАЦІЙ, ЩО ПРОПОНУЮТЬ ПІСЛЯ-ПІСЛЯ-ПЕНЕТРАЦІЙНЕ ТЕСТУВАННЯ.

ЦЕ ОГОЛОШЕННЯ МЕТОМ ПОРАДИТИ КОМПАНІЯМ, ЯКІ ВИКОРИСТОВУЮТЬ ПРОДУКТИ PROGRESS MOVEIT, ЩО ІСНУЄ РИЗИК ЩО МИ БУДЕМО ЗАВАНТАЖИТИ БОЛЬШУ ЧАСТИНУ ЇХНІХ ДАНИХ У ЧАСТИНІ НАДЗВИЧАЙНОЇ АТАКИ. ТІЛЬКИ МИ ЗДІЙСНЮЄМО ТАКУ АТАКУ, І ВИ МОЖЕТЕ РОЗПОЧИТИСЯ, БО ВАШІ ДАНІ В БЕЗПЕЦІ.

МИ ДІЄМО НИЖЧЕ, І ВИ МАЄТЕ БУТИ ОБЕРЕЖНИМИ, ЩОБ УНИКНУТИ ВИНЯТКОВИХ ЗАХОДІВ, ЩО ВПЛИВАЮТЬ НА ВАШ БІЗНЕС…..»

У вас є хвилинка?

Приділіть кілька хвилин для нашого опитування користувачів 2023 року та допоможіть покращити B2B-CYBER-SECURITY.de!Вам потрібно відповісти лише на 10 запитань, і у вас є шанс виграти призи від Kaspersky, ESET і Bitdefender.

Тут ви переходите безпосередньо до опитування

AOK тепер втратив дані чи ні?

AOK пише на своєму веб-сайті, що все ще перевіряє, чи не було втрачено дані: «Водночас проводяться додаткові перевірки, щоб визначити, чи дозволила прогалина в безпеці доступ до соціальних даних застрахованих осіб. Щойно цей тест буде завершено та будуть доступні дійсні результати, спільнота AOK повідомить вас про це». BSI, з іншого боку, має в своєму розпорядженні інформація про безпеку від 02.06.2023 вже витік даних: «BSI стежить за активним використанням уразливості з підтвердженим витоком даних. Наразі немає доказів використання зловмисного програмного забезпечення».

Більше на AOK-BV.de