Зараз злочинці використовують ШІ, щоб зробити свої атаки програм-вимагачів ще ефективнішими. Якщо подивитися на останні розробки, то все однозначно не видно. Завдяки ШІ фішингові листи стають кращими та небезпечнішими.

Програми-вимагачі вже давно є справжньою проблемою для організацій будь-якого розміру. У недавньому дослідженні дослідники безпеки з Barracuda змогли довести, що зросла не лише кількість атак програм-вимагачів, але й якість.

AI створює граматично правильні фішингові листи

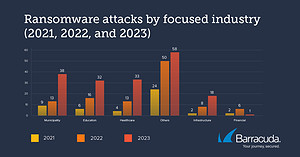

🔎 Графік 1: Атаки програм-вимагачів почастішали в усіх галузях за останні роки (Зображення: Barracuda Networks)

У номінальному вираженні кількість зареєстрованих атак у всіх галузях минулого року подвоїлася, а з 2021 року зросла більш ніж у чотири рази. Це значною мірою завдяки ШІ для автоматизації, який допомагає злочинцям здійснювати більше атак. При цьому якість також підвищується. Зловмисники використовують генеративний штучний інтелект для створення добре розроблених і граматично правильних фішингових електронних листів дуже швидко та без особливих зусиль. ШІ означає, що ці електронні листи важко розпізнати через граматичні та орфографічні помилки. Інструменти програм-вимагачів як послуга та генеративний штучний інтелект для копірайтингу та створення коду спрощують кіберзлочинцям займатися своєю торгівлею.

Можливий захист від програм-вимагачів

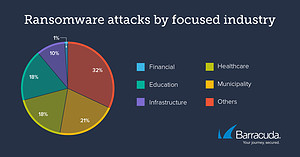

На перший погляд, здається, що ліків від програм-вимагачів немає. Однак, якщо ви подивитеся на кількість успішних атак у галузях, виявиться тенденція: фінансові установи атакуються рідше, ніж органи державного управління, освіти чи системи охорони здоров’я. Частка атак програм-вимагачів зросла з року в рік у всіх п’яти галузях, за винятком фінансових компаній. Атаки на громади зросли з 12% до 21%, атаки на охорону здоров’я з 12% до 18%, атаки на освіту з 15% до 18%, а атаки на інфраструктуру з 8% до 10%. Для порівняння кількість атак на фінансові установи впала з шести до одного відсотка.

Фінансові установи краще захищені

🔎 Графік 2: зловмисники зосереджуються на менш захищених галузях, таких як державне управління чи охорона здоров’я (Зображення: Barracuda Networks).

Той факт, що фінансові установи будуть дуже затребуваними жертвами з потенційно високою прибутковістю для зловмисників, але вони зосереджуються на галузях, де більше бракує грошей, дає чіткий висновок: фінансова індустрія має вищі бюджети безпеки, а тому є кращою захищені, і зловмисникам доведеться інвестувати значно більше у свої атаки. Очікувана віддача інвестицій для зловмисників, таким чином, значно нижча, ніж у галузях, які менш захищені, але також обіцяють меншу віддачу.

Завдяки ШІ атаки програм-вимагачів стають успішнішими та частішими. Проте фінансова індустрія доводить, що захистити від атак можна краще. З одного боку, це означає, що всім іншим галузям доведеться витрачати більше ресурсів, особливо якщо плани безперервності бізнесу та аварійного відновлення, а також технології, що використовуються, більше не відповідають вимогам актуальності. Але навіть окрім придбання нових технологій безпеки, компанії можуть запровадити певні заходи для покращення своєї стійкості.

П’ять практик для підвищення стійкості до програм-вимагачів:

1. Виявлення та профілактика

Пріоритетом має бути забезпечення заходів та інструментів для виявлення та запобігання успішній атаці. У сучасному середовищі загроз, що швидко розвивається, це означає впровадження глибоких багаторівневих технологій безпеки, включаючи захист електронної пошти на основі штучного інтелекту та заходи з нульовою довірою, безпеку програм, пошук загроз, можливості XDR та ефективне реагування на інциденти.

2. Стійкість і відновлення

Навіть маючи обмежені ресурси, ви можете ефективно відновлюватися після атак програм-вимагачів. По-перше, очікуйте, що зловмисники також будуть націлені на інфраструктуру безперервності бізнесу та аварійного відновлення, включаючи системи резервного копіювання. Численні інциденти показують, що зловмисники часто лише вимагають викуп

коли вони впевнені, що жертва має обмежені можливості для одужання. Нижче наведено кілька порад щодо того, як краще підготуватися до атак.

- Сегментуйте та ізолюйте системи безпеки

- Використовуйте інше сховище, наприклад, для керування користувачами. окремий протокол Active Directory та/або Lightweight Directory Access Protocol)

- Використовуйте надійніші механізми багатофакторної автентифікації (MFA) замість push-повідомлень

- Використовуйте шифрування

- Захистіть політики та документацію за допомогою шифрування та привілейованого доступу та зберігайте їх в іншій формі

3. Більше способів захисту резервних копій, повітряних проміжків і хмарних резервних копій

Відокремлення сховища від типового операційного середовища адміністратора повітряним проміжком покращує його безпеку. Хмара – найкращий варіант у цьому випадку. Однак слід мати на увазі, що відновлення через Інтернет трохи повільніше, ніж локальне відновлення. Серед інших способів підвищення безпеки резервних копій:

- Нульова довіра для доступу до рішення для резервного копіювання

- Зменште доступ за допомогою керування доступом на основі ролей

- Реалізація незмінних сховищ файлів

- Уникнення «спільного використання мережі» для середовища резервного копіювання

- Використання спеціально розробленого, повністю інтегрованого рішення, щоб програмне та апаратне забезпечення були єдиними

4. Виділені резервні пристрої

На жаль, гіпервізори віртуальних машин представляють додаткові поверхні для атак, які зловмисники можуть використовувати для проникнення в рішення резервного копіювання. Тому все одно рекомендується використовувати спеціальне рішення пристрою резервного копіювання, якщо цільовий час відновлення (RTO) є агресивним. Ні в якому разі не використовуйте власні розробки.

5. Не забувайте про програми SaaS

Важливо захистити дані, що зберігаються в хмарі. Облікові записи Microsoft 365 та інші програми SaaS, зареєстровані в Azure AD, містять важливі активи даних, які вимагають постійної класифікації даних, контролю доступу та стратегії справжнього захисту даних.

Висновок: покращити стійкість

ШІ зробив програми-вимагачі ще небезпечнішими. Це не тільки полегшує напади, але й частішає. Залишається так, що, подібно до вдосконалення програм-вимагачів, організації повинні постійно покращувати власну стійкість, щоб не стати жертвою та не платити викуп за розшифровку даних. Стійкість до атак можна покращити за допомогою багатьох заходів. Окрім впровадження глибоких, багаторівневих технологій безпеки, це також включає численні організаційні практики, каже доктор. Клаус Ґері, віце-президент і генеральний менеджер з безпеки мережі Barracuda Networks.

Більше на Barracuda.com

Про Barracuda Networks Barracuda прагне зробити світ безпечнішим і вважає, що кожен бізнес повинен мати доступ до хмарних рішень безпеки для всього підприємства, які легко придбати, розгорнути та використовувати. Barracuda захищає електронну пошту, мережі, дані та програми за допомогою інноваційних рішень, які розвиваються та адаптуються на шляху клієнта. Понад 150.000 XNUMX компаній у всьому світі довіряють Barracuda, щоб вони могли зосередитися на розвитку свого бізнесу. Для отримання додаткової інформації відвідайте www.barracuda.com.