Оскільки Microsoft тепер заблокувала всі макроси за замовчуванням, кібер-зловмисники шукали нові способи – і вони їх знайшли. Дослідники з безпеки з Proofpoint помітили це та змогли отримати уявлення про поведінку кіберзлочинців.

Ці деформації здебільшого пов’язані з тим, що Microsoft тепер блокує макроси за замовчуванням. Тому всі учасники харчового ланцюга кіберзлочинців – від маленького недосвідченого хакера до найдосвідченіших кіберзлочинців, які здійснюють масштабні атаки програм-вимагачів – змушені адаптувати спосіб своєї роботи.

Немає макросів? Є й інші шляхи!

🔎 Оскільки макроси VBA та XL4 заблоковано, такі зловмисники, як Qbot, переходять на інші типи файлів, як-от контрабанда HTML або VHD (Зображення: Proofpoint).

Дослідники безпеки Proofpoint змогли отримати цінну інформацію про зміну поведінки кіберзлочинців. Як наслідок, зловмисники зараз активно експериментують із застарілими типами файлів, неочікуваними ланцюжками атак і різноманітними техніками розповсюдження корисного навантаження зловмисного програмного забезпечення, включно з програмами-вимагачами.

Proofpoint зміг зробити такі спостереження:

- Кіберзлочинці продовжують тестувати різні підходи, щоб знайти найефективніший спосіб скомпрометувати ціль через електронну пошту. Це свідчить про те, що не існує надійного, єдиного методу, який використовувався б усіма учасниками екосистеми кіберзлочинності.

- Як тільки група кіберзлочинців використовує нову техніку, її також використовують інші групи злочинців протягом наступних тижнів або місяців.

- Найдосконаліші учасники кіберзлочинності мають час і ресурси для розробки та тестування нових методів доставки зловмисного програмного забезпечення.

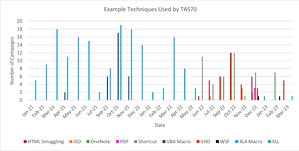

Приклад угруповання кіберзлочинців TA570, також відомого як «Qbot», є гарною ілюстрацією того, наскільки різняться тепер зловмисники у своїх зусиллях доставити зловмисне програмне забезпечення своїм потенційним жертвам.

Qbot змінює всю свою стратегію

Спочатку, тобто до червня 2022 року, TA570 майже виключно використовував макроси VBA та макроси XL4 у своїх кампаніях для розповсюдження шкідливих програм. Зазвичай це був Qbot, але також IcedID. У червні 2022 року дослідники безпеки Proofpoint змогли спостерігати перші зміни. Група звернулася до кількох нових тактик, методів і процедур (TTP), зокрема вперше використовуючи контрабанду HTML.

У наступні місяці TA570 вдався до нових і різних TTP, використовуючи до шести різних унікальних ланцюжків атак і численні типи файлів протягом одного місяця. Типи файлів включають PDF, LNK, віртуальні жорсткі диски (VHD), ISO, OneNote, Windows Script File (WSF) і XLL, серед інших.

Експерти Proofpoint зібрали свої висновки щодо зникнення макросів як вектора атаки під час детального розслідування у звіті у форматі PDF.

Безпосередньо до PDF-звіту на Proofpoint.com

Про Proofpoint Proofpoint, Inc. є провідною компанією з кібербезпеки. У центрі уваги Proofpoint – захист працівників. Оскільки це означає найбільший капітал для компанії, але також і найбільший ризик. Завдяки інтегрованому пакету хмарних рішень кібербезпеки Proofpoint допомагає організаціям у всьому світі зупиняти цілеспрямовані загрози, захищати їхні дані та навчати корпоративних ІТ-користувачів про ризики кібератак.