Trend Micro випускає звіт про ситуацію з безпекою в середині року. Зростання атак програм-вимагачів на Linux і вбудовані системи є особливо вражаючим: збільшення на 75 відсотків. Звіт про півріччя 2022 у вільному доступі.

Відповідно до цього, компанія загалом заблокувала 2022 мільярди кіберзагроз у першій половині 63 року. Всі значення в підвищенні у першій половині 2022 року порівняно з першою половиною 2021 року. Збільшення атак програм-вимагачів на системи Linux на 75 відсотків вражає Виходячи з цих висновків, експерти з безпеки очікують, що атаки на ці системи продовжать зростати в найближчі роки.

За перше півріччя 2022 року японський фахівець з IT-безпеки заблокував 63 мільярди загроз по всьому світу. Це на 52% більше, ніж за аналогічний період минулого року. Державний сектор, виробництво та охорона здоров’я були головними цілями для атак шкідливих програм.

Програми-вимагачі залишаються найбільшою загрозою

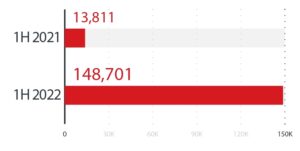

Виявлення атак програм-вимагачів як послуг різко зросло в першій половині 2022 року, особливо від великих гравців: LockBit зафіксував 500-відсоткове зростання порівняно з минулим роком, тоді як кількість виявлень Conti майже подвоїлася за шість місяців. Зокрема, бізнес-модель Ransomware-as-a-Service (RaaS) принесла значні прибутки розробникам програм-вимагачів та їхнім партнерам («афілійованим особам»).

Постійно з’являються нові групи програм-вимагачів. Найпомітніша група в першій половині року — Black Basta. Лише за два місяці ці кіберзлочинці атакували аж 50 компаній. Як показують результати звіту Trend Micro, багато атак продовжують націлюватися на великі підприємства («полювання на велику дичину»), хоча малий і середній бізнес (SMB) також стає все більш популярною ціллю.

використання вразливостей

Одним із основних напрямків атаки програм-вимагачів є використання вразливостей. Ініціатива Zero Day Initiative (ZDI) Trend Micro опублікувала рекомендації щодо 944 уразливостей за цей період, що на 23 відсотки більше, ніж у попередньому році. Кількість опублікованих повідомлень про критичні помилки навіть зросла на 400 відсотків у порівнянні з минулим роком.

Результати також показують, що групи Advanced Persistent Threat (APT) вдосконалюють свої методи, використовуючи розгалужену інфраструктуру та поєднуючи різні інструменти зловмисного програмного забезпечення. Десятикратне збільшення кількості виявлень Emotet є ще одним доказом того, що зловмисники все частіше використовують це зловмисне програмне забезпечення у своїй тактиці.

Існує занепокоєння тим, що зловмисники все частіше можуть використовувати такі вразливості швидше, ніж постачальники можуть випускати оновлення виправлень або компанії можуть їх виправляти. Невиправлені вразливості сприяють зростанню поверхні цифрових атак, з якою стикаються багато організацій. Зростання кількості гібридних робочих місць також продовжує розширювати ІТ-середовище. Насправді, згідно з нещодавнім дослідженням Trend Micro, понад дві п’ятих (43 відсотки) компаній у всьому світі вважають, що це «виходить з-під контролю».

Захист для зростаючої поверхні атаки

Повна видимість у хмарі особливо важлива, оскільки кіберзлочинці використовують неправильно налаштоване середовище, все частіше використовуючи нові методи, такі як хмарний криптомайнінг і хмарне тунелювання. Зокрема, зловмисники часто зловживають хмарним тунелюванням для маршрутизації трафіку зловмисного програмного забезпечення або розміщення фішингових веб-сайтів.

«Нові та нові групи загроз розвивають свої бізнес-моделі та націлюють свої атаки ще точніше. Щоб зменшити ризик, організації повинні краще картографувати, розуміти та захищати свою зростаючу поверхню цифрових атак», — сказав Джон Клей, віце-президент відділу аналізу загроз у Trend Micro. «Уніфікована платформа кібербезпеки є найкращою відправною точкою для цього».

Більше на TrendMicro.com

Про Trend Micro Як один із провідних світових постачальників ІТ-безпеки, Trend Micro допомагає створити безпечний світ для обміну цифровими даними. Завдяки більш ніж 30-річному досвіду в галузі безпеки, глобальним дослідженням загроз і постійним інноваціям Trend Micro пропонує захист для компаній, державних установ і споживачів. Завдяки нашій стратегії безпеки XGen™ наші рішення отримують переваги від поєднання методів захисту між поколіннями, оптимізованих для передових середовищ. Інформація про мережеві загрози забезпечує кращий і швидший захист. Оптимізовані для хмарних робочих навантажень, кінцевих точок, електронної пошти, Інтернету речей і мереж, наші підключені рішення забезпечують централізовану видимість у всьому підприємстві для швидшого виявлення загроз і реагування.