Експерти з безпеки Proofpoint виявили нову хакерську групу під назвою TA866, яка атакувала десятки тисяч компаній за допомогою зловмисного програмного забезпечення в період з жовтня 2022 року по січень 2023 року. Діяльність спрямована, зокрема, на організації в Німеччині та США.

Одна деталь атак TA866 виділяється: кіберзлочинці спочатку аналізують скріншоти ІТ-середовища своїх потенційних жертв, щоб визначити особливо прибуткові цілі. Вони лише намагаються заразити жертву ботом або крадієм, якщо вважають, що це варто подальшого залучення.

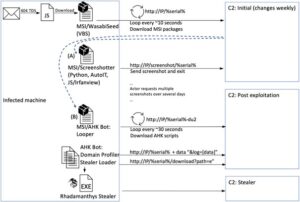

🔎 Ланцюжок атак показує всі задіяні сценарії, інструменти та зловмисне програмне забезпечення (Зображення: Proofpoint).

Запуск атаки з екранним часом

З жовтня 2022 року по січень 2023 року Proofpoint спостерігав кластер фінансово мотивованої діяльності, яку експерти називають «екранним часом». Ланцюжок атак починається з електронного листа, який містить шкідливе вкладення або URL-адресу. Обидва призводять до зловмисного програмного забезпечення, відомого як «WasabiSeed» і «Screenshotter». У деяких випадках Proofpoint спостерігав дії, які включали AHK Bot і Rhadamanthys Stealer після первинного зараження.

Більшість кампаній у жовтні та листопаді 2022 року складалися з обмеженої кількості електронних листів і були зосереджені на невеликій кількості компаній. За кампаніями спостерігали в середньому один або два рази на тиждень, а повідомлення містили вкладені файли видавців. У листопаді та грудні 2022 року, приблизно в той час, коли група перейшла на використання URL-адрес, масштаби операцій зросли, а обсяг електронної пошти різко зріс. Типові кампанії включали тисячі або навіть десятки тисяч електронних листів і могли спостерігатися від двох до чотирьох разів на тиждень. У січні 2023 року частота кампаній зменшилася, але кількість електронних листів зросла ще більше.

Ланцюг зараження

23 і 24 січня 2023 року Proofpoint спостерігав за десятками тисяч електронних листів, націлених на понад тисячу компаній. Ці повідомлення були спрямовані на організації в США та Німеччині. Здавалося, що надіслані електронні листи базувалися на викраденні ланцюжків і заманювали такими рядками теми, як «Перевірте мою презентацію». Ці повідомлення містили шкідливі URL-адреси, які запускали багатоетапний ланцюг атак. Коли користувач натискає URL-адресу, він запускає ланцюг атак. У дописі в блозі на Proofpoint усі окремі кроки розглядаються та документуються за допомогою різних скріншотів.

Більше на proofpoint.com

Про Proofpoint Proofpoint, Inc. є провідною компанією з кібербезпеки. У центрі уваги Proofpoint – захист працівників. Оскільки це означає найбільший капітал для компанії, але також і найбільший ризик. Завдяки інтегрованому пакету хмарних рішень кібербезпеки Proofpoint допомагає організаціям у всьому світі зупиняти цілеспрямовані загрози, захищати їхні дані та навчати корпоративних ІТ-користувачів про ризики кібератак.