Команда Nautilus, дослідницький підрозділ Aqua Security, що спеціалізується на хмарних технологіях, виявила новий вектор атаки, який кіберзлочинці можуть використовувати для націлювання на компанії, які використовують програми-вимагачі. Команда вперше виявила атаку програм-вимагачів на основі Python, спрямовану на програмне забезпечення з відкритим кодом Jupyter Notebook, популярне серед професіоналів з обробки даних.

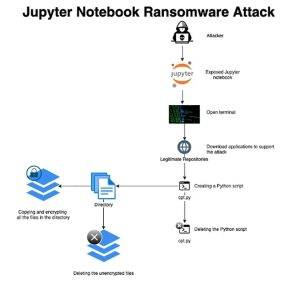

Зловмисники спочатку отримують доступ через неправильно налаштоване середовище, а потім запускають сценарій програм-вимагачів, який шифрує кожен файл у вказаному шляху на сервері, а потім видаляє себе після виконання, щоб приховати атаку. Оскільки Jupyter Notebook використовується для аналізу даних і створення моделей даних, ця атака може завдати значної шкоди організаціям, якщо ці середовища не захищені належним чином.

Підприємства та дослідники знаходяться під загрозою

Дослідники створили приманку за допомогою підключеної до Інтернету програми Jupyter, призначеної для моделювання реального корпоративного середовища. Таким чином, він містив доступ до реальних екземплярів Jupyter Notebooks і необроблених даних, які зловмисник міг зашифрувати. Для виявлення атаки використовувався Tracee від Aqua Security, інструмент безпеки та криміналістики з відкритим вихідним кодом для Linux.

Кіберзлочинці використовують популярне програмне забезпечення Jupyter для атаки на ноутбуки за допомогою програм-вимагачів (Зображення: Aqua Security).

Є кілька рекомендацій для користувачів Jupyter Notebook щодо захисту від цього методу

- Використовуйте маркери або інший метод автентифікації, щоб контролювати доступ до вашої програми розробки даних.

- Обов’язково використовуйте SSL для захисту даних під час передавання.

- Обмежте вхідний трафік до програми або повністю заблокувавши доступ до Інтернету, або, якщо середовище вимагає доступу до Інтернету, використовуйте правила мережі або VPN для контролю вхідного трафіку. Також рекомендується обмежити вихідний доступ.

- Запускайте свої програми з непривілейованим користувачем або користувачем з обмеженими правами.

- Переконайтеся, що ви знаєте всіх користувачів блокнотів Jupyter. Ви можете запитувати користувачів у базі даних Sqlite3, яку слід знайти за таким шляхом: './root/.local/share/jupyter/nbsignatures.db'. Якщо доступ SSH до сервера ввімкнено, ви також можете перевірити авторизовані файли ключів SSH, щоб переконатися, що ви знаєте всі ключі та що немає невідомих користувачів або ключів.

Aqua Security опублікувала детальний блог із детальним описом спостережуваних атак Team Nautilus honeypot і kill: Попередження про загрозу: перша атака Python Ransomware, спрямована на ноутбуки Jupyter.

Більше на Aquasec.com

Про Aqua Security

Aqua Security є найбільшим постачальником нативної безпеки в чистій хмарі. Aqua дає своїм клієнтам свободу впроваджувати інновації та прискорювати свою цифрову трансформацію. Платформа Aqua Platform забезпечує запобігання, виявлення та автоматизацію реагування протягом життєвого циклу додатків, щоб захистити ланцюжок поставок, хмарну інфраструктуру та поточні робочі навантаження — незалежно від того, де вони розгорнуті.