Microsoft artık tüm makroları varsayılan olarak engellediğinden, siber saldırganlar yeni yollar arıyor ve buluyorlar. Proofpoint'ten güvenlik araştırmacıları bunu gözlemledi ve siber suçluların davranışlarına ilişkin içgörüler elde edebildi.

Bu çözgüler, büyük ölçüde Microsoft'un artık makroları varsayılan olarak engellemesinden kaynaklanmaktadır. Bu nedenle, küçük, deneyimsiz bilgisayar korsanlarından büyük ölçekli fidye yazılımı saldırıları gerçekleştiren en deneyimli siber suçlulara kadar siber suçlu besin zincirindeki tüm oyuncular, çalışma biçimlerine uyum sağlamak zorunda kalıyor.

Makro yok mu? Başka yollar da var!

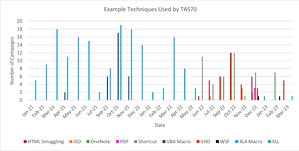

🔎 VBA ve XL4 makroları engellendiğinden, Qbot gibi saldırganlar HTML kaçakçılığı veya VHD (Resim: Proofpoint) gibi diğer dosya türlerine geçiş yapıyor.

Proofpoint'in güvenlik araştırmacıları, siber suçluların değişen davranışlarına ilişkin değerli içgörüler elde edebildi. Sonuç olarak, saldırganlar artık fidye yazılımı da dahil olmak üzere kötü amaçlı yazılım yüklerini çoğaltmak için eski dosya türleri, beklenmedik saldırı zincirleri ve çeşitli teknikler üzerinde kapsamlı deneyler yapıyor.

Proofpoint şu gözlemleri yapabildi:

- Siber suçlular, bir hedefi e-posta yoluyla ele geçirmenin en etkili yolunu bulmak için farklı yaklaşımları test etmeye devam ediyor. Bu da siber suç ekosistemindeki tüm aktörler tarafından kullanılan güvenilir, tek tip bir yöntemin olmadığını göstermektedir.

- Bir grup siber suçlu yeni bir teknik kullanır kullanmaz, takip eden haftalarda veya aylarda diğer suçlu grupları tarafından da kullanılır.

- Özellikle kurnaz siber suç aktörleri, yeni kötü amaçlı yazılım dağıtım teknikleri geliştirmek ve test etmek için gereken zamana ve kaynaklara sahiptir.

"Qbot" olarak da bilinen siber suç grubu TA570 örneği, faillerin artık potansiyel kurbanlarına kötü amaçlı yazılım dağıtma çabalarında ne kadar çeşitlilik gösterdiğinin iyi bir örneğidir.

Qbot tüm stratejisini değiştiriyor

Başlangıçta, yani Haziran 2022'den önce TA570, kötü amaçlı yazılım yüklerini dağıtmak için kampanyalarında neredeyse yalnızca VBA makrolarını ve XL4 makrolarını kullanıyordu. Bu genellikle Qbot, aynı zamanda IcedID idi. Haziran 2022'de Proofpoint'in güvenlik araştırmacıları ilk değişiklikleri gözlemleyebildi. Grup, özellikle HTML kaçakçılığını ilk kez kullanan birkaç yeni Taktik, Teknik ve Prosedüre (TTP) yöneldi.

Takip eden aylarda TA570, bir ayda altı adede kadar farklı ve benzersiz saldırı zinciri ve çok sayıda dosya türü kullanarak yeni ve farklı TTP'lere başvurdu. Dosya türleri arasında diğerleri arasında PDF, LNK, Sanal Sabit Diskler (VHD), ISO, OneNote, Windows Komut Dosyası Dosyası (WSF) ve XLL'ler yer alır.

Proofpoint uzmanları, makroların bir saldırı vektörü olarak ortadan kaybolmasıyla ilgili bulgularını ayrıntılı bir incelemede bir PDF raporunda derlediler.

Doğrudan Proofpoint.com'daki PDF raporuna

Prova Noktası Hakkında Proofpoint, Inc. önde gelen bir siber güvenlik şirketidir. Proofpoint'in odak noktası, çalışanların korunmasıdır. Çünkü bunlar bir şirket için en büyük sermaye, aynı zamanda en büyük risk anlamına gelir. Entegre bir bulut tabanlı siber güvenlik çözümleri paketiyle Proofpoint, dünyanın dört bir yanındaki kuruluşların hedeflenen tehditleri durdurmasına, verilerini korumasına ve kurumsal BT kullanıcılarını siber saldırı riskleri konusunda eğitmesine yardımcı olur.