Bitdefender Labs tarafından yapılan yeni bir araştırmaya göre, tüm MS Office uygulamaları (Outlook, Word, Excel, OneNote ve PowerPoint dahil), kullanıcıları farklı adreslere yönlendirmek için uluslararası alan adı (IDN) homografı kimlik avı saldırılarına karşı savunmasızdır.

Bitdefender, birkaç aydır sürekli olarak bu tür homograf kimlik avını gözlemledi ve şirketlere ilgili risklerden kaçınmak için karşı önlemler almalarını şiddetle tavsiye ediyor. Bitdefender Labs, Ekim 2021'de bu sorunu Microsoft'a bildirdi ve Microsoft Güvenlik Yanıt Merkezi sonuçların geçerli olduğunu onayladı. Microsoft'un bu sorunu çözüp çözmeyeceği veya ne zaman çözeceği henüz belli değil.

IDN alanı saldırı için sahte

Uygulamada, bu saldırı olasılıkları şu anlama gelir: Bir IDN alanı, standart ASCII karakter kümesine ait olmayan ve çift noktalı veya özel karakterler içeren karakterlerden de oluşur. Bu etki alanı, kullanıcının ziyaret ettiğini düşündüğü orijinal meşru etki alanı için mükemmel bir maske olabilir. Düzenli olarak gerçekleşen homograf kimlik avı saldırıları, Kiril "a" ve Latince "a" gibi görünüşte özdeş karakterlerin Unicode standardına göre farklı karakterler olduğu gerçeğine dayanır. Unicode standardı, bir karakterin elektronik olarak nasıl saklanacağını belirtir. Latince "a", "U+0061", Kiril "a", "U+0430" koduna sahiptir. Bu nedenle "apple.com" IDN'si Kiril "a" veya Kiril "e" içeremez. Onlara tıklayan herkes donanım üreticisine değil, bilgisayar korsanları tarafından işletilen ve kullanılan bir web sitesine ulaşır.

Örneğin, Word önizlemesinde, aslında sahte bir web sitesine işaret eden meşru web sitelerine işaret ettiği varsayılan homograf IDN'leri gösterilir. Meşru web sitesi ve sahte IDN ayırt edilemez ve Office'te önizlendiğinde bile maskelenmiş olarak kalır, bu da kötü amaçlı bir bağlantıya tıklama olasılığını büyük ölçüde artırır.

Microsoft Office'teki yanlış etki alanları maskelenmiş durumda kalıyor

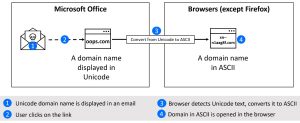

Fikir yeni değil. Ancak, artık tüm Microsoft Office paketini etkiliyor. Web tarayıcılarında IDN homograf saldırıları riski artmış olsa da, Bitdefender, kötü amaçlı IDN'lerin MS Office uygulamalarında maskelenmiş olarak kaldığını ve güvenlik bilincine sahip bir kullanıcının bile yanlış etki alanına tıklama olasılığını artırdığını bulmuştur. (Şekil 1-3). Tarayıcıdaki görünüm daha sonra kötü amaçlı sitenin maskesini kaldırır - ancak çoğu durumda yalnızca. Ayrıca, telaşlı veya hızlı hareket eden kullanıcılar, tarayıcıdaki maskelemeyi fark etmeyebilir veya çok geç fark edebilir, hata yapabilir ve aslında daha önce kamufle edilen web sitesini açabilir.

Bitdefender, Microsoft Office dışındaki uygulamaları karışık sonuçlarla test etti: bazıları her zaman gözle görülür şekilde kullanıcının ulaştığı gerçek, yani kötü niyetli adresi gösterirken, diğerleri homografı gösteriyordu.

Microsoft Office, IDN'yi normalde Unicode'da görüntüler - ancak ASCII'de çıkış yapılmadan kötü amaçlıdır. (Resim: Bitdefender).

Finansal kurumları ve kripto borsalarını hedefleme

Homograf IDN'lere dayalı saldırıların gerçekleştirilmesi kolay değildir. Ancak, Gelişmiş Kalıcı Tehditleri (APT) ile karmaşık saldırılar başlatmak isteyen siber suçlular ve bir hizmet olarak fidye yazılımı için etkili bir araçtır. Bitdefender, finansal kurumlara ve kripto para borsalarına karşı kimlik sahtekarlığı gözlemledi.

Bitdefender güvenlik önerileri

Şirketler ve kullanıcılar, aşağıdaki önlemlerle homograf IDN'ler ile saldırılara karşı kendilerini koruyabilirler:

- Farkındalık yaratma: Şirketler, konumları nedeniyle hedef odaklı kimlik avı saldırılarının olası kurbanı olan çalışanlara yönelik tehlikeye özellikle dikkat çekmelidir. Bu durumda URL'nin ve kilit simgesinin kontrolü yeterli değildir.

- Endpoint Protection: Endpoint Detection and Response, kötü amaçlı web sitelerini algılar ve engeller.

- İtibar kontrolü: IP ve URL itibar hizmetleri tüm cihazlarda çalışıyor olmalıdır. Pratik bir kural: URL xn-- ile başlıyorsa, web sitesi şüphelidir.

- Şirkete ait sayfalarda çok faktörlü tanımlama, böyle bir saldırının boşuna olduğu ve bilgisayar korsanlarının artık oturum açma bilgilerine erişemeyeceği anlamına gelir.

- Tarayıcı Güncellemeleri: Web tarayıcıları ve diğer üretkenlik araçları her zaman güncel olmalıdır.

- Gözünüz tedarik zincirinde olsun: Homograflar, tedarik zinciri aracılığıyla şirketin BT'sine girebilir. Bu nedenle tedarikçilerden, müşterilerden veya ortaklardan alınan belgeler kontrol edilmelidir.

- Alan adlarını geniş çapta kaydedin: İşletmeler, işletmenizle ilişkilendirilebilecek çeşitli Unicode yazımlarındaki tüm alan adlarından haberdar olmalıdır. O zaman bilgisayar korsanları bu sayfaları kendileri için tekelleştiremezler. IDN'ler tek bir Unicode karakter seti ile sınırlı olduğundan, olası kombinasyonlar ve dolayısıyla kaydedilecek web sitelerinin sayısı sınırlıdır. Bitdefender Labs, çok az şirketin tüm potansiyel sahtekarlık etki alanlarını proaktif olarak kaydettiğini tespit etti.

Bitdefender Hakkında Bitdefender, 500'den fazla ülkede 150 milyondan fazla sistemi koruyan siber güvenlik çözümleri ve antivirüs yazılımında dünya lideridir. 2001 yılında kuruluşundan bu yana şirketin yenilikleri düzenli olarak mükemmel güvenlik ürünleri ve özel müşteriler ve şirketler için cihazlar, ağlar ve bulut hizmetleri için akıllı koruma sağladı. Tercih edilen tedarikçi olarak Bitdefender teknolojisi, dünyanın dağıtılan güvenlik çözümlerinin yüzde 38'inde bulunur ve hem endüstri profesyonelleri, üreticiler hem de tüketiciler tarafından güvenilmekte ve tanınmaktadır. www.bitdefender.de