Adobe InDesign'ı kötüye kullanan ve bunu kötü amaçlı bağlantılar dağıtmak için kullanan yeni bir kimlik avı dolandırıcılığı yükselişte. Görünüşe göre kampanya o kadar başarılıydı ki Barracuda söz konusu kimlik avı e-postalarının sayısının günde 75'ten 2.000'e çıktığını gördü.

Kimlik avı saldırıları, tespit edilmekten kaçınmak ve kurbanları tuzağa düşürmek için çeşitli yöntemler kullanılarak giderek daha karmaşık hale geliyor. Tanınmış ve güvenilir bir belge yayınlama sistemi olan Adobe InDesign'ı kötüye kullanan kimlik avı saldırılarında şu anda bir artış var.

30 kat artış: Adobe InDesign bağlantılarıyla kimlik avı

Barracuda Telemetri'ye göre Adobe InDesign bağlantılarını içeren e-postaların sayısı Ekim ayından bu yana neredeyse 30 kat arttı. Günlük sayı daha önce günde e-posta başına 75 civarındayken, artık 2.000 civarına çıktı. Bu e-postaların neredeyse 10'da biri (yüzde 9) aktif kimlik avı bağlantıları içeriyor. Bu bağlantıların birçoğunun üst düzey etki alanı ".ru" vardır ve kaynak site için proxy görevi gören bir İçerik Dağıtım Ağı'nın (CDN) arkasında barındırılır. Bu, içeriğin kaynağının gizlenmesine yardımcı olur ve güvenlik teknolojilerinin saldırıları tespit edip engellemesini zorlaştırır.

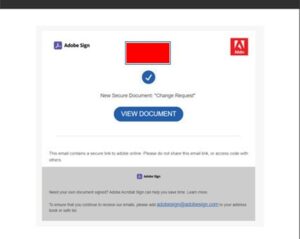

Ayrıca kimlik avı e-postalarında hedef kişiler tarafından bilindiği ve güven uyandırdığı için meşru marka logoları kullanılmaktadır. Bu, saldırganların bu mesajları oluşturmak için zaman ve kaynak harcadıklarını gösteriyor. Mesajlar, alıcıdan kendisini indd.adobe(.)com alt etki alanında barındırılan ancak saldırının bir sonraki aşamasını gerçekleştirmek için aslında saldırganlar tarafından kontrol edilen başka bir web sitesine götürecek bir bağlantıya tıklamasını ister.

Bu saldırılar neden başarılı oluyor?

Adobe InDesign'dan yararlanan saldırılar, tespit edilmekten kaçınmak ve kurbanlarını kandırmak için çeşitli taktikler kullanır:

- Genellikle engellenmeyen, iyi bilinen ve güvenilir bir alan adı kullanıyorsunuz.

- Ayrıca bir yayınlama programı kullanarak çok ikna edici sosyal mühendislik saldırıları oluşturabilirler.

- Alıcı bağlantıya tıkladığı anda başka bir web sitesine yönlendirilecektir. Bu, mesajın gövdesinde geleneksel güvenlik araçlarının tespit edip engelleyebileceği bilinen hiçbir kötü amaçlı URL bağlantısı olmadığı anlamına gelir.

- CDN'nin arkasında barındırılan saldırılar için bu, içeriğin kötü amaçlı kaynağının gizlenmesine yardımcı olur ve güvenlik teknolojilerinin saldırıyı tespit edip engellemesini zorlaştırır.

Koruma tedbirleri

Bu saldırılara karşı savunma yapmak için kuruluşların hem yeni hem de bilinen tehditleri tespit edebilen gelişmiş, çok katmanlı, yapay zeka destekli e-posta güvenliğine sahip olması önemlidir. Bu aynı zamanda kullanıcıların kötü amaçlı URL'lere tıklamamasını sağlamak için bir bağlantı koruma özelliği de içermelidir. Teknoloji, yönlendirmeye izin vermeden önce bağlantının güvenli olup olmadığını belirlemek için tıklama sırasında her URL'yi kontrol eder. E-posta ile alıcı arasında bir koruma katmanı olarak bu özellik, tehditler yeni veya bilinmediğinde kritik bir son savunma hattı sağlar.

Daha fazlası Barracuda.com'da

Barracuda Ağları Hakkında Barracuda, dünyayı daha güvenli bir yer haline getirmek için çabalıyor ve her işletmenin satın alması, devreye alması ve kullanması kolay, bulut özellikli, kurumsal çapta güvenlik çözümlerine erişimi olması gerektiğine inanıyor. Barracuda, müşteri yolculuğu boyunca büyüyen ve uyum sağlayan yenilikçi çözümlerle e-postayı, ağları, verileri ve uygulamaları korur. Dünya çapında 150.000'den fazla şirket, işlerini büyütmeye odaklanabilmek için Barracuda'ya güveniyor. Daha fazla bilgi için www.barracuda.com adresini ziyaret edin.