Bitdefender Labs, karmaşık bir endüstriyel casusluk saldırısını ortaya çıkardı ve analiz etti. Kampanyanın en olası yaratıcısı, Çin ile bağları olan gelişmiş kalıcı tehdit (APT) grubu Arka Kapı Diplomasisi idi.

Kurbanlar şu anda Orta Doğu'daki telekomünikasyon endüstrisinde bulunuyor. Siber suçluların eylemleri Ağustos 2021'de başladı. Kampanya birkaç aşamada tasarlandı ve kurbanın sistemine ilk erişimi elde etmek için bir e-posta ekinde bir web kabuğu kullanıldı. E-postaların konusu ve eki, bir Exchange sunucusunun bulaşma vektörü olduğunu gösteriyordu.

Daha fazla kontrol arayışı içinde

Saldırganlar bilgi ararken hostname.exe, systeminfo.exe, ipconfig.exe, netstat.exe, ping.exe ve net.exe gibi yerleşik yardımcı programları kullandı. PC sistemlerinin, etki alanı denetleyicilerinin ve bilgisayarların ve kullanıcıların yapılandırması hakkında ve ayrıca etki alanı yöneticileri veya uzak masaüstü kullanıcıları gibi belirli gruplar hakkında bilgi arıyorlardı. Ldifde ve csvde gibi araçları kullanarak verileri Active Directory'den dışa aktardılar. Açık kaynak tarayıcılar ve Nimscan, SoftPErfect Network Scanner v5.4.8 Network Service Management Tool – v2.1.0.0 ve Netbios Scanner gibi halka açık diğer yazılımlar da kullanıldı.

Siber suçlular, Windows Yönetim Araçları (WMI) aboneliğinin yanı sıra kayıt anahtarları ve hizmetleri gibi mekanizmalarla kurban ağında kalıcı bir varlık kazandı. Saldırının failleri kendilerini siber savunmadan gizlemek için farklı yükleyiciler kullandılar, dijital kimliklerin mevcut ayrıcalıklarını artırdılar, kötü amaçlı yazılım taraması için yolları dışladılar ve manipüle edilmiş zaman damgaları kullandılar. Meta veriler de dahil olmak üzere e-postaları gözetlemek için Powershell komutları ve keylogger'lar kullanıldı. Genel olarak, saldırganlar çeşitli meşru ve hatta özel araçlar kullandı.

Kapsamlı alet kutusu

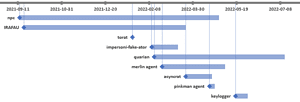

Bilgisayar korsanları, dosyaları indirmek, yüklemek ve değiştirmek için daha sonra Quarian ile değiştirilen IRAFAU arka kapısı ve Remote Shell gibi bir dizi araç kullandı. Pinkman Agent ve Bitdefender uzmanları tarafından keşfedilen ve savunmanın kötü niyetli amaçları tespit etmesini önlemek için "Impersoni-fake-ator" adlı bir araç. DbgView ve Putty gibi meşru araçlar da kötü amaçlı süreçleri gizledi. Verilere uzaktan erişim, proxy ve tünelleme için başka araçlar da vardı. Bir zaman çizelgesi, saldırganların kampanyaları için çeşitli araçları birbiri ardına nasıl kullandıklarını gösterir.

Bitdefender.com'da daha fazlası

Bitdefender Hakkında Bitdefender, 500'den fazla ülkede 150 milyondan fazla sistemi koruyan siber güvenlik çözümleri ve antivirüs yazılımında dünya lideridir. 2001 yılında kuruluşundan bu yana şirketin yenilikleri düzenli olarak mükemmel güvenlik ürünleri ve özel müşteriler ve şirketler için cihazlar, ağlar ve bulut hizmetleri için akıllı koruma sağladı. Tercih edilen tedarikçi olarak Bitdefender teknolojisi, dünyanın dağıtılan güvenlik çözümlerinin yüzde 38'inde bulunur ve hem endüstri profesyonelleri, üreticiler hem de tüketiciler tarafından güvenilmekte ve tanınmaktadır. www.bitdefender.de