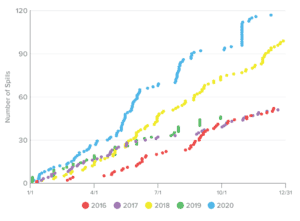

Estudo F5: Incidentes de credenciais dobraram desde 2016 O Credential Stuffing Report investiga extensivamente o abuso de credenciais. O número de incidentes anuais relacionados a credenciais quase dobrou de 2016 a 2020. Isso é mostrado pelo atual relatório F5 Credential Stuffing.

O maior estudo desse tipo observou uma redução de 46% no número de credenciais roubadas no mesmo período. A quantidade média de dados caiu de 63 milhões de registros em 2016 para 17 milhões no ano passado. O tamanho médio aumentou para 2020% em 2 (234 milhões de registros) em relação a 2019 e foi o maior desde 2016 (2,75 milhões).

Credenciais comprometidas capturadas

O preenchimento de credenciais explora grandes volumes de nomes de usuário comprometidos e/ou endereços de e-mail e pares de senhas. Segundo o FBI, essa ameaça foi responsável pela maior parcela dos incidentes de segurança no setor financeiro dos EUA entre 2017 e 2020 (41%).

"Os invasores coletam bilhões de credenciais há anos", disse Sara Boddy, diretora sênior do F5 Labs. “As credenciais roubadas são como uma mancha de óleo: uma vez derramadas, são muito difíceis de limpar porque usuários desavisados não as trocam e poucas empresas usam soluções de preenchimento de credenciais. Portanto, não é surpreendente que, durante este período de estudo, tenhamos observado uma mudança no principal tipo de ataque de ataques HTTP para preenchimento de credenciais.”

Sander Vinberg, Evangelista de Pesquisa de Ameaças da F5 Labs e coautor do estudo, pede que as empresas fiquem vigilantes. “Curiosamente, em 2020, o volume geral e o tamanho das credenciais vazadas diminuíram. No entanto, é altamente improvável que as equipes de segurança vençam a batalha contra o roubo de dados e a fraude. Pelo menos o mercado até então caótico parece estar se estabilizando à medida que amadurece”.

Armazenamento de senha ruim - invasores mais sofisticados

De acordo com o estudo, o armazenamento insuficiente de senhas continua sendo um grande problema. Embora a maioria das empresas não divulgue seus algoritmos de hash de senha, os especialistas da F5 conseguiram investigar 90 incidentes específicos.

Nos últimos três anos, 42,6% das credenciais roubadas estavam desprotegidas e as senhas eram armazenadas em texto simples. Isso foi seguido por dados de acesso com um algoritmo de hash de senha não definido corretamente SHA-1 (20%). Em terceiro lugar ficou o algoritmo bcrypt (16,7%). Surpreendentemente, o controverso algoritmo de hash MD5 resultou apenas em uma pequena parte das credenciais roubadas.

Os invasores usam técnicas de "fuzzing"

Também é importante notar que os invasores estão usando cada vez mais técnicas de “fuzzing” para otimizar o sucesso da exploração de credenciais. Com o fuzzing, as vulnerabilidades são encontradas testando repetidamente o analisador com entradas modificadas. De acordo com a F5, a maioria dos ataques fuzzing ocorre antes que as credenciais comprometidas se tornem públicas. Consequentemente, essa prática é mais comum entre invasores experientes.

detectar roubo

No relatório de preenchimento de credenciais de 2018, a F5 informou que levava em média 15 meses para que um roubo de credencial se tornasse de conhecimento público. Atualmente, o tempo médio para descobrir incidentes é de apenas 120 meses. No entanto, esse resultado é distorcido por alguns incidentes em que o intervalo de tempo foi de três anos ou mais. O tempo médio para detecção de incidentes é de XNUMX dias. No entanto, dados roubados são frequentemente descobertos na dark web antes que as empresas anunciem o incidente.

Destaque na Dark Web

A divulgação de um roubo normalmente está ligada ao surgimento de credenciais em fóruns da dark web. Para o relatório de preenchimento de credenciais de 2020, a F5 analisou o intervalo de tempo entre o roubo de credenciais e a publicação na dark web.

Os pesquisadores realizaram uma análise histórica apelidada de "Coleção X" em uma amostra de quase 9 bilhões de credenciais de milhares de violações de dados. As credenciais foram postadas em fóruns da dark web no início de janeiro de 2019.

Clientes da Fortune 500 entre as vítimas

A F5 comparou essas credenciais com nomes de usuários usados em ataques de preenchimento de credenciais contra clientes seis meses antes e depois da data de divulgação pública. Entre os quatro clientes da Fortune 500 estavam dois bancos, um varejista e uma mercearia. Usando a tecnologia da Shape Security, os pesquisadores conseguiram rastrear as credenciais roubadas, desde o roubo até a venda e a exploração.

Ao longo de 12 meses, 2,9 bilhões de credenciais diferentes foram usadas para transações legítimas e ataques nos quatro sites. Quase um terço (900 milhões) das credenciais foram comprometidas. As credenciais roubadas surgiram com mais frequência durante transações humanas legítimas com os bancos (35% e 25% dos casos, respectivamente). 10 por cento dos ataques visaram o varejista e cerca de 5 por cento visaram a empresa de supermercado.

Cinco estágios de abuso

O relatório de preenchimento de credenciais de 2020 identificou cinco estágios de abuso de credenciais.

- Silenciosamente e secretamente: Credenciais comprometidas foram usadas secretamente até um mês antes da divulgação pública. Em média, cada credencial foi utilizada de 15 a 20 vezes por dia em ataques aos quatro sites.

- Forte aumento: Nos 30 dias anteriores ao lançamento, as credenciais circularam na dark web. Mais cibercriminosos os usaram, e é por isso que o número de ataques por dia aumentou constantemente.

- A culminação: Depois que as credenciais foram liberadas, eles tentaram "script kiddies" e outros amadores nos maiores sites. A primeira semana foi particularmente intensa, com cada conta sendo atacada em média mais de 130 vezes por dia.

- O declínio: Após o primeiro mês, o F5 viu um novo nível de cerca de 28 ataques por nome de usuário por dia. Curiosamente, é maior do que a estatística inicial de 15 ataques durante a primeira fase. Isso ocorre porque invasores inexperientes ainda usam informações "desatualizadas".

- Reuso: Depois de realizar ataques de preenchimento de credenciais em muitos sites, um subconjunto de criminosos decidiu reembalar credenciais válidas e reutilizá-las.

Minimizar a ameaça

"O preenchimento de credenciais continuará a ser uma ameaça enquanto os usuários precisarem fazer login em contas online", acrescenta Boddy. “Os invasores continuarão a adaptar seus ataques às técnicas antifraude, criando uma grande necessidade e oportunidade para controles adaptativos baseados em IA relacionados ao preenchimento de credenciais e fraude. É impossível detectar todos os ataques imediatamente. No entanto, é possível fazer ataques tão caros que os golpistas desistam. Porque o mesmo se aplica aos cibercriminosos: tempo é dinheiro.”

Diretamente para o relatório em F5.com

Sobre a F5 Networks A F5 (NASDAQ: FFIV) oferece às maiores empresas, provedores de serviços, agências governamentais e marcas de consumo do mundo a liberdade de entregar qualquer aplicativo com segurança, em qualquer lugar e com confiança. A F5 fornece soluções de nuvem e segurança que permitem que as empresas aproveitem a infraestrutura que escolherem sem sacrificar a velocidade e o controle. Visite f5.com para mais informações. Você também pode nos visitar no LinkedIn e no Facebook para obter mais informações sobre a F5, seus parceiros e tecnologias.