Novo estudo da Sophos revela a crescente ameaça do Dropper-as-a-Service. Disfarçados de software pirata, os chamados droppers fornecem pacotes inteiros de malware, incluindo programas para roubo de informações, cliques fraudulentos e muito mais.

A Sophos lançou um novo estudo intitulado Fake Pirated Software Serves Up Malware Droppers as a Service. O estudo descreve como os cibercriminosos usam droppers, programas que servem como cavalos de Tróia para malware, para fornecer uma variedade de conteúdo malicioso e indesejado para pessoas que procuram versões hackeadas de aplicativos comerciais e de consumo populares.

Software pirata falso oferece droppers de malware como um serviço

Os serviços pagos de download e dropper existem há muito tempo e os operadores criminosos ganham muito dinheiro com eles. Uma pesquisa recente da Sophos sugere que esse sucesso se deve em parte à ainda alta demanda por aplicativos piratas. Além disso, serviços pagos desse tipo permitem que cibercriminosos ainda menos habilidosos realizem roubo de dados em massa ou mesmo fraude de criptomoeda a um custo mínimo. Os provedores de dropper-as-a-service maximizam os lucros de forma eficaz, agrupando uma variedade de conteúdo malicioso ou indesejado em droppers e inundando as vítimas com uma variedade de aplicativos maliciosos em um único download.

Trabalhar em casa também aumenta o risco

Nos últimos 18 meses, milhões de pessoas trabalharam em casa, geralmente usando dispositivos pessoais, aumentando ainda mais o risco de downloads de conta-gotas maliciosos para empresas. Ao mesmo tempo, os objetivos corporativos muito mais lucrativos também estão ao alcance dos cibercriminosos, que geralmente não têm competência para ataques complexos. Por exemplo, as investigações da SophosLabs descobriram conta-gotas contendo backdoors como Glupteba, bem como roubo de malware como Raccoon Stealer e Crypto Bot. Felizmente, em termos de segurança, o malware fornecido pelos droppers é facilmente distinguível do software seguro, seja por sua assinatura ou por seu comportamento. No entanto, os pacotes maliciosos geralmente estão contidos em arquivos criptografados. A maioria das tecnologias de segurança detecta apenas os arquivos maliciosos quando são extraídos.

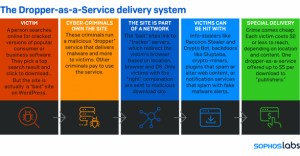

Como funciona o Dropper-as-a-Service

A SophosLabs publicou recentemente um estudo sobre o Raccoon Stealer, que foi distribuído como parte de um pacote de código malicioso por um dropper-as-a-service. Após esta pesquisa, os pesquisadores analisaram como esses serviços dropper entregam seus vários dados. O diagrama a seguir mostra o que acontece quando um download é clicado no que parece ser um software pirata, mas na verdade é um conta-gotas de malware disfarçado:

Proteção contra malware conta-gotas

A Sophos recomenda que as empresas revisem seus softwares, configurações e políticas de segurança para garantir que downloads maliciosos e indesejados sejam detectados e bloqueados. Isso inclui uma abordagem robusta para filtragem da web. O malware oculto em um pacote dropper pode não ser descoberto até que seja descompactado. Neste ponto, no entanto, ele já pode estar na rede. Um bom filtro da web não apenas verifica os downloads regulares, mas também o tráfego de rede criptografado. De acordo com um estudo da Sophos, mais da metade do malware agora usa a criptografia Transport Layer Security (TLS) para comunicação. Os filtros da Web também protegem as empresas e seus funcionários de se conectarem a servidores perigosos ou não confiáveis, bloqueando domínios e URLs maliciosos.

As organizações também devem complementar a segurança de rede com proteção de endpoint atualizada que inclua recursos de detecção comportamental em todos os dispositivos usados pelos funcionários para acesso remoto. Por exemplo, Sophos Firewall e Intercept X for Endpoints oferecem todos esses recursos e muito mais, incluindo proteção contra ransomware.

Mais em Sophos.com

Sobre a Sophos A Sophos tem a confiança de mais de 100 milhões de usuários em 150 países. Oferecemos a melhor proteção contra ameaças complexas de TI e perda de dados. Nossas soluções de segurança abrangentes são fáceis de implantar, usar e gerenciar. Eles oferecem o menor custo total de propriedade do setor. A Sophos oferece soluções de criptografia premiadas, soluções de segurança para endpoints, redes, dispositivos móveis, e-mail e web. Também há suporte da SophosLabs, nossa rede global de centros de análise proprietários. A sede da Sophos fica em Boston, EUA e Oxford, Reino Unido.