Os investigadores de segurança da Check Point estão a observar um novo tipo de ataque de phishing que utiliza um código QR perigoso. O novo “quishing” está se tornando cada vez mais predominante à medida que muitos usuários escaneiam os códigos sem hesitação.

A nova variante de phishing com códigos QR está se tornando cada vez mais popular: quishing ou phishing de código QR. Os códigos QR, na verdade inofensivos, são ideais para disfarçar intenções maliciosas. Uma imagem comum de código QR pode ocultar um link malicioso, que dificilmente é visível. Como os usuários estão acostumados com códigos QR, esse tipo de código em um e-mail geralmente não é reconhecido como uma ameaça. Por esse motivo, os pesquisadores de segurança recomendam prestar muita atenção ao remetente se um e-mail contiver um código QR. Em caso de dúvida, é melhor ir diretamente ao respectivo site.

E-mails perigosos com código QR

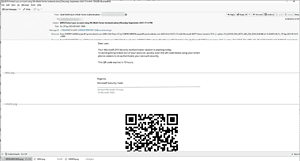

🔎 O e-mail mostrava um ataque de phishing com código QR (quishing) – claro que não veio da Microsoft (Imagem: Check Point).

A imagem abaixo mostra um ataque específico. Os hackers criaram um código QR que leva a uma página onde as informações de login são coletadas. O motivo alegado é que a autenticação multifator da Microsoft está expirando e, portanto, você deve se autenticar novamente. Ao contrário da afirmação do texto de que se trata da Microsoft Security, o endereço de retorno pertence a outra fonte.

Depois que o usuário escaneia o código QR, ele é redirecionado para uma página que se parece com o site da Microsoft, mas na verdade foi projetada apenas para roubar suas credenciais. O ataque funciona assim: Uma imagem com o texto é criada para contornar algumas ferramentas de análise de fala.

A segurança deve ser capaz de usar OCR

O reconhecimento óptico de caracteres (OCR) é frequentemente usado como contramedida. OCR converte imagens em texto para torná-lo legível. No entanto, os hackers encontraram outra maneira de contornar isso, nomeadamente um código QR. Combater esses ataques é mais complicado. O OCR dentro da solução de proteção deve ter uma função integrada de reconhecimento de código QR na qual a URL é traduzida e analisada por ferramentas de análise de URL.

Nem sempre é possível saber em que direção os hackers irão em seguida. No entanto, os defensores têm ferramentas básicas para combatê-los, como seguir o procedimento de criptografia em linha, bem como ferramentas de empacotamento e emulação de URL, ou abrir a criptografia.

Mais em CheckPoint.com

Sobre o ponto de verificação A Check Point Software Technologies GmbH (www.checkpoint.com/de) é um fornecedor líder de soluções de segurança cibernética para administrações públicas e empresas em todo o mundo. As soluções protegem os clientes contra ataques cibernéticos com uma taxa de detecção líder do setor de malware, ransomware e outros tipos de ataques. A Check Point oferece uma arquitetura de segurança multicamada que protege as informações corporativas em nuvem, rede e dispositivos móveis, e o sistema de gerenciamento de segurança "um ponto de controle" mais abrangente e intuitivo. A Check Point protege mais de 100.000 empresas de todos os portes.