Novo estudo ajuda a minimizar riscos cibernéticos além dos requisitos WP.29 atuais. A Trend Micro examina vetores de ataque e cenários para carros conectados no estudo: Identificando áreas de foco de segurança cibernética em carros conectados com base nos vetores de ataque WP.29 UN R155 e além.

A Trend Micro, uma das principais fornecedoras mundiais de soluções de segurança cibernética, publicou um novo estudo sobre segurança cibernética em veículos conectados. Isso dá suporte a fabricantes, fornecedores, autoridades e prestadores de serviços na implementação do novo regulamento da ONU sobre segurança cibernética para veículos conectados. Também analisa os riscos cibernéticos que ainda não são levados em consideração nas especificações atuais.

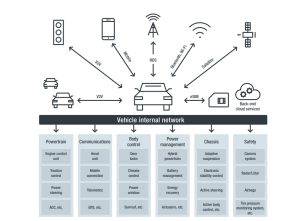

Riscos cibernéticos em carros conectados com base em WP.29

O Fórum Mundial para a Harmonização das Regulamentações de Veículos (WP.29) da Comissão Econômica das Nações Unidas para a Europa (UNECE) é responsável pela regulamentação da segurança de veículos em todo o mundo. Seu regulamento atual contém sete descrições de alto nível e 30 subdescrições de vulnerabilidades e ameaças. Abaixo estão as descrições de 69 vetores de ataque. Esses regulamentos, combinados com os resultados do novo estudo da Trend Micro, ajudarão a indústria automotiva a entender melhor os riscos cibernéticos em veículos conectados e priorizar contramedidas.

Para ajudar fabricantes, fornecedores, agências governamentais e provedores de serviços a priorizar as ameaças e os vetores de ataque descritos em WP.29, os especialistas da Trend Micro calcularam a gravidade de cada vetor de ataque usando o modelo de ameaça DREAD padrão do setor.

Níveis de gravidade de cada vetor de ataque

De acordo com o estudo, proteger os seguintes vetores de ataque deve ser uma alta prioridade:

- Servidores de back-end que podem ser usados para atacar veículos ou para extração de dados.

- Ataques de negação de serviço (DoS) para interromper as funções do veículo por meio de vários canais de comunicação.

- Software hospedado de terceiros (como aplicativos de entretenimento) que pode ser usado para atacar sistemas de veículos.

Além disso, os pesquisadores recalcularam o modelo de ameaça DREAD para mostrar como a gravidade de várias ameaças evoluirá nos próximos cinco a 29 anos. Eles também apontaram novos vetores que ainda não estão incluídos no regulamento WP.XNUMX. Eles também mostram maneiras pelas quais os riscos atuais e futuros podem ser minimizados usando soluções de segurança cibernética.

Recomendações e Regulamentos de Segurança Cibernética em WP.29

“Os riscos cibernéticos estão à espreita em todos os lugares – inclusive nos carros. Os veículos estão ganhando inteligência, poder de computação e conectividade, o que cria novos cenários de ataque para cibercriminosos", explica Udo Schneider, IoT Security Evangelist Europe na Trend Micro. “Entender as recomendações e regulamentos de segurança cibernética descritos no regulamento WP.29 ajudará os fabricantes a garantir a mobilidade futura. Nosso último relatório de pesquisa os apoia na interpretação e implementação do regulamento, priorizando as várias ameaças aos veículos conectados”.

O estudo atual da Trend Micro segue o exemplo um white paper anterior sobre carros conectados de fevereiro de 2021 em diante. Isso examinou os riscos de veículos conectados associados a 5G, nuvem e outras tecnologias de conectividade.

Mais informações e o relatório completo Identificando áreas de foco de segurança cibernética em carros conectados com base no WP.29 UN R155 Attack Vectors and Beyond em inglês podem ser lidos on-line gratuitamente.

Mais em TrendMicro.com

Sobre a Trend Micro Como um dos principais fornecedores mundiais de segurança de TI, a Trend Micro ajuda a criar um mundo seguro para a troca de dados digitais. Com mais de 30 anos de experiência em segurança, pesquisa de ameaças globais e inovação constante, a Trend Micro oferece proteção para empresas, agências governamentais e consumidores. Graças à nossa estratégia de segurança XGen™, nossas soluções se beneficiam de uma combinação entre gerações de técnicas de defesa otimizadas para ambientes de ponta. As informações sobre ameaças em rede permitem uma proteção melhor e mais rápida. Otimizadas para cargas de trabalho em nuvem, endpoints, e-mail, IIoT e redes, nossas soluções conectadas fornecem visibilidade centralizada em toda a empresa para detecção e resposta mais rápidas a ameaças.