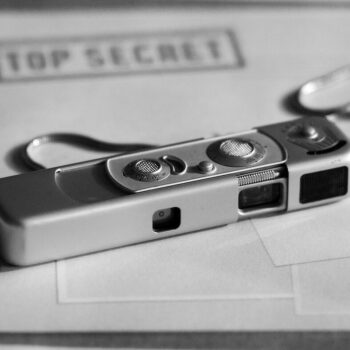

A Bitdefender publicou um estudo detalhando espionagem corporativa sofisticada contra uma empresa de tecnologia dos EUA. O ataque ocorreu ao longo de vários meses e se concentrou na exfiltração de dados.

Uma extensa rede de várias centenas de endereços IP (a maioria deles da China) foi usada para o ataque. Como parte do estudo, a Bitdefender conclui que esse tipo de ataque provavelmente aumentará e aconselha as empresas da indústria, energia, finanças, defesa e outros setores críticos a ficarem em alerta máximo.

Campanha de espionagem em parceiros Bitdefender

A origem do estudo foi uma campanha de espionagem em um parceiro da Bitdefender, fabricante de hardware dos EUA com menos de 200 funcionários. O ataque durou vários meses e envolveu a exploração de vulnerabilidades conhecidas com técnicas sofisticadas de extração de dados.

Esses chamados ataques híbridos estão se tornando cada vez mais comuns. Eles combinam táticas oportunistas, como varredura automatizada de vulnerabilidades, com técnicas sofisticadas, como a extração de dados críticos da empresa. Esses ataques são comprometidos usando scanners automatizados, cujos resultados são verificados por um ser humano para determinar se vale a pena usar técnicas complexas para atingir e extrair os dados do alvo.

Acesso por meio de uma vulnerabilidade conhecida e comumente explorada

O vetor de infecção inicial neste caso foi uma instância do servidor web “ZOHO ManageEngine ADSelfService Plus” voltada para a Internet, que foi explorada por meio de uma vulnerabilidade conhecida, não corrigida e comumente explorada (CVE-2021-40539). Isso permitiu que os atores contornassem a autenticação de segurança e executassem manualmente o código arbitrário. Depois que os criminosos obtiveram acesso, eles implantaram um shell da web em um diretório que podiam acessar pela Internet e o usaram para acessar remotamente um servidor da web.

Uma enorme rede com várias centenas de endereços IP (a maioria da China) foi usada para o ataque. Embora alertas de segurança tenham sido gerados, o ataque sofisticado foi realizado usando comandos manuais e, portanto, não foi detectado.

Explorações de vulnerabilidade dobraram em 2021

O descrito neste caso O ataque coincide com as descobertas do último relatório de investigações de violação de dados de 2022, segundo o qual o número de falhas de segurança causadas pela exploração de vulnerabilidades dobrou no ano passado. A Bitdefender espera que essa tendência continue. Os invasores estão cada vez mais focados em violar a confidencialidade (exfiltração de dados) em vez de violar a disponibilidade (usando ransomware). Empresas de todos os tamanhos que são vistas como uma meta valiosa ou um caminho para uma meta maior estão em risco.

“Organizações de todas as formas e tamanhos exigem segurança em várias camadas, que inclui recursos de prevenção, detecção e resposta a ameaças. Nesse caso, o ataque usou uma vulnerabilidade conhecida do servidor da web e, em seguida, aplicou técnicas sofisticadas de comprometimento manual de endpoint e exfiltração de dados”, disse Bob Botezatu, diretor de pesquisa de ameaças da Bitdefender. “Este é um ótimo exemplo de por que aproveitar os serviços gerenciados de detecção e resposta é essencial no atual cenário de ameaças. Independentemente do tamanho da empresa, grande ou pequena.”

Mais em Bitdefender.com

Sobre o Bitdefender A Bitdefender é líder global em soluções de segurança cibernética e software antivírus, protegendo mais de 500 milhões de sistemas em mais de 150 países. Desde a sua fundação em 2001, as inovações da empresa fornecem regularmente excelentes produtos de segurança e proteção inteligente para dispositivos, redes e serviços em nuvem para clientes particulares e empresas. Como fornecedor preferido, a tecnologia da Bitdefender é encontrada em 38 por cento das soluções de segurança implantadas no mundo e é confiável e reconhecida por profissionais da indústria, fabricantes e clientes. www.bitdefender.de