Em uma análise, o Bitdefender alerta sobre uma série de ataques ProxyNotShell/OWASSRF visando instalações locais do Microsoft Exchange. Muitas vezes, o ataque acaba assumindo o controle do servidor. Um guia técnico da Bitdefender oferece ajuda.

Os ataques observados desde o final de novembro de 2022, principalmente nos EUA, serviram a propósitos diversos. Os ataques de falsificação de solicitação do lado do servidor (SSRF) permitem ataques oportunistas por meio de um servidor vulnerável em outro servidor e podem levar ao controle total de um servidor Microsoft Exchange, por exemplo. Vulnerabilidades em tais arquiteturas de alto nível raramente são encontradas. Se presentes, são difíceis de fechar em sistemas produtivos. Isto aplica-se sobretudo a software generalizado para o qual a compatibilidade com versões anteriores desempenha um papel importante - como o Microsoft Exchange.

Ataques inteligentes de controle de servidor

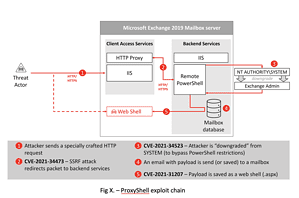

Os ataques SSRF são uma forma comum de atacar serviços de back-end programados com Server Orientated Architecture (SOA) que não possuem segurança codificada. Os proxies frontend são responsáveis por sua proteção. Em um dos ataques, os cibercriminosos atacaram o Client Access Services (CAS) como proteção de proxy em um servidor de caixa de correio do Microsoft Exchange 2019. Os hackers enviam uma solicitação por meio de um sistema vulnerável, o proxy CAS autentica a solicitação dos invasores e concede aos invasores acesso do SISTEMA aos serviços de back-end (consulte a imagem).

O Microsoft Exchange é um alvo ideal para esses ataques porque depende de um conjunto de serviços de front-end e back-end que são difíceis de alterar devido à compatibilidade com versões anteriores. Os serviços de back-end confiam em uma solicitação da camada CAS de front-end. Vários objetivos de back-end são executados na conta SYSTEM. O Remote PowerShell (RPS) oferece muitos comandos do Power Shell.

Primeiro o servidor, depois suas próprias ferramentas remotas

Os hackers atacam um alvo tão valioso para vários propósitos: por exemplo, eles queriam instalar ferramentas para acesso remoto. Uma presença persistente no sistema comprometido por meio de programas de shell da web deve permitir várias ações. Os hackers usam o ataque chamado ProxyNotShell para executar comandos do PowerShell - presumivelmente destinados a instalar ransomware. A captura de dados de acesso em outra variante também é usada para iniciar ataques de ransomware.

A defesa contra esses ataques requer uma defesa cibernética em camadas com recursos de prevenção, detecção e mitigação. Isso também inclui o gerenciamento de patches, que não se limita apenas ao Windows, mas a todos os aplicativos e serviços com acesso à Internet. Verificar a reputação de endereços IP e URLs também é importante. As soluções de defesa também devem ser capazes de detectar ataques sem arquivo.

Mais em Bitdefender.com

Sobre o Bitdefender A Bitdefender é líder global em soluções de segurança cibernética e software antivírus, protegendo mais de 500 milhões de sistemas em mais de 150 países. Desde a sua fundação em 2001, as inovações da empresa fornecem regularmente excelentes produtos de segurança e proteção inteligente para dispositivos, redes e serviços em nuvem para clientes particulares e empresas. Como fornecedor preferido, a tecnologia da Bitdefender é encontrada em 38 por cento das soluções de segurança implantadas no mundo e é confiável e reconhecida por profissionais da indústria, fabricantes e clientes. www.bitdefender.de