Desde janeiro de 2023, os cibercriminosos têm direcionado as implementações das soluções de software ManageEngine da Zoho Corporation em todo o mundo com um ataque oportunista. Os cibercriminosos usam varreduras automatizadas para explorar um grande campo de possíveis vítimas de ransomware ou espionagem industrial.

O Bitdefender Labs analisou os primeiros ataques em sua telemetria. A nova campanha é outro exemplo das verificações de vulnerabilidade oportunistas e inicialmente automatizadas mais comuns por cibercriminosos, seguidas por ataques direcionados híbridos. O objetivo dos invasores é executar código remotamente (Remote Code Execution – RCE) para reproduzir cargas adicionais ou iniciar espionagem industrial. Cerca de 2.000 a 4.000 servidores com acesso à Internet são potencialmente afetados em todo o mundo. Um patch é fortemente recomendado. A ManageEngine já havia publicado o relatório sobre a vulnerabilidade CVE-10-2023 em 2022 de janeiro de 47966, que afeta 24 produtos.

Patch de vulnerabilidade disponível

A ManageEngine, divisão de gerenciamento de TI empresarial da Zoho Corporation, oferece um amplo portfólio de ferramentas em tempo real para monitorar ambientes de TI. Os ataques ao exploit ManageEngine CVE-20-2023 têm aumentado em todo o mundo desde 2022 de janeiro de 47966. Essa Execução Remota de Código (RCE) permite o controle completo dos sistemas comprometidos por um invasor não autenticado. Um total de 24 produtos ManageEngine diferentes são vulneráveis. Dois a quatro mil servidores voltados para a Internet têm versões do ManageEngine que são vítimas em potencial com a Prova de Conceito (PoC) documentada pela equipe do Horizon3.ai. Nem todos os servidores podem ser atacados com este PoC porque a estrutura XML Security Assertion Markup Language (SAML) deve ser configurada.

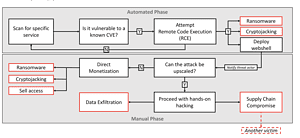

🔎 Ataques híbridos: a verificação automatizada da vulnerabilidade RCE se transforma em um ataque direcionado (Imagem: Bitdefender).

Os ataques híbridos spray-and-pray estão em alta

Os ataques atuais são outro exemplo de uma tendência crescente para lançar ataques globais escaláveis. O ponto de partida é uma varredura oportunista automatizada para uma vulnerabilidade RCE, geralmente após uma PoC publicada. Esses ataques já visaram os ambientes Microsoft Exchange, Apache ou VMware ESXI. Os sistemas vulneráveis descobertos na verificação são automaticamente comprometidos. Como resultado dessas táticas de "spray-and-pray", mesmo que muitas empresas consertem seus sistemas, os cibercriminosos podem atacar vários outros servidores com conectividade com a Internet.

Potencial de risco desdobrado

Em sistemas sem patches, os invasores implementam ferramentas adicionais. Agentes de acesso inicial vendendo seu conhecimento de vulnerabilidades tentaram inicializar o software AnyDesk para acesso remoto persistente. Em outros casos, os perpetradores usaram a carga útil de um novo ataque de ransomware Buhti. Outros tentaram explorar a ferramenta de simulação de espionagem industrial Cobalt Strike ou a ferramenta de equipe RAT el Red para pentesting e aliená-los para seus propósitos.

Os invasores geralmente modificam minimamente o PoC. Como resultado, o efeito imediato de um ataque é inicialmente pequeno. Muitas vítimas, portanto, reagem apenas com reparos temporários ou soluções alternativas. Os sistemas são inicialmente considerados imunes, mas estão abertos à próxima modificação pelos atacantes.

As empresas devem corrigir seus sistemas com urgência. Soluções que avaliam a reputação de endereços IP, domínios ou URLs também são importantes. Abordagens estendidas de detecção e resposta também ajudam. A ajuda externa dos serviços gerenciados de detecção e resposta também melhora a defesa contra esses invasores.

Mais em Bitdefender.com

Sobre o Bitdefender A Bitdefender é líder global em soluções de segurança cibernética e software antivírus, protegendo mais de 500 milhões de sistemas em mais de 150 países. Desde a sua fundação em 2001, as inovações da empresa fornecem regularmente excelentes produtos de segurança e proteção inteligente para dispositivos, redes e serviços em nuvem para clientes particulares e empresas. Como fornecedor preferido, a tecnologia da Bitdefender é encontrada em 38 por cento das soluções de segurança implantadas no mundo e é confiável e reconhecida por profissionais da indústria, fabricantes e clientes. www.bitdefender.de