Hackers chineses estão acessando dados pessoais de usuários usando aplicativos de mensagens falsos. Isso inclui conteúdo de mensagens, detalhes de contato e registros de chamadas. Particularmente pérfido: os dois bugs disfarçados de aplicativos legítimos estavam disponíveis nas lojas de aplicativos oficiais Google Play e Samsung Galaxy Store.

Os aplicativos ainda estão disponíveis no fabricante coreano. Em maio de 2023, os hackers tinham como alvo milhares de usuários em todo o mundo. Um alvo principal é a Alemanha. A equipe liderada pelo pesquisador da ESET Lukas Stefanko descobriu os dois aplicativos “Signal Plus Messenger” e “FlyGram”, que se disfarçam como mensageiros legítimos de Signal e Telegram. Ambos instalam spyware BadBazaar, que já foi usado para oprimir os uigures e outras minorias na China.

Aplicativos falsos para Signal e Telegram

Os aplicativos espiões têm as mesmas funções dos aplicativos originais: os usuários podem usá-los para escrever mensagens e enviar fotos sem levantar suspeitas. Ambos os aplicativos foram removidos da Google Play Store após serem descobertos pela ESET, mas ainda estavam disponíveis na Samsung Galaxy Store por muito tempo. Os aplicativos falsos ainda podem ser encontrados em vários sites com aplicativos e APKs.

Como os hackers operaram

Signal e Telegram são aplicativos de código aberto. Isso significa que qualquer pessoa pode visualizar e alterar seu código-fonte. Os hackers aproveitaram-se disso adicionando seu código malicioso à estrutura básica funcional dos mensageiros. Eles então os publicaram nas lojas de aplicativos. A vantagem para os cibercriminosos com esse método é que o “novo” aplicativo tem as mesmas funcionalidades do original, dando uma aparência de legalidade. Na prática, os usuários não notam nenhuma diferença em relação ao aplicativo oficial.

Após iniciar o Signal Messenger Plus pela primeira vez, o usuário precisa fazer login da mesma forma que no aplicativo oficial do Signal para Android. O malware então se conecta aos servidores dos hackers. O aplicativo espiona mensagens usando indevidamente a função “Conectar dispositivo”. Isso é feito conectando automaticamente o dispositivo comprometido ao dispositivo Signal do invasor. Este método de espionagem é único porque esse recurso nunca foi abusado por malware até agora.

Aplicativo falso de telegrama FlyGram

A vítima também faz login no falso aplicativo Telegram FlyGram, conforme exige o mensageiro oficial. Mesmo antes da conclusão do registro, o malware FlyGram e BadBazaar tem a oportunidade de roubar informações confidenciais do dispositivo. FlyGram pode acessar backups do Telegram se o usuário tiver habilitado um recurso específico adicionado pelos hackers. Este recurso estava ativo em pelo menos 13.953 contas de usuários. Os invasores podem usar o FlyGram para registrar alguns metadados, como listas de contatos, registros de chamadas e informações de dispositivos e redes. Porém, os hackers não têm acesso aos dados e mensagens enviadas no Telegram.

Usuários em todo o mundo afetados

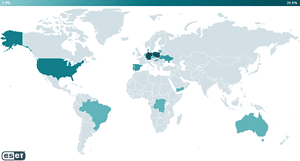

A ESET registrou atividades falsas de aplicativos em muitos países e regiões. Os dispositivos Android na Europa são particularmente afetados, especialmente na Alemanha e na Polónia. O malware também está ativo na Austrália, América do Sul, África e América do Norte e do Sul. Além disso, os cibercriminosos distribuíram um link para o FlyGram na Google Play Store em um grupo do Telegram Uigur. Aplicativos da família de malware BadBazaar já foram usados contra uigures e outras minorias étnicas de língua turca fora da China.

Cuidado com aplicativos de desenvolvedores desconhecidos

Ao instalar serviços de mensagens e outros aplicativos, os usuários devem sempre prestar atenção ao desenvolvedor ou à empresa por trás do serviço. Em caso de dúvida, deve sempre escolher o fabricante oficial. Os dois mensageiros falsos ainda podem ser baixados na Samsung Galaxy Store e em vários sites de terceiros. Sob nenhuma circunstância os usuários estão autorizados a instalá-los em seus smartphones. Também é aconselhável usar um aplicativo de segurança, inclusive em dispositivos móveis. Isso evita o download ou a instalação do aplicativo em um estágio inicial e evita a infecção do sistema.

Mais em ESET.com

Sobre ESET A ESET é uma empresa europeia com sede em Bratislava (Eslováquia). Desde 1987, a ESET vem desenvolvendo software de segurança premiado que já ajudou mais de 100 milhões de usuários a desfrutar de tecnologias seguras. O amplo portfólio de produtos de segurança abrange todas as principais plataformas e oferece a empresas e consumidores em todo o mundo o equilíbrio perfeito entre desempenho e proteção proativa. A empresa possui uma rede global de vendas em mais de 180 países e escritórios em Jena, San Diego, Cingapura e Buenos Aires. Para mais informações, visite www.eset.de ou siga-nos no LinkedIn, Facebook e Twitter.