A maioria dos ataques a empresas ocorre por e-mail ou por conteúdo e downloads do navegador. O Ericom Remote Browser Isolation (RBI) canaliza sites por meio de uma instância de nuvem, removendo códigos desnecessários e tornando a navegação mais segura. Os downloads também são verificados ou isolados na nuvem antes da entrega.

O navegador é o aplicativo mais usado do mundo. O conteúdo ativo garante um alto nível de conveniência e oferece suporte aos usuários para acionar automaticamente uma ampla variedade de processos. No entanto, a mudança para o navegador traz consigo novos riscos de segurança: a Verizon afirma no relatório de investigações de violação de dados que o número de ataques cibernéticos aumentou 2021% em 13. O Google registra até 30.000 novos sites com código malicioso todos os dias.

Isolamento remoto do navegador

Se você olhar para o código-fonte da página de um portal típico, ele rapidamente adiciona vários milhares de linhas de código. Isso oferece um potencial suficientemente grande para camuflar ataques cibernéticos, uma vez que uma avaliação neutra do código dificilmente é possível na prática. O uso do Ericom Remote Browser Isolation (RBI) descarrega a execução do código do site do endpoint. O malware não pode mais liberar o potencial de ataque. Os ataques de ransomware e phishing são bloqueados com a mesma eficácia que o malware de dia zero.

Ao acessar um site via Ericom RBI, todos os dados de texto, vídeo e áudio são renderizados em um contêiner anônimo relacionado à sessão na nuvem. Somente o resultado final limpo é enviado de volta ao navegador usado. O código-fonte é reduzido a algumas linhas, todas referindo-se ao contêiner de nuvem que armazena a sessão ativa. Quando a sessão termina, o contêiner é destruído automaticamente sem deixar vestígios.

Transporte seguro por meio de contêineres na nuvem

Para evitar que a entrada do usuário (como senhas ou dados de cartão de crédito) seja violada, o RBI também pode restringir o acesso a páginas individuais ou específicas da Internet para um “modo somente leitura”. O usuário é completamente anônimo para o site original acessado, pois apenas o endereço IP público do contêiner de nuvem é conhecido. Não é fornecida uma identificação de empresas ou usuários para ataques baseados em navegador.

Limpeza automática de downloads

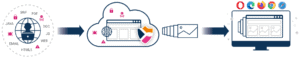

🔎 É assim que funciona o Ericom Remote Browser Isolation (RBI) – o código é limpo na nuvem (Imagem: Ericom).

Com "Content Disarm & Reconstruct" (CDR), a proteção do navegador também é estendida para downloads: antes de ser salvo no dispositivo final local, cada arquivo passa por um processo de limpeza em vários estágios, no qual o conteúdo é analisado e apenas o conteúdo útil é adotado e partes prejudiciais são removidas. Um exemplo clássico são as cartas de inscrição em formato Word ou PDF que parecem discretas e podem conter código malicioso.

Restrições de acesso

A Ericom RBI possui fortes mecanismos de proteção que regulam o acesso a sites e, se necessário, aplicar restrições a ele. Por exemplo, acessar sites em determinadas categorias pode ser geralmente proibido – ou só é possível com restrições. Apesar da aparência da página da Web renderizada, praticamente não há limitações na experiência do usuário. Como parte da família de produtos ZTEdge, o Ericom Remote Browser Isolation é otimizado para altas cargas e desempenho máximo. Webcasts, vídeos e dados de áudio também podem ser usados sem problemas - a nuvem é dimensionada automaticamente e fornece a largura de banda necessária o tempo todo.

Prêmios InfoSec de Defesa Cibernética

O Ericom Remote Browser Isolation (RBI) ganhou os prêmios de Proteção mais abrangente contra ransomware sem resgate, Isolamento de navegador de última geração e Prêmios mais inovadores de phishing em águas profundas na Conferência RSA de 2022.

Mais em Giritech.de